ゼロトラストセキュリティ市場規模と展望、2025-2033年

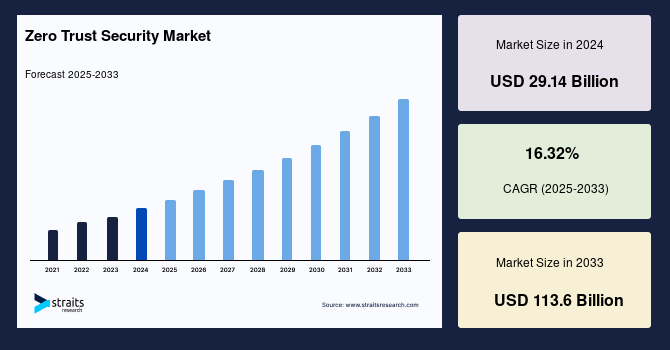

| ゼロトラスト・セキュリティ市場は、急速に成長しており、2024年には291億4,000万米ドル、2025年には338億9,000万米ドル、2033年には1,135億9,000万米ドルに達すると予測されています。この成長は、年平均成長率16.32%で推移すると見込まれています。近年、インターネットや接続デバイスの普及により、従来の境界ベースのセキュリティ手法では対応できないサイバー脅威が増加しているため、多くの組織がゼロトラスト・セキュリティの導入を進めています。ゼロトラスト・セキュリティは、「信じず、常に検証する」という原則に基づいており、すべてのユーザー、デバイス、アプリケーションに対して検証と認証を行います。 市場の成長要因としては、サイバー脅威の増加が挙げられます。2022年にはサイバー攻撃が前年より38%増加し、サイバー犯罪のコストは2025年までに年間10.5兆米ドルに達すると予測されています。従来のセキュリティ手法が不十分であることから、ゼロトラスト・セキュリティがより効果的なアプローチとして注目されています。また、リモートワークやクラウドサービスの普及により、ゼロトラスト・セキュリティの採用率が高まっています。Oktaの調査によると、96%の組織が今後18カ月以内にゼロトラスト・セキュリティの導入を予定しています。 しかし、ゼロトラスト・セキュリティの導入には実装の複雑さという課題があります。従来のセキュリティモデルからの大幅な変更が求められ、既存のITインフラとの統合が難しい場合があります。特に多様なクラウド環境における統一的なセキュリティポリシーの確立は難題です。 市場機会としては、新しいゼロトラスト・セキュリティソリューションの導入が挙げられます。企業は革新的なセキュリティソリューションを開発し、導入することで市場シェアを拡大しようとしています。例えば、ibossやパロアルトネットワークスは、AIを活用した新たなゼロトラスト・セキュリティソリューションを発表しています。 地域別に見ると、北米がゼロトラスト・セキュリティ市場で最も重要な地域であり、拡大が見込まれています。高い技術インフラとサイバー脅威の多さが要因です。アジア太平洋地域も急速にデジタル変革を進めており、ゼロトラスト・セキュリティの需要が高まっています。 セグメント別では、エンドポイントセキュリティが市場シェアの大部分を占めており、多要素認証が主流の認証手法として位置付けられています。また、IT・通信分野が最も高い市場シェアを持っています。ゼロトラスト・セキュリティの主要企業には、Cisco、Akamai、Palo Alto Networks、Symantec、Oktaなどがあります。 最近の動向として、SonicWallがゼロトラスト・アプローチを強化するための企業を買収したり、クラウドセキュリティアライアンスがゼロトラストに関する認証を発表したりしています。これらの動きが市場の成長を一層促進すると期待されます。 |

*** 本調査レポートに関するお問い合わせ ***

グローバルなゼロトラストセキュリティ市場は、サイバー脅威の急増とリモートワーク・クラウドサービスの普及を背景に、目覚ましい成長を遂げています。2024年には291.4億米ドルと評価された市場規模は、2025年には339億米ドルに達し、2033年までには1136億米ドルという大幅な拡大が予測されています。予測期間(2025年~2033年)における年平均成長率(CAGR)は16.32%と見込まれており、これは現代のデジタル環境におけるゼロトラストセキュリティの不可欠性を強く示唆しています。

**市場概要**

ゼロトラストセキュリティは、「決して信頼せず、常に検証する」という根本的な原則に基づいて機能する、革新的なサイバーセキュリティシステムです。過去のネットワークセキュリティモデルでは、ネットワーク境界内は信頼できるものと見なされ、その外部は信頼できないものとして扱われていました。しかし、ランサムウェアやデータ侵害といった高度なサイバー脅威が台頭する現代において、この境界型セキュリティ戦略はもはや十分な防御を提供できません。インターネットと接続デバイスの爆発的な普及に伴い、多様なサイバー脅威が増加の一途を辿り、従来の防御策では対応しきれない状況が生まれています。

ゼロトラストセキュリティは、この古いパラダイムを根本から覆します。内部と外部の区別なく、あらゆるエンティティを潜在的なリスクとして扱います。そして、ユーザー、デバイス、アプリケーションがネットワークリソースへのアクセスを要求する際には、その場所に関わらず、毎回厳格な検証と認証を要求します。これにより、組織は攻撃対象領域を最小限に抑え、万一セキュリティ侵害が発生した場合の影響を軽減することができます。世界中の組織が、このプロアクティブで適応性の高いゼロトラストセキュリティソリューションを大規模に導入しており、市場の成長を強力に推進しています。さらに、主要な市場プレイヤーによる継続的な新ソリューションの発表も、市場拡大の新たな機会を創出しています。

**市場成長の推進要因**

**サイバー脅威の急増**

グローバルなゼロトラストセキュリティ市場の成長を最も強力に推進しているのは、サイバー脅威の継続的かつ急速な増加です。相互接続されたデバイス、データ、アプリケーションの数が爆発的に増加するにつれて、サイバー攻撃の発生確率は飛躍的に高まっています。チェック・ポイント・リサーチ(CPR)の報告によると、2022年の世界的なサイバー攻撃数は前年2021年と比較して38%も増加しました。さらに、Security Magazineの調査では、毎日2,200件以上のサイバー攻撃が発生しており、これは約39秒ごとに1件のサイバー攻撃が発生している計算になり、その頻度の高さは憂慮すべきレベルに達しています。サイバーセキュリティ・ベンチャーズの調査によれば、サイバー犯罪による世界の推定コストは、2015年の3兆米ドルから2025年には年間10.5兆米ドルにまで増加すると予測されており、この莫大な経済的損失は、企業や政府がセキュリティ対策への投資を強化する強力な動機となっています。

ランサムウェア、データ侵害、内部脅威などのサイバー脅威が蔓延する現代において、従来の境界保護に焦点を当てたセキュリティ手法では、もはや十分な防御を提供できません。これらの脅威は、従来の防御壁を簡単に突破し、ネットワーク内部に侵入して甚大な被害をもたらす能力を持っています。これに対し、ゼロトラストセキュリティは、プロアクティブかつ適応性の高いサイバーセキュリティアプローチを提供します。このアプローチは、すべてのアクセス要求を疑い、継続的に検証することで、現代の高度な脅威に対抗する上で非常に効果的です。例えば、ランサムウェア攻撃は、一度ネットワーク内部に侵入すると、その信頼モデルに基づいて横方向に容易に拡散しますが、ゼロトラストセキュリティは、ネットワークを細かくセグメント化し、各アクセスポイントで厳格な認証を求めることで、このような横方向の移動を阻止し、被害の拡大を防ぎます。このように、世界規模でのサイバー脅威の増加は、グローバルなゼロトラストセキュリティ市場の成長を強力に推進する主要因となっています。

**リモートワークとクラウドサービスの普及**

現代のビジネス環境は、リモートワークとクラウドベースのサービスの普及によって大きく変革されています。これらのトレンドは、従来のネットワーク境界を曖昧にし、既存のセキュリティフレームワークの有効性を著しく低下させました。従業員がオフィス外から様々なデバイスを使用して企業のデータやアプリケーションにアクセスするようになり、また、企業がインフラストラクチャをクラウドに移行するにつれて、従来の「信頼できる内部」と「信頼できない外部」という区分は意味をなさなくなりました。この結果、ゼロトラストセキュリティソリューションの導入が世界的に加速し、市場の拡大を強力に後押ししています。

Oktaが2023年10月に発表した最新の年次報告書「The State of Zero Trust Security」は、この動向を明確に示しています。同報告書によると、ほぼすべての組織(96%)が、今後18ヶ月以内にゼロトラストセキュリティの導入を既に実施しているか、導入を準備していると回答しています。さらに、2021年には約25%に過ぎなかったゼロトラストの導入段階における「相当な進捗」を達成した組織の割合が、2023年には61%にまで大幅に増加しました。これは、組織がゼロトラスト戦略の重要性を認識し、具体的な行動に移していることを示しています。

経済的な逆風に直面しているにもかかわらず、ゼロトラストセキュリティへの資金投入は一貫して増加しています。Oktaの調査に参加した組織の80%が、前年にゼロトラスト関連予算が増加したと回答しており、これは、企業が経済状況にかかわらず、サイバーセキュリティ、特にゼロトラストへの投資を優先していることを浮き彫りにしています。リモートワークとクラウドの普及は、もはや一時的なトレンドではなく、恒久的なビジネスモデルの一部となっており、これに伴うセキュリティリスクに対処するためには、ゼロトラストセキュリティが不可欠であるという認識が広く浸透していることが、市場成長の重要な推進要因となっています。

**市場の抑制要因**

**導入の複雑性**

ゼロトラストセキュリティの導入は、組織にとって大きな課題となる可能性があります。従来の境界型セキュリティモデルからの脱却を意味するため、組織は既存のセキュリティフレームワーク全体を再評価し、根本的に刷新する必要があります。これには、アクセスルール、ネットワークセグメンテーション、認証システム、データ保護戦略など、セキュリティのあらゆる側面の見直しと再構築が含まれます。この変革は、単に新しいツールを導入するだけでなく、セキュリティに対する考え方そのものを変えることを要求されるため、組織の文化や運用プロセスにも影響を及ぼします。

多くの企業は、レガシーシステム、複数のクラウドサービス、オンプレミスインフラストラクチャ、そして他組織のアプリケーションなど、複雑で多様なITインフラストラクチャを保有しています。このような既存のシステム群にゼロトラストセキュリティソリューションを統合することは、技術的にも運用的にも非常に困難な作業です。異なるベンダーの製品や異なる世代の技術が混在する環境では、互換性の問題や統合の複雑さが生じやすく、導入プロジェクトの期間延長やコスト増加につながる可能性があります。

さらに、クラウドサービスの利用拡大とハイブリッドITアーキテクチャの普及により、企業は複数のクラウドプラットフォームや環境で運用することが一般的になっています。マルチクラウド環境におけるゼロトラストセキュリティの導入は、さらなる複雑さを伴います。組織は、すべてのクラウドインスタンスにおいてセキュリティポリシーと制御の一貫性を保証する必要がありますが、各クラウドプロバイダーが提供するセキュリティ機能や管理インターフェースは異なるため、この一貫性を維持することは容易ではありません。例えば、あるクラウド環境で適用されるアクセス制御が、別のクラウド環境では異なる実装を必要とする場合、全体としてのセキュリティギャップが生じるリスクがあります。これらの複雑性は、ゼロトラストセキュリティ導入を検討する組織にとって、大きな障壁となり得ます。

**市場機会**

**主要プレイヤーによる新製品・ソリューションの発表**

ゼロトラストセキュリティ市場における主要なステークホルダーは、自社の市場シェアを拡大するために、革新的で強化されたゼロトラストセキュリティソリューションを積極的に市場に投入しています。これらの新製品の発表は、市場全体の成長を刺激し、新たなビジネス機会を創出する重要な要素となっています。

例えば、クラウドベースのサイバーセキュリティの大手プロバイダーであるibossは、2024年2月に、そのゼロトラストセキュリティサービスエッジ(SSE)ソリューションの革新的なコンポーネントとして、ChatGPTリスクモジュールを発表しました。この先進的なモジュールは、特に人工知能技術の代表格であるChatGPTのユーザーインタラクションを監視し、保護するために設計されており、変化し続けるデジタル環境における卓越したデータセキュリティと規制遵守を保証します。生成AI技術の利用が急速に拡大する中で、これに伴う新たなセキュリティリスクに対処するための専用ソリューションは、企業にとって非常に価値のあるものとなります。

また、Palo Alto Networksは、2023年11月に、AIを活用したゼロトラスト管理・運用ソリューションであるStrata Cloud Managerを発表しました。この製品は、強化されたセキュリティ機能と5つの新しい次世代ファイアウォールを伴って提供されます。Palo Alto Networksは、60,000を超える顧客に対して、新たな脅威から保護するクラウドベースのセキュリティサービスを提供しており、そのAdvanced WildFireシステムは、革新的な検出機能とAIを活用したAdvanced Threat Preventionを統合することで、潜在的な脅威を迅速に特定し、軽減することでセキュリティ対策を強化しています。

これらの事例は、市場の主要プレイヤーが、最新の技術トレンド(AI、クラウド、生成AI)を取り込みながら、より高度で包括的なゼロトラストソリューションを開発していることを示しています。これらのソリューションは、企業の複雑なセキュリティニーズに対応し、従来のセキュリティモデルでは対処しきれなかった新たな脅威ベクトルに対する防御を提供します。このような継続的なイノベーションと新製品の投入は、市場の競争を促進し、技術革新を加速させ、結果としてグローバルなゼロトラストセキュリティ市場全体の拡大に大きく貢献すると期待されています。

**セグメント分析**

**コンポーネント別**

グローバルなゼロトラストセキュリティ市場は、ネットワークセキュリティ、データセキュリティ、エンドポイントセキュリティ、セキュリティ分析、およびその他のコンポーネントに分類されます。このうち、**エンドポイントセキュリティ**セグメントが最も大きな市場シェアを占めると推定されています。

エンドポイントは、組織のデータ侵害の約50%の原因となっており、サイバー攻撃における主要な脆弱性ポイントとなっています。Verizon Wirelessが発行した2018年のデータ侵害調査報告書では、サイバー犯罪者がサイバー攻撃を実行するために、特に脆弱なエンドポイントセキュリティを標的にしていることが明らかになりました。65カ国で発生した2,200件以上のデータ侵害のうち、約14.5%がPOS(販売時点情報管理)端末やコントローラーを標的としたリモート攻撃が主な原因でした。また、マルウェア全体の56%を占めるランサムウェアは、デバイスに適切なエンドポイントセキュリティが施されていない場合、Webアプリケーションを介して侵入する可能性があります。

組織内でのBYOD(Bring Your Own Device)の利用増加も、エンドポイントセキュリティの重要性を高めています。従業員が複数の個人デバイスから企業の重要なデータにアクセスするようになることで、新たなアクセスポイントが多数生じ、これがセキュリティリスクを増大させます。ゼロトラストセキュリティの原則は、これらの多様なエンドポイントをすべて潜在的な脅威として扱い、各アクセス要求に対して厳格な認証と検証を求めることで、これらのリスクを効果的に管理します。これにより、エンドポイントからの不正アクセスやマルウェア感染のリスクを最小限に抑え、企業データとシステムの安全性を確保することが可能となります。このため、エンドポイントセキュリティは、ゼロトラストセキュリティ戦略の中核をなす要素として、今後も高い需要が続くと見込まれます。

**認証タイプ別**

グローバルなゼロトラストセキュリティ市場は、シングルファクター認証と多要素認証(MFA)に二分されます。このうち、**多要素認証(MFA)**セグメントがグローバル市場を支配しています。

多要素認証(MFA)は、ユーザーがシステム、アプリケーション、またはサービスにアクセスするために、複数の異なる形式の身元情報(認証要素)を提示することを要求するセキュリティプロトコルです。これは、単にユーザー名とパスワードの組み合わせに依存するだけでは容易に破られる可能性があるため、追加のセキュリティ層を提供します。MFAでは、通常、「知っているもの(パスワードなど)」、「持っているもの(スマートフォン、セキュリティトークンなど)」、「本人であるもの(指紋、顔認証など)」のうち、少なくとも2つ以上の要素を組み合わせて認証を行います。

ゼロトラストの概念を多要素認証に組み込むことにより、企業はセキュリティ体制を大幅に強化することができます。ゼロトラストは「決して信頼せず、常に検証する」という原則に基づいているため、MFAは各アクセス要求におけるユーザーの身元をより厳格に検証する手段として不可欠です。例えば、従業員がリモートからクラウドアプリケーションにアクセスする場合、パスワードだけでなく、スマートフォンに送られたワンタイムパスワードや生体認証も要求することで、不正アクセスの可能性を劇的に低減できます。これにより、認証情報の盗難やフィッシング攻撃による被害のリスクが軽減され、仮に一つの認証要素が侵害されたとしても、システムへの不正なアクセスを防ぐことができます。結果として、多要素認証は、望まないアクセスを減少させ、潜在的な侵害の影響を緩和することで、ゼロトラストセキュリティ戦略の成功に不可欠な要素となり、市場におけるその優位性を確立しています。

**エンドユーザー産業別**

グローバルなゼロトラストセキュリティ市場は、BFSI(銀行、金融サービス、保険)、ITおよび通信、政府および防衛、ヘルスケア、エネルギーおよび電力、およびその他の産業にセグメント化されます。このうち、**ITおよび通信**セグメントが最も高い市場シェアを占めています。

ITおよび通信業界は、機密性の高いデータと極めて重要なインフラストラクチャを保護することが最優先されるため、サイバーセキュリティを強化する上でゼロトラストセキュリティの原則が決定的に重要です。これらの企業は、顧客の個人情報、知的財産、および国の通信インフラの一部を管理しており、セキュリティ侵害が発生した場合の影響は甚大です。ゼロトラストプラクティスを導入することで、企業はネットワークのセキュリティを強化し、データ侵害を未然に防ぎ、顧客からの信頼を維持することができます。

ITおよび通信業界におけるゼロトラストアプローチは、ネットワークトラフィック、ユーザー行動、およびデバイス操作の継続的な監視を提唱しています。これは、異常なパターンや潜在的なセキュリティリスクを迅速に特定するために不可欠です。例えば、大量のデータ転送、通常とは異なる時間帯のアクセス、未知のデバイスからの接続試行など、疑わしい活動をリアルタイムで検出し、即座に対応することができます。ネットワークトラフィックとユーザー行動パターンを継続的に分析することで、ITおよび通信企業はセキュリティインシデントを迅速に検出し対処することができ、それによって潜在的な損害を最小限に抑えることが可能です。この継続的な検証と監視のモデルは、常に進化するサイバー脅威環境において、ITおよび通信業界の企業がその重要な資産を保護するために不可欠な要素となっており、このセグメントが市場をリードする主要な理由となっています。

**地域分析**

**北米**

北米は、グローバルなゼロトラストセキュリティ市場において最も大きなシェアを占める地域であり、予測期間中もその優位性を維持し、大幅な拡大が期待されています。この地域がゼロトラストセキュリティの導入において強力な牽引力を持つ背景には、その先進的な技術インフラストラクチャと、サイバー脅威の頻発という二つの要因があります。北米のゼロトラストセキュリティ市場は広大で強固な基盤を持っており、高度なサイバー脅威や攻撃に対する高い脆弱性がその成長をさらに加速させています。

アイデンティティ盗難リソースセンター(ITRC)のデータによると、米国におけるデータ侵害の件数は、2017年の1,506件から2021年には1,826件へと増加しており、サイバーセキュリティ脅威の増加がこの地域での市場拡大を推進すると予測されています。この脅威の増大に対し、あらゆるセクターの企業がゼロトラストソリューションの導入にリソースを割り当てており、組織の73%が明確な戦略を持っていることが示されています。これは、北米企業がサイバーセキュリティ対策の強化に真剣に取り組んでいる証拠です。

さらに、北米地域は、堅牢かつ包括的な法規制の枠組みと、データセキュリティおよびプライバシーに対する意識の高さが特徴です。これにより、効率的なセキュリティデバイスへの需要が高まっています。例えば、米国サイバーセキュリティ・インフラセキュリティ庁(CISA)は、ゼロトラスト成熟度モデル(ZTMM)のバージョン2をリリースしました。この更新されたモデルは、初期バージョンに対する一般からのフィードバックを統合し、組織がゼロトラストアーキテクチャを採用するプロセスを簡素化する新しいフェーズを導入しています。

また、主要な業界参加者による革新的なゼロトラストセキュリティソリューションの発表も、地域市場の拡大に貢献しています。例えば、カナダの企業であるTailscale Inc.は、2023年4月に企業顧客向けのゼロトラストネットワーキングソリューションを発表しました。このソリューションは、ユーザーが各接続を認証し、すべての通信をエンドツーエンドで暗号化することを可能にします。これらの複合的な要因が、北米地域市場の継続的な成長と支配を支えています。

**アジア太平洋**

アジア太平洋地域は、急速かつ大規模なデジタル変革プロセスを経験しており、これに伴いゼロトラストセキュリティ市場においても顕著な成長を遂げています。企業がオンラインプレゼンスを拡大するにつれて、包括的なセキュリティソリューションへの需要が決定的に重要になっています。インド、中国、日本といった国々は、直面するサイバー脅威の増大に対応するため、ゼロトラストセキュリティ対策の採用を加速させています。この地域では、デジタル化の推進が経済成長の原動力となっており、同時にサイバー攻撃の標的となるリスクも高まっています。

この市場拡大をさらに後押ししているのが、業界の主要参加者による積極的な取り組みです。例えば、サイバーセキュリティおよびクラウドサービス向けのマネージドIDサービスの大手プロバイダーであるBeyondIDは、2023年6月に、企業がOkta Identity Engine(OIE)を導入し、そのゼロトラスト戦略をサポートする支援を行うことを発表しました。BeyondIDのサービスは、パスワードレス保護やOkta FastPassなどの堅牢なセキュリティ対策の実装を含む、明確な改善計画を顧客に提供します。このような取り組みは、アジア太平洋地域の企業がゼロトラストセキュリティを効果的に導入し、そのメリットを享受するための支援を強化するものです。

デジタルエコノミーの拡大、モバイルデバイスの普及、クラウドサービスの利用増加は、この地域におけるセキュリティ境界の曖昧化を加速させており、これがゼロトラストセキュリティの需要をさらに高めています。政府機関も、サイバーセキュリティ規制の強化や、国内企業へのゼロトラスト導入奨励策を推進することで、市場の成長を後押ししています。これらの要因が複合的に作用し、アジア太平洋地域のゼロトラストセキュリティ市場は、今後も急速な成長が期待される有望な地域となっています。

Report Coverage & Structure

- 目次

- セグメンテーション

- 調査方法

- 無料サンプルを入手

- 目次

- エグゼクティブサマリー

- 調査範囲とセグメンテーション

- 調査目的

- 制限と仮定

- 市場範囲とセグメンテーション

- 考慮される通貨と価格設定

- 市場機会評価

- 新興地域/国

- 新興企業

- 新興アプリケーション/最終用途

- 市場動向

- 推進要因

- 市場警戒要因

- 最新のマクロ経済指標

- 地政学的影響

- 技術的要因

- 市場評価

- ポーターの5つの力分析

- バリューチェーン分析

- 規制の枠組み

- 北米

- ヨーロッパ

- アジア太平洋

- 中東およびアフリカ

- ラテンアメリカ

- ESG動向

- グローバルゼロトラストセキュリティ市場規模分析

- グローバルゼロトラストセキュリティ市場の概要

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- タイプ別

- グローバルゼロトラストセキュリティ市場の概要

- 北米市場分析

- 概要

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- 米国

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- タイプ別

- カナダ

- ヨーロッパ市場分析

- 概要

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- 英国

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- タイプ別

- ドイツ

- フランス

- スペイン

- イタリア

- ロシア

- 北欧

- ベネルクス

- その他のヨーロッパ

- アジア太平洋市場分析

- 概要

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- 中国

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- タイプ別

- 韓国

- 日本

- インド

- オーストラリア

- シンガポール

- 台湾

- 東南アジア

- その他のアジア太平洋

- 中東およびアフリカ市場分析

- 概要

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- アラブ首長国連邦

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- タイプ別

- トルコ

- サウジアラビア

- 南アフリカ

- エジプト

- ナイジェリア

- その他のMEA

- ラテンアメリカ市場分析

- 概要

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- ブラジル

- タイプ別

- 概要

- タイプ別金額

- ネットワークセキュリティ

- 金額別

- データセキュリティ

- 金額別

- エンドポイントセキュリティ

- 金額別

- セキュリティ分析

- 金額別

- その他

- 金額別

- 認証別

- 概要

- 認証別金額

- 単一要素認証

- 金額別

- 多要素認証

- 金額別

- 業種別

- 概要

- 業種別金額

- BFSI (金融サービス・保険)

- 金額別

- ITおよび通信

- 金額別

- 政府および防衛

- 金額別

- ヘルスケア

- 金額別

- エネルギーおよび電力

- 金額別

- その他

- 金額別

- タイプ別

- メキシコ

- アルゼンチン

- チリ

- コロンビア

- その他のラテンアメリカ

- 競合情勢

- ゼロトラストセキュリティ市場のプレイヤー別シェア

- M&A契約および提携分析

- 市場プレイヤー評価

- シスコ

- 概要

- 事業情報

- 収益

- 平均販売価格 (ASP)

- SWOT分析

- 最近の動向

- アカマイ

- パロアルトネットワークス

- シマンテック

- オクタ

- フォースポイント

- セントリファイ

- サイクステラ・テクノロジーズ

- イルミオ

- グーグル

- マイクロソフト

- シスコ

- 調査方法

- 調査データ

- 二次データ

- 主要な二次情報源

- 二次情報源からの主要データ

- 一次データ

- 一次情報源からの主要データ

- 一次情報の内訳

- 二次および一次調査

- 主要な業界インサイト

- 市場規模推定

- ボトムアップアプローチ

- トップダウンアプローチ

- 市場予測

- 調査の仮定

- 仮定

- 制限事項

- リスク評価

- 調査データ

- 付録

- 議論ガイド

- カスタマイズオプション

- 関連レポート

- 免責事項

*** 本調査レポートに関するお問い合わせ ***

ゼロトラストセキュリティとは、「決して信頼せず、常に検証する」という考え方を根幹に据えた、現代のサイバーセキュリティ戦略を指す言葉でございます。従来のセキュリティモデルでは、組織のネットワーク内部は信頼できるものと見なし、外部からのアクセスに対してのみ厳重な防御を施す「境界型防御」が主流でした。しかし、クラウドサービスの普及、リモートワークの常態化、そして巧妙化するサイバー攻撃によって、この境界線は曖昧になり、内部からの脅威や、一度侵入を許した後の被害拡大を防ぐことが困難になってまいりました。ゼロトラストはこの旧来の考え方を根本から見直し、ネットワークの内部であろうと外部であろうと、全てのアクセス要求を「信頼できないもの」として扱い、その都度、厳格な検証を行うことを前提としております。

このセキュリティモデルは、いくつかの重要な原則に基づいて構築されております。第一に、「明示的な検証」が挙げられます。これは、ユーザー、デバイス、アプリケーション、データの全てにおいて、アクセス要求が発生するたびにその正当性を認証し、認可することを意味します。これには、多要素認証(MFA)の導入や、アクセスするデバイスのセキュリティ状態の評価などが含まれます。第二に、「最小権限アクセス」の原則がございます。これは、ユーザーやシステムが必要とする最低限の権限のみを、必要とされる期間だけ付与するというものです。これにより、万が一、アカウントが乗っ取られたり、システムが侵害されたりした場合でも、被害の範囲を最小限に抑えることができます。第三に、「侵害を想定」という考え方があります。これは、いかなる組織もいつかは侵害される可能性があるという前提に立ち、その事態に備えて防御策を講じるというものです。そのため、ネットワークの監視を継続的に行い、異常な振る舞いを早期に検知し、対応する能力が重視されます。

さらに、ゼロトラストの実現には「マイクロセグメンテーション」という技術が不可欠でございます。これは、ネットワークを非常に小さな単位に分割し、それぞれのセグメント間の通信を厳密に制御することで、攻撃者が一度ネットワークに侵入しても、横方向への移動(ラテラルムーブメント)を困難にする仕組みです。これにより、被害の拡大を防ぎ、迅速な封じ込めを可能にします。また、すべてのユーザーやデバイスの行動を継続的に監視し、異常を検知した場合には自動的にアクセスをブロックしたり、警告を発したりする「行動分析と自動化」も重要な要素となります。これらの原則を組み合わせることで、組織はより堅牢で適応性の高いセキュリティ体制を構築できるのです。

ゼロトラストセキュリティは、現代の多様なビジネス環境において多岐にわたる用途で活用され、多くの利点をもたらします。例えば、リモートワーク環境下でのセキュリティ確保に非常に有効でございます。従業員が自宅や外出先から社内リソースにアクセスする際にも、場所やネットワークの種類に関わらず、全てのアクセス要求が厳しく検証されるため、安全な接続が保証されます。また、クラウドサービスの利用が進む中で、オンプレミスとクラウドが混在するハイブリッド環境やマルチクラウド環境においても、一貫したセキュリティポリシーを適用し、データ保護を強化することができます。内部不正や標的型攻撃といった高度な脅威に対しても、最小権限の原則と継続的な監視により、被害リスクを大幅に低減することが期待されます。規制遵守やコンプライアンス要件への対応においても、アクセス制御の厳格化と監査機能の強化によって、企業はより高い信頼性を確立できるでしょう。

ゼロトラストアーキテクチャの実現を支える関連技術は多岐にわたります。まず、ユーザーとデバイスの認証・認可を担う「IDaaS(Identity as a Service)」や「IAM(Identity and Access Management)」が中心的な役割を果たします。これらは、多要素認証(MFA)と連携し、アクセス要求の正当性を厳しく検証します。特権アカウントの管理には「PAM(Privileged Access Management)」が用いられ、管理者権限の不正利用を防ぎます。ネットワークアクセスにおいては、VPNに代わる「ZTNA(Zero Trust Network Access)」が注目されており、ユーザーやデバイスの状況に応じて動的にアクセスを制御し、必要なリソースへのみ接続を許可します。エンドポイントの保護には「EDR(Endpoint Detection and Response)」や「XDR(Extended Detection and Response)」が活用され、デバイス上の脅威を検知・対応します。クラウド環境のセキュリティには「CASB(Cloud Access Security Broker)」や「SWG(Secure Web Gateway)」が有効で、クラウドサービスへのアクセスを可視化し、制御します。さらに、セキュリティイベントの監視と分析には「SIEM(Security Information and Event Management)」や「SOAR(Security Orchestration, Automation and Response)」が導入され、脅威の早期発見と対応を自動化・効率化します。これらの技術が連携し、継続的な検証と監視を行うことで、ゼロトラストの思想が具現化されるのでございます。