サイバーセキュリティ市場規模と展望、2025年~2033年

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

## サイバーセキュリティ市場に関する詳細な市場調査レポート

### 1. 市場概要と成長予測

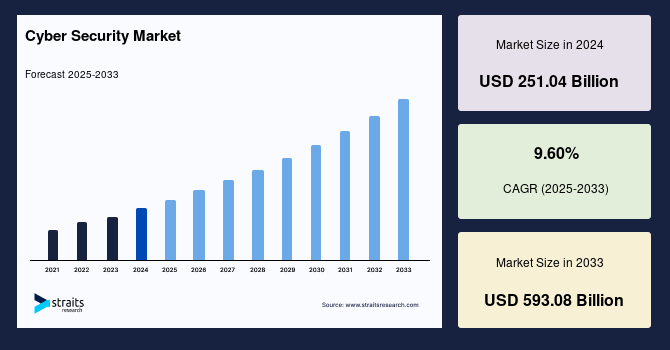

世界のサイバーセキュリティ市場は、2024年に2,510億4,000万米ドルと評価され、2025年には2,799億6,000万米ドルに達すると予測されています。その後、2025年から2033年までの予測期間において年平均成長率(CAGR)9.6%で成長し、2033年には5,930億8,000万米ドルという規模にまで拡大すると見込まれています。この目覚ましい成長は、サイバー脅威の増加とデータ侵害の頻発に対応して各国政府がより厳格なサイバーセキュリティ規制を制定していること、そして5G技術の普及とインダストリー4.0の進展によってIoT(モノのインターネット)およびM2M(マシンツーマシン)接続が爆発的に増加していることが主な要因です。これらの要因が、あらゆる産業分野におけるより強固なサイバーセキュリティ対策の需要をかつてないほど高めています。

サイバーセキュリティとは、インターネットに接続されたシステム、具体的にはハードウェア、ソフトウェア、そしてデータをサイバー脅威から防御するための技術と戦略の総称です。個人ユーザーから大規模な企業組織に至るまで、この技術はデータセンターやその他のデジタルシステムへの不正アクセスを防止するために不可欠なものとして認識されています。強固なサイバーセキュリティ戦略は、機密データへのアクセス、改ざん、削除、破壊、または恐喝を目的とした悪意のある攻撃に対して効果的な防御を提供します。また、システムの機能やデバイスの動作を無効化したり損傷させたりする攻撃を未然に防ぐ上でも、セキュリティ対策は極めて重要な役割を果たします。現代のビジネス環境においては、人、デバイス、ソフトウェアアプリケーションの数が飛躍的に増加し、それに伴い膨大な量の機密データや秘匿性の高いデータが扱われています。この現状を鑑みると、サイバーセキュリティの必要性は今後も増大の一途をたどると予想されます。

### 2. 市場の推進要因

サイバーセキュリティ市場の成長を後押しする主要な要因は多岐にわたります。

#### 2.1. 政府による規制の強化とコンプライアンス要件の増大

サイバー脅威の深刻化と大規模なデータ漏洩事件の頻発を受け、各国政府は企業や組織に対してより厳格なサイバーセキュリティ規制を制定・施行しています。これは、国民のデータ保護と国家の重要インフラの安全保障を目的としたものであり、企業がサイバーセキュリティ対策への投資を強化せざるを得ない状況を生み出しています。例えば、英国のデジタル・文化・メディア・スポーツ省(DCMS)は、最も一般的なデータ侵害に関する公式情報を含む年次報告書「サイバーセキュリティ侵害調査(Cyber security Breaches Survey)」を公表し、企業への意識喚起と情報提供を行っています。また、インターネットセキュリティアライアンス(ISA)と欧州取締役協会連合(ecoDa)の協力により、欧州の企業取締役会向けにサイバーリスク管理に関するハンドブックが作成されるなど、国際的な協力体制も進展しています。これらの規制やガイドラインは、企業がサイバーセキュリティ戦略を策定し、実装する上での重要な推進力となっています。

#### 2.2. IoTおよびM2M接続の爆発的な成長

5G技術の導入とインダストリー4.0の進展は、IoTデバイスとM2M接続の普及を劇的に加速させています。接続された自動車、産業機械、スマートメーター、ウェアラブルデバイス、家電製品など、多種多様なデバイスがインターネットに接続され、膨大なデータを生成・交換しています。デバイスコストの大幅な削減と新たなビジネスモデルの登場は、IoT市場の浸透率と接続デバイス数を押し上げています。消費者向けのIoTデバイスに対する攻撃は依然として一般的ですが、製造業や関連産業における操業停止のリスクは、商業環境におけるサイバーセキュリティの導入を促進する主要因となっています。5Gの導入は、インダストリー4.0に向けて既に準備を進めている産業界における接続デバイスの採用をさらに加速させることが期待されています。IoTは、インダストリー4.0においてセルラー接続を完全にサポートすることを可能にし、M2M接続も市場の牽引に大きく貢献しています。これらの接続されたエコシステム全体を保護するためには、包括的かつ高度なサイバーセキュリティソリューションが不可欠です。

#### 2.3. COVID-19パンデミックによるサイバー脅威の増加

2020年度には、COVID-19パンデミックの発生がデータ脅威の顕著な増加を引き起こしました。リモートワークやオンライン活動の急増は、新たな攻撃ベクトルを生み出し、フィッシング詐欺、マルウェア攻撃、ランサムウェアなど、さまざまなサイバー攻撃のリスクを高めました。企業や個人がデジタル環境への依存度を高めるにつれて、サイバーセキュリティ対策の強化が喫緊の課題となり、結果としてサイバーセキュリティソリューションへの需要が複数の地域で急増しました。

#### 2.4. デジタル変革の加速と攻撃対象領域の拡大

現代の企業は、競争力を維持するために急速なデジタル変革を進めています。クラウドコンピューティング、ビッグデータ分析、モバイル技術、人工知能などの導入は、業務効率を高める一方で、サイバー攻撃の対象となる領域を著しく拡大させています。システムの複雑化、多様なアプリケーションの利用、サプライチェーンのデジタル化は、新たな脆弱性を生み出す可能性があり、これらを保護するためには包括的なサイバーセキュリティ戦略が不可欠です。

#### 2.5. サイバー脅威の高度化と多様化

サイバー犯罪者は常にその攻撃手法を進化させ、より洗練された、検知が困難な攻撃を仕掛けています。標的型攻撃、ゼロデイ攻撃、国家支援型ハッキング、サプライチェーン攻撃など、その種類は多岐にわたり、従来の防御策だけでは対応が困難になりつつあります。この脅威の高度化は、企業や組織に、AIを活用した脅威検知、行動分析、インテリジェンス共有など、より先進的なサイバーセキュリティソリューションへの投資を促しています。

### 3. 市場の阻害要因と課題

サイバーセキュリティ市場の成長を妨げる、あるいは課題となるいくつかの要因も存在します。

#### 3.1. サイバー攻撃への準備不足と従来の認証手法への過度な依存

中東、アジア太平洋、ラテンアメリカの多くの企業は、サイバー攻撃に対する準備が不足しており、依然として従来の認証手法に大きく依存しているという課題を抱えています。Microsoftの2018年デジタル変革調査によると、パスワードのみの認証ソリューションが継続的に使用されていることが、中東地域におけるサイバー攻撃率が高い主要な原因であると指摘されています。これは、多要素認証(MFA)などのより強固な認証メカニズムへの移行が遅れていることを示しており、サイバーセキュリティ対策における根本的な脆弱性となっています。組織がサイバー攻撃を認識し、そこから回復するためには、十分な準備と多様なリソースが必要です。準備不足や不十分なインフラストラクチャは、侵害や攻撃からの回復に非常に長い時間を要し、場合によっては数日間完全に事業を停止せざるを得ない事態に陥る可能性もあります。

#### 3.2. BYOD(Bring Your Own Device)ポリシーにおけるセキュリティの課題

BYODポリシーは、従業員が個人のデバイスを業務に利用することで、生産性の向上とワークライフバランスの改善に寄与するとされています。Saphoの推定では、BYODにより平均的な従業員は週に81分の生産性向上を達成し、78%の従業員がBYODポリシーがワークライフバランスの改善に役立つと回答しています。しかし、セキュリティは常にBYODポリシーの主要な懸念事項であり続けています。セキュリティ上の脆弱性の最も頻繁な原因は、ユーザーの行動にあると考えられており、不適切なデバイス管理、シャドーIT、マルウェアの持ち込みなどがリスクを高めています。

#### 3.3. AI・機械学習セキュリティにおける誤解と製品差別化の曖昧さ

過去2年間、機械学習(ML)と人工知能(AI)を活用したセキュリティは、マーケティングやメディアにおいて大きな注目を集めてきました。しかし、多くの企業やユーザーは、これらの技術の機能について誤解を抱いていたり、製品間の差別化が曖昧であると感じたりしています。期待先行の状況が、実際の導入における混乱や効果への過度な期待を生み出し、市場の健全な発展を阻害する可能性も指摘されています。

#### 3.4. 統合されていないセキュリティ製品の管理の複雑性

多くの企業は、侵入防止、ウェブフィルタリング、脅威保護、アプリケーション管理といった高度なレイヤーセキュリティを含む完全な可視性を提供することを目指していますが、統合されていない複数のポイント製品を管理することに大きな課題を抱えています。これらの製品がバラバラに機能するため、全体的な洞察が欠如し、セキュリティ運用の効率が低下するだけでなく、新たな脆弱性を見落とすリスクも高まります。包括的なセキュリティエコシステムを構築するための統合ソリューションが求められています。

#### 3.5. オンプレミスソリューションの高額な初期費用

オンプレミスシステムを導入する際の製品ライセンス、設備、ITサービスにかかる初期費用は比較的高額であり、特に中小企業にとっては導入の障壁となる可能性があります。クラウドベースの技術が柔軟で経済的であるのに対し、オンプレミスは初期投資が大きくなる傾向があります。

### 4. 市場の機会

サイバーセキュリティ市場には、いくつかの重要な成長機会が存在します。

#### 4.1. クラウドベースソリューションの普及とメリット

クラウドベースのサイバーセキュリティソリューションは、その高い柔軟性と経済性から、企業にとって非常に魅力的な選択肢となっています。ハードウェア、ソフトウェア、人員に関する支出を抑えながら、セキュリティ要件に対応できる点が大きな利点です。初期費用をかけて購入するオンプレミスソリューションとは異なり、クラウドソリューションは継続的なコストが発生するものの、設備投資(Capex)の要件を大幅に削減できます。企業はハードウェアコンポーネントへの投資が不要となり、アプリケーションコストの予測もより正確になります。また、ハードウェアやITサポートなどの分野での節約により、クラウドソリューションは大幅に安価になります。クラウド技術が提供する柔軟性により、組織は運用ニーズに合わせて帯域幅を調整できるため、コスト削減と競争上の優位性を獲得することが可能です。

#### 4.2. プロフェッショナルサービスへの需要増大

サイバーセキュリティ市場において、サービスセグメントは最大の貢献者であり、予測期間中にCAGR 12.20%という高い成長率が期待されています。このセグメントには、コンサルティング、統合と展開、トレーニング、サポートなど、企業に提供される様々なプロフェッショナルサービスが含まれます。これらのサービスは、セキュリティ戦略の策定から最適なソリューションの導入、特定の領域の強化、高度なデータ保護戦略の実装に至るまで、幅広い範囲をカバーしています。市場のサービスプロバイダーは、オンラインまたは対面で個別化されたソリューションを提供しようと努めています。これらのサービスのコンポーネントには、ソリューションの統合やデータ移行の支援などが含まれます。また、現在のアーキテクチャ、ユースケース、ビジネス目標をレビューすることで、組織が現在の要件に合致していることを確認する手助けも行われます。

#### 4.3. 新興地域におけるサイバーセキュリティ導入の加速

ラテンアメリカ、中東、アフリカは、2025年から2033年にかけて新たな成長地域として注目されています。ラテンアメリカでは、サイバー犯罪事件の増加とブラジルやメキシコが主導する規制措置が、企業に一層強固なセキュリティフレームワークの導入を促しています。一方、中東では、国家的なデジタル変革イニシアチブと重要インフラの保護がサイバーセキュリティ支出を主に牽引しています。これらの地域におけるデジタル化の進展と意識の高まりは、市場に新たな機会をもたらしています。

#### 4.4. AI・機械学習技術の継続的な進化と応用

AIと機械学習は、サイバーセキュリティの分野において、脅威の検出、分析、対応を自動化し、効率化するための大きな可能性を秘めています。現在の課題は存在するものの、これらの技術の進化は、より高度でプロアクティブな防御メカニズムの開発を可能にし、サイバーセキュリティソリューションの性能を飛躍的に向上させる機会を提供します。

#### 4.5. ゼロトラストセキュリティモデルの普及

北米地域におけるゼロトラストセキュリティソリューションへの高い投資は、このモデルが今後サイバーセキュリティの主流となる可能性を示唆しています。従来の境界型防御から、すべてのアクセス要求を常に検証するゼロトラストモデルへの移行は、今日の複雑な脅威環境において、より堅牢なセキュリティ体制を構築するための重要な機会となります。

### 5. セグメント分析

#### 5.1. サービスセグメント

サービスセグメントは、サイバーセキュリティ市場において最も大きな貢献をしており、予測期間中にCAGR 12.20%で成長すると予想されています。このセグメントには、コンサルティング、統合と展開、トレーニング、サポートなど、企業に提供される様々なプロフェッショナルサービスが含まれます。これらのサービスは、サイバーセキュリティ戦略の定義から、最適なソリューションの展開、特定のセキュリティ領域の強化、そして高度なデータ保護戦略の実装まで、広範な範囲をカバーしています。市場のサービスプロバイダーは、オンラインまたは対面で、顧客の特定のニーズに合わせた個別化されたソリューションの提供に注力しています。具体的には、ソリューションの統合支援やデータ移行支援、さらには既存のアーキテクチャ、ユースケース、ビジネス目標のレビューを通じて、組織が現在の要件に継続的に合致していることを確認するサポートなどが含まれます。グローバルなITイニシアチブとスマートフォンの普及率の上昇により、企業や個人で広く利用されるアプリケーションが急速に採用されており、サービスの需要を後押ししています。

#### 5.2. 展開モデル

展開モデル別では、オンプレミス型とクラウドベース型に大別されます。

* **オンプレミス型:**

オンプレミス型は依然として最大の市場シェアを占めており、予測期間中にCAGR 10.90%で成長すると予想されています。製品ライセンス、機器、ITサービスにかかる初期費用が比較的高額であるため、オンプレミスシステムの構築は導入費用がかさむ傾向があります。しかし、一度導入すれば、クラウドソリューションのような継続的な費用なしで、長期間にわたって信頼性高く使用できるという利点があります。また、展開が自社内で行われるため、ハードウェアセキュリティに関する懸念が少ないという安心感も、オンプレミス型が選ばれる理由の一つです。

* **クラウドベース型:**

クラウドベースの技術は、その高い柔軟性と経済性から、企業にとって非常に魅力的な選択肢です。ハードウェア、ソフトウェア、人員に関する支出を抑えながら、セキュリティ要件に対応できる点が大きな利点です。クラウドベースのサービスは、企業がハードウェアコンポーネントに投資する必要をなくすことで、設備投資(Capex)要件を大幅に削減できます。さらに、クラウドソリューションはアプリケーションコストをより正確に予測することを可能にし、企業は技術導入に多額の初期費用を投じる必要がありません。ハードウェアやITサポートなどの分野での節約により、クラウドソリューションは大幅に安価になります。組織はクラウド技術が提供する柔軟性により、運用ニーズに合わせて帯域幅を調整できるため、コストを節約し、競争上の優位性を獲得することが可能です。

#### 5.3. エンドユーザー産業

エンドユーザー産業別では、BFSI(銀行、金融サービス、保険)セクターが最大の貢献者であり、IT・通信セクターも重要な役割を担っています。

* **BFSI(銀行、金融サービス、保険)セクター:**

BFSIセクターは市場への最大の貢献者であり、予測期間中にCAGR 12.90%という最も高い成長率が期待されています。このセクターは、膨大な顧客ベースと機密性の高い金融データを扱っているため、データ侵害やサイバー攻撃の標的となることが非常に多い重要インフラ領域の一つです。サイバー犯罪者にとって、BFSIは高いリターンと比較的低いリスク・検知可能性という追加的なメリットを持つ、非常に収益性の高い事業モデルであるため、多様な悪質なサイバー攻撃を仕掛けて金融業界を麻痺させようと試みています。これらの攻撃には、トロイの木馬、マルウェア、ATMマルウェア、ランサムウェア、モバイルバンキングマルウェア、データ侵害、組織への侵入、データ窃盗、金融侵害などが含まれます。これらの脅威から顧客の資産と機密情報を保護するため、BFSIセクターはサイバーセキュリティ対策に多大な投資を行っています。

* **IT・通信セクター:**

情報技術と通信に関連する主要なセクターは、あらゆる国家の重要インフラの一部であり、多くの産業がその機能に依存しています。したがって、IT・通信セクターがサイバー攻撃の標的となった場合、その影響は広範囲かつ遠大なものとなる可能性があります。日常生活のあらゆる側面や重要インフラに影響を与える通信セクターは、サイバー攻撃に対して脆弱である可能性があります。特に、このセクターは複雑なネットワークを管理し、個人や企業に関する膨大な量のプライベート情報を保持しています。これらの要因が、この分野をハッカーや悪意のあるアクターにとってより魅力的なものにし、サイバーセキュリティの必要性を増大させています。

### 6. 地域分析

サイバーセキュリティ市場は地域によって異なる成長パターンと主要な推進要因を示しています。

* **北米:**

北米は2025年から2033年まで、世界のサイバーセキュリティ市場において最大のシェアを維持すると予測されています。この成長は、クラウド、人工知能、ゼロトラストセキュリティソリューションへの高額な投資と、厳格な規制要件によって推進されています。米国はこの地域のリーダーであり続けており、防衛、ヘルスケア、BFSIセクターが直面するリスクの増大が、最先端のセキュリティ対策への需要を押し上げています。

* **欧州:**

欧州は2025年に世界で2番目に大きな市場シェアを占め、2033年まで着実に成長を続けると予想されています。クラウド導入の増加、厳格なGDPR(一般データ保護規則)コンプライアンス要件、および企業間のサイバーセキュリティ協力強化に向けた地域的な取り組みが、この地域の拡大に貢献しています。英国、ドイツ、フランスなどの主要市場は、デジタル変革に伴うリスクの増大に対処するため、サイバーセキュリティへの支出を増やしています。

* **アジア太平洋:**

アジア太平洋地域は、2025年から2033年の予測期間において最も速い成長率で発展すると予想されています。これは、デジタル化の加速、IoTと5Gの広範な利用、およびサイバーセキュリティのレジリエンスを支援する政府プログラムによって推進されています。中国、インド、日本などの国々は、ITインフラを更新し、拡大する攻撃対象領域を軽減するために最先端のセキュリティツールを導入することで、この成長を牽引しています。

* **ラテンアメリカ、中東・アフリカ(MEA):**

ラテンアメリカと中東・アフリカは、2025年から2033年にかけて新たな成長地域となるでしょう。ラテンアメリカでは、サイバー犯罪事件の増加とブラジルおよびメキシコが主導する規制措置が、企業に一層強固なセキュリティフレームワークの導入を促しています。一方、中東では、国家的なデジタル変革イニシアチブと重要インフラの保護がサイバーセキュリティ支出を主に牽引しており、これらの地域での市場拡大が見込まれます。

—

**Pavan Warade氏について:**

Pavan Warade氏は、テクノロジーおよび航空宇宙・防衛市場において4年以上の専門知識を持つリサーチアナリストです。彼は詳細な市場評価、技術導入研究、戦略的予測を提供しています。Pavan氏の仕事は、ステークホルダーがイノベーションを活用し、ハイテクおよび防衛関連産業で競争力を維持することを可能にします。

このレポートは、詳細なセグメントデータ、予測、地域ごとの洞察を含め、ご購入いただけます。詳細については、sales@straitsresearch.comまでお問い合わせください。

Report Coverage & Structure

“`html

- セグメンテーション

- 調査方法

- 無料サンプルを入手

- エグゼクティブサマリー

- 調査範囲とセグメンテーション

- 調査目的

- 制限と仮定

- 市場範囲とセグメンテーション

- 考慮される通貨と価格設定

- 市場機会評価

- 新興地域/国

- 新興企業

- 新興アプリケーション/最終用途

- 市場トレンド

- 推進要因

- 市場の警戒要因

- 最新のマクロ経済指標

- 地政学的な影響

- 技術的要因

- 市場評価

- ポーターの5フォース分析

- バリューチェーン分析

- 規制の枠組み

- 北米

- 欧州

- アジア太平洋

- 中東およびアフリカ

- ラテンアメリカ

- ESGトレンド

- グローバルサイバーセキュリティ市場規模分析

- グローバルサイバーセキュリティ市場の紹介

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- コンポーネント別

- グローバルサイバーセキュリティ市場の紹介

- 北米市場分析

- 概要

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- 米国

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- コンポーネント別

- カナダ

- 欧州市場分析

- 概要

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- 英国

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- コンポーネント別

- ドイツ

- フランス

- スペイン

- イタリア

- ロシア

- 北欧

- ベネルクス

- その他の欧州

- アジア太平洋市場分析

- 概要

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- 中国

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- コンポーネント別

- 韓国

- 日本

- インド

- オーストラリア

- 台湾

- 東南アジア

- その他のアジア太平洋

- 中東およびアフリカ市場分析

- 概要

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- UAE

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- コンポーネント別

- トルコ

- サウジアラビア

- 南アフリカ

- エジプト

- ナイジェリア

- その他のMEA

- ラテンアメリカ市場分析

- 概要

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- ブラジル

- コンポーネント別

- 概要

- コンポーネント別(金額ベース)

- ハードウェア

- 金額ベース

- ソフトウェア

- 金額ベース

- IAM

- IAM(金額ベース)

- アンチウイルス/アンチマルウェア

- アンチウイルス/アンチマルウェア(金額ベース)

- ログ管理およびSIEM

- ログ管理およびSIEM(金額ベース)

- 暗号化とトークン化

- 暗号化とトークン化(金額ベース)

- コンプライアンスとポリシー管理

- コンプライアンスとポリシー管理(金額ベース)

- パッチ管理

- パッチ管理(金額ベース)

- その他のソフトウェア

- その他のソフトウェア(金額ベース)

- サービス

- 金額ベース

- プロフェッショナルサービス

- プロフェッショナルサービス(金額ベース)

- 設計、コンサルティング、および実装

- 設計、コンサルティング、および実装(金額ベース)

- リスクと脅威の評価

- リスクと脅威の評価(金額ベース)

- トレーニングと教育

- トレーニングと教育(金額ベース)

- サポートとメンテナンス

- サポートとメンテナンス(金額ベース)

- マネージドサービス

- マネージドサービス(金額ベース)

- セキュリティタイプ別

- 概要

- セキュリティタイプ別(金額ベース)

- ネットワークセキュリティ

- 金額ベース

- クラウドセキュリティ

- 金額ベース

- アプリケーションセキュリティ

- 金額ベース

- エンドポイントおよびIoTセキュリティ

- 金額ベース

- 組織規模別

- 概要

- 組織規模別(金額ベース)

- 大企業

- 金額ベース

- 中小企業

- 金額ベース

- デプロイメント別

- 概要

- デプロイメント別(金額ベース)

- オンプレミス

- 金額ベース

- クラウド

- 金額ベース

- 最終用途産業別

- 概要

- 最終用途産業別(金額ベース)

- 航空宇宙および防衛

- 金額ベース

- BFSI

- 金額ベース

- ITおよびITeS

- 金額ベース

- 通信

- 金額ベース

- エネルギーおよび公益事業

- 金額ベース

- 小売およびEコマース

- 金額ベース

- ヘルスケア

- 金額ベース

- 運輸およびロジスティクス

- 金額ベース

- 製造

- 金額ベース

- メディアおよびエンターテイメント

- 金額ベース

- コンポーネント別

- メキシコ

- アルゼンチン

- チリ

- コロンビア

- その他のラテンアメリカ

- 競合状況

- サイバーセキュリティ市場におけるプレイヤー別シェア

- M&A契約と提携分析

- 市場プレイヤー評価

- AVGテクノロジーズ

- 概要

- 企業情報

- 収益

- ASP

- SWOT分析

- 最近の動向

- チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- シスコシステムズ株式会社

- サイバーアークソフトウェア株式会社

- デルテクノロジーズ株式会社

- ファイア・アイ株式会社

- フォーティネット株式会社

- IBMコーポレーション

- インパーバ株式会社

- インテルセキュリティ(インテルコーポレーション)

- パロアルトネットワークス株式会社

- プルーフポイント株式会社

- ラピッドセブン株式会社

- シマンテックコーポレーション

- トレンドマイクロ株式会社

- AVGテクノロジーズ

- 調査方法

- 調査データ

- 二次データ

- 主要な二次情報源

- 二次情報源からの主要データ

- 一次データ

- 一次情報源からの主要データ

- 一次情報の内訳

- 二次および一次調査

- 主要な業界インサイト

- 市場規模推定

- ボトムアップアプローチ

- トップダウンアプローチ

- 市場予測

- 調査仮定

- 仮定

- 制限事項

- リスク評価

- 付録

- 議論ガイド

- カスタマイズオプション

- 関連レポート

- 免責事項

“`

*** 本調査レポートに関するお問い合わせ ***

サイバーセキュリティとは、情報システム、ネットワーク、デバイス、そしてそこに保存されるデジタルデータを、悪意ある攻撃、不正アクセス、損傷、中断、または改ざんから保護するための一連の技術、プロセス、および管理策を指します。今日の高度に情報化された社会において、個人情報、企業の機密情報、国家の重要インフラに至るまで、あらゆるデジタル資産の機密性、完全性、可用性を維持することは、私たちの生活と経済活動の基盤を支える上で不可欠な要素となっております。

この分野は、単に技術的な側面だけでなく、人々の意識や組織の運用体制も含む広範な概念です。絶えず進化するサイバー脅威、例えばマルウェア、フィッシング、ランサムウェア、DDoS攻撃、高度な持続的脅威(APT)などに対抗するため、サイバーセキュリティ対策も常に更新され、多層的な防御が求められています。初期のウイルス対策やファイアウォールといった基本的な対策から、現在ではより複雑で包括的なアプローチへと発展してまいりました。

サイバーセキュリティの領域は多岐にわたり、それぞれが特定の保護対象に焦点を当てています。例えば、ネットワークセキュリティは、ファイアウォール、侵入検知・防御システム(IDS/IPS)、VPNなどを活用し、ネットワークへの不正侵入やデータ盗聴を防ぎます。エンドポイントセキュリティは、パソコン、スマートフォン、サーバーといった個々のデバイスをマルウェアや不正な操作から保護し、アプリケーションセキュリティは、ソフトウェアの設計・開発段階から脆弱性を排除し、安全な運用を確保します。さらに、クラウドセキュリティは、SaaS、PaaS、IaaSといったクラウドサービス固有の脅威に対応し、データのセキュリティとコンプライアンスを保証します。また、データセキュリティは、暗号化やデータ損失防止(DLP)技術を用いて、保存中および転送中のデータを保護し、IDおよびアクセス管理(IAM)は、正当なユーザーのみが適切なリソースにアクセスできるよう管理する重要な役割を担っています。

このようなサイバーセキュリティの取り組みは、社会全体に多大な恩恵をもたらします。個人にとっては、プライバシーの保護やオンライン取引の安全性を確保し、企業の観点からは、知的財産の保護、事業継続性の維持、顧客からの信頼確保、そしてブランドイメージの向上に直結します。国家レベルでは、電力、通信、交通などの重要インフラがサイバー攻撃によって麻痺することを防ぎ、国家安全保障の維持に不可欠です。また、GDPRやCCPA、日本の個人情報保護法といった様々な規制への準拠も、サイバーセキュリティ対策によって実現されます。

そして、これらのセキュリティ対策を支えるのが、様々な先進技術です。データ暗号化は、情報を判読不能な形式に変換し、不正アクセスがあった場合でも内容を保護する基本的な技術です。ファイアウォールは、ネットワークの出入りを監視し、危険な通信をブロックします。侵入検知システム(IDS)や侵入防御システム(IPS)は、異常なネットワークトラフィックやシステム動作を検知し、場合によっては自動的に遮断します。セキュリティ情報イベント管理(SIEM)システムは、複数のセキュリティデバイスからログデータを収集・分析し、潜在的な脅威を可視化します。エンドポイント検出応答(EDR)は、エンドポイントでの不審な活動をリアルタイムで監視し、迅速な対応を可能にします。多要素認証(MFA)は、パスワードだけでなく、指紋やワンタイムパスワードなど複数の認証要素を組み合わせることで、アカウントの安全性を大幅に高めます。近年では、人工知能(AI)や機械学習(ML)が、未知の脅威のパターンを検出し、自動的に対応する能力を向上させており、ブロックチェーン技術がデータの整合性や分散型ID管理に応用されるなど、技術革新がこの分野の進化を加速させております。

サイバーセキュリティは、一度導入すれば終わりというものではなく、常に変化する脅威の状況に適応し、継続的に改善していく必要のある動的なプロセスです。技術、人、プロセスの三位一体で取り組むことで、私たちはより安全で信頼性の高いデジタル社会を構築し、維持していくことができるのです。