ファイル整合性監視市場の規模・シェア分析 – 成長動向と予測 (2025年~2030年)

ファイル整合性監視市場は、組織規模別(中小企業、大企業)、展開タイプ別(オンプレミス、クラウド)、導入方式別(エージェントベース、エージェントレス/クラウドネイティブ)、エンドユーザー産業別(小売、BFSI、ホスピタリティ、ヘルスケア、政府、その他)、および地域別に分類されます。市場予測は金額(米ドル)で提供されます。

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

ファイル整合性監視(FIM)市場の概要

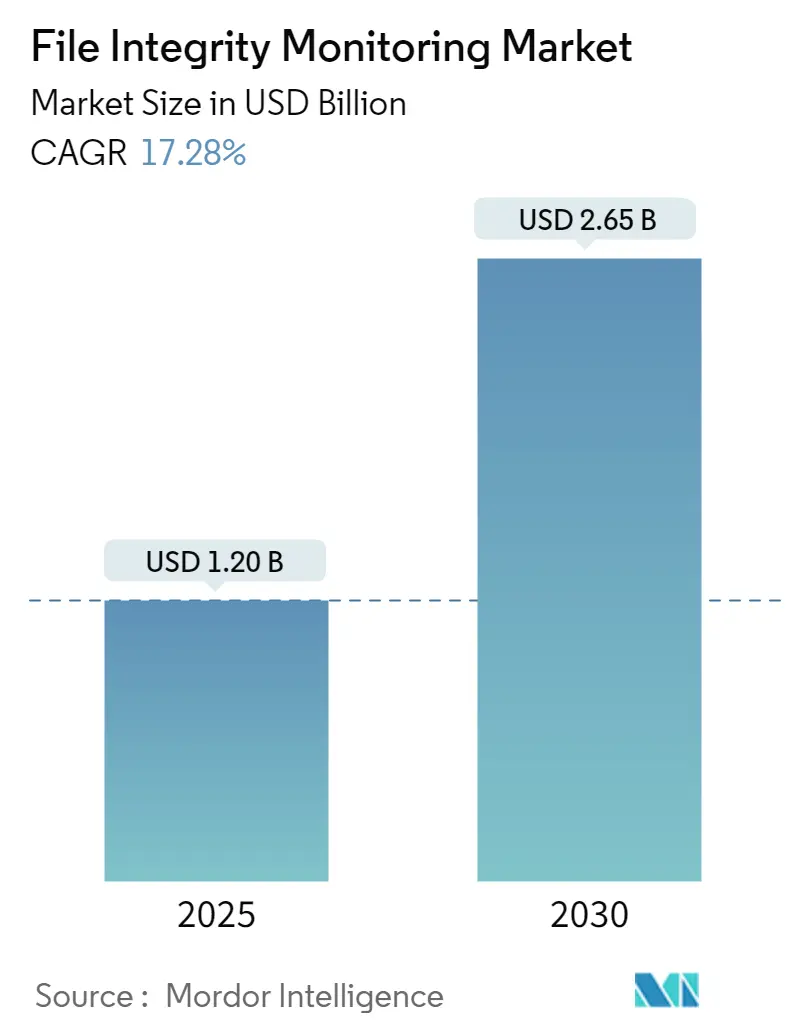

ファイル整合性監視(FIM)市場は、2025年には12億米ドル、2030年には26.5億米ドルに達すると予測されており、予測期間中(2025年~2030年)に17.28%という堅調な年平均成長率(CAGR)を記録する見込みです。この成長は、世界的なサイバーセキュリティ規制の強化、クラウドワークロードの急速な拡大、およびアラート疲労を軽減するAI駆動型セキュリティ分析の融合によって推進されています。企業は、境界防御型のアプローチがラテラル攻撃やランサムウェアに対して不十分であると認識し、リアルタイムの変更検出を優先しています。また、最小特権の実施においてFIMが基盤となるゼロトラストフレームワークへの世界的な移行も需要を後押ししています。さらに、サイバー保険の前提条件の増加や、運用レジリエンスに対する役員レベルの監視強化も、最新のクラウドネイティブ監視プラットフォームの採用を促進しています。

主要なレポートのポイント

* 組織規模別: 大企業が2024年のFIM市場シェアの75.30%を占めました。一方、中小企業(SME)は2030年までに17.40%の最速CAGRを記録すると予測されています。

* 展開タイプ別: クラウドソリューションは2024年に69.20%の収益を占め、2030年までに18.90%のCAGRで成長すると見込まれています。

* インストールモード別: エージェントベースのツールが2024年に57.9%のシェアを占めましたが、エージェントレスプラットフォームは2030年までに17.7%の最高のCAGRを記録すると予測されています。

* エンドユーザー産業別: 金融サービスが2024年に26.7%の収益を占めました。ホスピタリティ業界は2030年までに18.1%のCAGRで成長すると予測されています。

* 地域別: 北米が2024年に28.9%の収益を占めましたが、アジア太平洋地域は2030年までに17.2%のCAGRで拡大すると予測されています。

世界のファイル整合性監視市場のトレンドと洞察

市場の推進要因

* 規制遵守義務(CAGRへの影響: +3.2%): 金融機関は、特権アクセス監視と多要素認証を義務付けるニューヨーク州金融サービス局(DFS)のPart 500改正(2025年5月施行)に直面しており、FIMシステムは監査証跡の証拠として不可欠です。連邦エネルギー規制委員会は、大規模電力システムの運用技術に内部監視を拡大するNERC CIP-015-1を承認しました。HIPAA規則の更新により、電子保護医療情報(ePHI)の暗号化と多要素認証が追加され、医療分野でのFIM需要が高まっています。また、SECのインシデント開示規則は、上場企業に重大なサイバーイベントを4営業日以内に報告することを義務付けており、リアルタイムの変更検出要件を推進しています。決済企業も2025年3月までにPCI DSS 4.0のロギングおよび監視基準を満たす必要があり、FIMコントロールが中核インフラとして位置付けられています。

* データ侵害の量と巧妙さの増加(CAGRへの影響: +2.8%): 世界の平均侵害コストは2024年に488万米ドルに上昇し、2025年には500万米ドルに達すると予測されており、医療分野のインシデントは977万米ドルでピークに達しています。認証情報の悪用が依然として主要な攻撃ベクトルであり、詳細なファイルレベル監視の価値を強調しています。小売業やホスピタリティ業界では、インシデントの39%がサードパーティベンダーに起因し、82%が人為的ミスに関連していると報告されており、サプライチェーンの可視化の緊急性が高まっています。AIと自動化をセキュリティ運用に導入した企業は、侵害あたり平均222万米ドルを節約しており、機械学習駆動型FIMへの投資が正当化されています。

* クラウドワークロードの拡大とクラウドネイティブFIMの必要性(CAGRへの影響: +2.1%): 従業員500人以上の企業の80%がコンテナを採用していますが、正式なセキュリティ戦略を持つ企業は66%に過ぎず、エージェントレスFIMが対応するカバレッジギャップが生じています。MicrosoftはDefender for EndpointにFIM機能を組み込み、CIS、PCI、NISTのコントロールを個別のエージェントなしで満たすことを可能にしました。マイクロサービスアーキテクチャでは、DevOpsの特権昇格により内部リスクが増大しており、従来のファイルチェックを超えたフレームワークが求められています。マルチクラウド環境では、APIベースの継続的な資産検出が不可欠となっています。

* AI駆動型ノイズ削減によるROI向上(CAGRへの影響: +1.3%): Sysdigのプラットフォームを導入した医療分野のユーザーは、AIにより脆弱性アラート量を98%削減し、コンピューティングコストを30%削減しました。CrowdStrikeやPalo Alto Networksなどのベンダーは、エンドポイントでの異常な変更を検出する機械学習モデルを継続的に改良しています。IBMの特許ポートフォリオは、自動侵入検出と予測分析に及び、競争上の障壁を築いています。

市場の抑制要因

* 高い導入および維持コスト(CAGRへの影響: -2.1%): 新興市場の中小企業は、セキュリティに年間50万米ドル未満しか割り当てていないことが多く、脅威の増加にもかかわらず、エンタープライズグレードのFIMの導入を正当化することが困難です。レガシーシステムと最新システムの並行運用は移行中にコストを倍増させ、スキル不足は効率的な展開を妨げます。

* コンテナおよびマイクロサービスの死角(CAGRへの影響: -1.3%): コンテナの一時的な性質により、ベースラインハッシュは時代遅れになります。各ビルドは新しい依存関係やシークレットを導入し、サプライチェーンのリスクを生み出す可能性があります。企業の97%がKubernetesセキュリティに懸念を表明し、94%が昨年インシデントを経験しており、ランタイム整合性監視の需要が高まっています。分散型マイクロサービスは攻撃対象領域をさらに拡大し、すべてのコンポーネントを効果的に監視するための専門スキルを持たない組織にとって課題となっています。

セグメント分析

* 組織規模別: 大企業の優位性が市場の成熟を促進

大企業は2024年の収益の4分の3以上を占め、規制の監視と複雑なハイブリッド環境が大規模な展開を推進していることを示しています。これらの組織は、数千のエンドポイントにわたる継続的な変更検出を必要とする分散型データセンターとマルチクラウド環境を運用しています。一方、中小企業は、オンボーディング時間を短縮し、メンテナンスを外部委託するサブスクリプションベースのプラットフォームによって、17.40%の最速CAGRを記録しています。

* 展開タイプ別: クラウドソリューションが市場の進化を加速

クラウドサービスは2024年に69.20%の収益を占め、18.90%のCAGRで成長を牽引しています。これは、SaaSやInfrastructure-as-Codeへの企業のリファクタリングを反映しています。最新のプラットフォームは、弾力的なスケーラビリティとAPI統合を提供し、セキュリティチームがハイパースケールプロバイダーからネイティブテレメトリを継承し、エージェントの拡散なしに整合性評価を重ねることを可能にします。オンプレミスツールは、データ主権やセグメント化されたネットワークを維持する必要がある高度に規制された機関にとって依然として重要です。

* インストールモード別: エージェントレスアーキテクチャが勢いを増す

エージェントベースのユーティリティは、規制された業界で必要とされる詳細なホストテレメトリとリアルタイムのブロック機能により、2024年の収益の57.9%を占めました。しかし、エージェントレスおよびクラウドネイティブモデルは、組織が弾力的なリソース全体での摩擦のない展開を優先するため、最も速く成長しています。これらのツールはAPIを介して構成メタデータを収集し、エージェントのアップグレードに伴うパフォーマンスへの影響やメンテナンスサイクルを回避します。将来的には、ミッションクリティカルなサーバーにはディープエージェントを、一時的なワークロードにはエージェントレス検出を組み合わせるハイブリッドアプローチが主流になると考えられます。

* エンドユーザー産業別: 金融サービスが導入をリード

銀行、保険会社、資本市場企業は、データが豊富な環境と規制当局が厳格な監査証跡を求めるため、2024年の収益の26.7%を占めました。ホスピタリティ業界は、ホテル、レストラン、ゲーム事業者がゲストエクスペリエンスをデジタル化し、より大きな攻撃対象領域を露出させるため、2030年までに最も速く成長する垂直市場です。医療プロバイダーはHIPAAコンプライアンスを証明し、患者データを保護するためにFIMを採用しています。政府機関はNERC基準に沿って重要インフラ全体で整合性チェックを有効にしています。小売業者は、サプライチェーンに起因する侵害の急増後、ベンダーリスクの監視に注力しています。

地域分析

* 北米: 2024年の収益の28.9%を占めました。これは、成熟したサイバー規制とフォーチュン1000企業による多額のセキュリティ支出に支えられています。米国は世界のサイバーセキュリティ予算の40%以上を占め、金融機関は保護のためにIT予算の2桁を割り当てており、継続的なリーダーシップを確保しています。

* アジア太平洋: サービスをデジタル化し、ソブリンクラウドに投資する政府の動きにより、17.2%のCAGRで最も速く成長している地域です。日本の初のサイバーセキュリティ特化型投資ファンドや、S&JとCyleague HDのようなパートナーシップは、マネージド検出能力を拡大し、洗練された買い手市場を浮き彫りにしています。中国のデータローカライゼーション規範は、国内ベンダーが重要産業向けにコンプライアンス対応のFIMを構築することを促進しています。

競争環境

ファイル整合性監視市場は中程度に細分化されています。IBM、Splunk、Tripwireなどのエンタープライズ大手は、長年のコンプライアンス専門知識と幅広い統合カタログを活用して既存の地位を維持しています。しかし、クラウドネイティブの専門企業は、エージェントレス検出、消費ベースの価格設定、組み込みのDevOpsパイプラインを提供することで、より速く成長しています。Googleによる2024年のWizの230億米ドルでの買収は、ハイパースケーラーがプラットフォームサービスに整合性監視を組み込む意欲を示しています。

AIの熟練度が現在、主要な差別化要因となっています。IBMは特許取得済みの予測検出で初期の領域を守る一方、スタートアップ企業はアナリストのワークロードを削減する文脈的優先順位付けのためにトランスフォーマーモデルを組み込んでいます。ホワイトスペースの機会には、業界固有のコンプライアンス自動化、マイクロサービスの可視性、ゼロトラストオーケストレーションが含まれます。エージェントベースとエージェントレスのテレメトリを単一のポリシープレーンで統合するベンダーは、レガシーサーバーとクラウドネイティブスタック全体でコントロールを標準化しようとする企業の間で支持を得ています。

ファイル整合性監視業界の主要企業

McAfee、Cimcor、Qualys、AT&T、SolarWindsなどが挙げられます。

最近の業界動向

* 2025年6月: ScytaleがAudITechを買収し、SOC 2、ISO 27001、SOX ITGCの自動化を単一のコンプライアンスプラットフォームに統合しました。

* 2025年5月: ZscalerがRed Canaryの買収に合意し、AIベースのマネージド検出および対応機能をクラウドセキュリティスイートに追加しました。

* 2025年5月: BeyondTrustがPowerBroker 9.4をリリースし、UnixおよびLinux向けの自動ファイル整合性チェック機能を追加しました。

* 2025年4月: AQM TechnologiesがTRaiCEを買収し、世界中の200以上の金融機関向けのリスク監視を強化しました。

本レポートは、ファイル整合性監視(FIM)市場に関する詳細な分析を提供しています。FIMは、組織がオペレーティングシステム(OS)、データベース、アプリケーションソフトウェアファイル、およびドキュメント、写真、ビデオなどのコンテンツが改ざんまたは破損していないかをテストおよびチェックし、安全な方法で保護することを可能にするサービスです。大規模企業は、アクセスポリシーに柔軟性を持たせるためにFIMソリューションを利用しており、認証や追跡といったセキュリティ機能を通じて企業データを保護します。

市場は急速な成長を遂げており、2025年には12.0億米ドルの価値があると評価されています。2030年までには17.28%の年平均成長率(CAGR)で拡大し、26.5億米ドルに達すると予測されています。

市場の成長を牽引する主な要因としては、以下の点が挙げられます。

* 規制遵守の義務化

* データ侵害の量と巧妙さの増加

* クラウドワークロードの拡大に伴うクラウドネイティブFIMの必要性

* 手頃な価格のSaaS FIMの中小企業(SME)による採用

* コード整合性のためのDevSecOpsパイプライン統合

* AI駆動のノイズ削減による投資収益率(ROI)の向上

一方で、市場の成長を抑制する要因も存在します。

* 高い導入および維持コスト

* 運用上のアラート疲労とスキル不足

* コンテナおよびマイクロサービスにおける死角

* 不変インフラストラクチャへの移行によるファイルレベル監視の必要性の低下

本レポートでは、市場を以下の主要なセグメントに分類し、価値(米ドル)ベースでの市場規模と予測を提供しています。

* 組織規模別: 中小企業、大企業

* 展開タイプ別: オンプレミス、クラウド

* 特にクラウドベースのソリューションは、インフラストラクチャの近代化に伴い18.90%のCAGRで最も速く成長しています。

* インストールモード別: エージェントベース、エージェントレス/クラウドネイティブ

* エンドユーザー産業別: 小売、BFSI(銀行・金融サービス・保険)、ホスピタリティ、ヘルスケア、政府、エンターテイメント・メディア、その他産業

* 地域別: 北米(米国、カナダ、メキシコ)、南米(ブラジル、アルゼンチン、その他)、ヨーロッパ(ドイツ、英国、フランス、オランダ、その他)、アジア太平洋(中国、日本、インド、韓国、オーストラリア・ニュージーランド、その他)、中東・アフリカ(中東、アフリカ)

競争環境については、市場集中度、戦略的動向、市場シェア分析、および主要企業のプロファイル(McAfee, Cimcor, Qualys, AT&T, SolarWinds, LogRhythm, Trend Micro, IBM, Splunk, Tripwire, Rapid7, Cisco Systemsなど)が詳細に分析されています。これらのプロファイルには、グローバルおよび市場レベルの概要、主要セグメント、財務情報、戦略情報、市場ランク/シェア、製品とサービス、最近の動向が含まれます。

その他、本レポートには、調査方法、エグゼクティブサマリー、市場概観、サプライチェーン分析、規制環境、技術的展望、ポーターのファイブフォース分析、マクロ経済要因の評価、市場機会と将来の展望(ホワイトスペースおよび未充足ニーズの評価)といった包括的な内容が含まれており、市場の全体像を深く理解するための情報が提供されています。

1. はじめに

- 1.1 調査の前提と市場の定義

- 1.2 調査範囲

2. 調査方法

3. エグゼクティブサマリー

4. 市場概況

- 4.1 市場概要

- 4.2 市場の推進要因

- 4.2.1 規制遵守義務

- 4.2.2 データ侵害の量と巧妙化の増加

- 4.2.3 クラウドワークロードの拡大にはクラウドネイティブFIMが必要

- 4.2.4 中小企業による手頃なSaaS FIMの採用

- 4.2.5 コード整合性のためのDevSecOpsパイプライン統合

- 4.2.6 AIによるノイズ削減がROIを向上

- 4.3 市場の阻害要因

- 4.3.1 高い導入および維持コスト

- 4.3.2 運用アラートの疲労とスキル不足

- 4.3.3 コンテナとマイクロサービスの死角

- 4.3.4 不変インフラへの移行によるファイルレベル監視の必要性の低下

- 4.4 サプライチェーン分析

- 4.5 規制環境

- 4.6 技術的展望

- 4.7 ポーターの5つの力

- 4.7.1 新規参入者の脅威

- 4.7.2 買い手の交渉力

- 4.7.3 供給者の交渉力

- 4.7.4 代替品の脅威

- 4.7.5 競争の激しさ

- 4.8 市場に対するマクロ経済要因の評価

5. 市場規模と成長予測(金額)

- 5.1 組織規模別

- 5.1.1 中小企業

- 5.1.2 大企業

- 5.2 展開タイプ別

- 5.2.1 オンプレミス

- 5.2.2 クラウド

- 5.3 インストールモード別

- 5.3.1 エージェントベース

- 5.3.2 エージェントレス / クラウドネイティブ

- 5.4 エンドユーザー産業別

- 5.4.1 小売

- 5.4.2 BFSI

- 5.4.3 ホスピタリティ

- 5.4.4 ヘルスケア

- 5.4.5 政府

- 5.4.6 エンターテイメントおよびメディア

- 5.4.7 その他の産業

- 5.5 地域別

- 5.5.1 北米

- 5.5.1.1 米国

- 5.5.1.2 カナダ

- 5.5.1.3 メキシコ

- 5.5.2 南米

- 5.5.2.1 ブラジル

- 5.5.2.2 アルゼンチン

- 5.5.2.3 南米のその他の地域

- 5.5.3 ヨーロッパ

- 5.5.3.1 ドイツ

- 5.5.3.2 イギリス

- 5.5.3.3 フランス

- 5.5.3.4 オランダ

- 5.5.3.5 ヨーロッパのその他の地域

- 5.5.4 アジア太平洋

- 5.5.4.1 中国

- 5.5.4.2 日本

- 5.5.4.3 インド

- 5.5.4.4 韓国

- 5.5.4.5 オーストラリアおよびニュージーランド

- 5.5.4.6 アジア太平洋のその他の地域

- 5.5.5 中東およびアフリカ

- 5.5.5.1 中東

- 5.5.5.1.1 アラブ首長国連邦

- 5.5.5.1.2 サウジアラビア

- 5.5.5.1.3 トルコ

- 5.5.5.1.4 中東のその他の地域

- 5.5.5.2 アフリカ

- 5.5.5.2.1 南アフリカ

- 5.5.5.2.2 ナイジェリア

- 5.5.5.2.3 アフリカのその他の地域

6. 競争環境

- 6.1 市場集中度

- 6.2 戦略的動き

- 6.3 市場シェア分析

- 6.4 企業プロファイル(グローバルレベルの概要、市場レベルの概要、主要セグメント、利用可能な財務情報、戦略情報、主要企業の市場ランキング/シェア、製品とサービス、および最近の動向を含む)

- 6.4.1 McAfee

- 6.4.2 Cimcor

- 6.4.3 Qualys

- 6.4.4 ATandT

- 6.4.5 SolarWinds

- 6.4.6 LogRhythm

- 6.4.7 New Net Technologies

- 6.4.8 Trend Micro

- 6.4.9 Trustwave

- 6.4.10 Ionx Solutions

- 6.4.11 Splunk

- 6.4.12 Software Diversified Services

- 6.4.13 IBM

- 6.4.14 Securonix

- 6.4.15 Bitdefender

- 6.4.16 Tripwire

- 6.4.17 Rapid7

- 6.4.18 Wazuh

- 6.4.19 ManageEngine (Zoho)

- 6.4.20 Tanium

- 6.4.21 Netwrix

- 6.4.22 Cisco Systems

7. 市場機会と将来展望

*** 本調査レポートに関するお問い合わせ ***

ファイル整合性監視とは、システム内の重要なファイルやディレクトリが、不正なアクセスや操作によって変更、削除、追加されていないかを継続的に監視し、その整合性を保つためのセキュリティ対策および運用管理手法でございます。具体的には、監視対象ファイルのハッシュ値(MD5、SHA-256など)、サイズ、タイムスタンプ、アクセス権限といった属性情報を「ベースライン」として登録し、その後、定期的に、あるいはリアルタイムでこれらの情報を再取得してベースラインと比較することで、変更の有無を検知いたします。これにより、マルウェア感染、不正侵入、設定ミス、内部不正などによる意図しない、または悪意のある変更を早期に発見し、システムのセキュリティと安定性を維持することが可能となります。

ファイル整合性監視にはいくつかの分類がございます。まず、監視対象による分類では、OSのシステムファイル、アプリケーションの設定ファイル、ビジネス上重要なデータファイルやログファイルなどが挙げられ、重要度に応じて監視の頻度や厳格さを調整します。次に、監視方式では「定期監視」と「リアルタイム監視」がございます。定期監視は設定された間隔でチェックしリソース負荷が低い一方、リアルタイム監視は変更イベント発生時に即座に検知し迅速な対応が可能ですが、リソース消費は高めです。セキュリティ要件の高い環境ではリアルタイム監視が推奨されます。さらに、実装形態では「エージェントベース」と「エージェントレス」が主流です。エージェントベースは監視対象に専用ソフトウェアをインストールし、詳細な情報取得とリアルタイム監視を可能にする方式です。この方式は、監視対象システム内部の深いレベルでの変更を検知できるため、より詳細かつ正確な監視が可能です。一方、エージェントレスは、監視対象にソフトウェアをインストールせず、ネットワーク経由でリモートから情報を収集する方式です。導入が容易でリソース消費が少ない利点がありますが、リアルタイム性に劣り、取得できる情報も限定的になる場合があります。

これらの分類を踏まえ、ファイル整合性監視システムを導入する際には、自社のセキュリティ要件、システム構成、運用リソースなどを総合的に考慮し、最適な方式を選択することが重要です。例えば、高度なセキュリティが求められる基幹システムや機密情報を扱う環境では、リアルタイム監視とエージェントベースの組み合わせが推奨されます。また、多数のサーバーを効率的に管理したい場合は、エージェントレスの選択肢も検討されるでしょう。

ファイル整合性監視は、単にファイルの変更を検知するだけでなく、その変更が「誰によって」「いつ」「どのように」行われたのかを特定し、必要に応じて元の状態に復元する機能を持つものもあります。これにより、インシデント発生時の迅速な原因究明と復旧が可能となり、システムのダウンタイムを最小限に抑えることができます。