産業用制御システムセキュリティ市場の規模・シェア分析、成長動向と予測 (2025年~2030年)

産業制御システム(ICS)セキュリティ市場レポートは、コンポーネント(ソリューション、サービス)、セキュリティタイプ(ネットワークセキュリティ、エンドポイントセキュリティ、アプリケーションセキュリティなど)、制御システムタイプ(SCADA、分散制御システム(DCS)など)、エンドユーザー産業(自動車、化学・石油化学、電力・公益事業など)、および地域別にセグメント化されています。市場予測は、金額(米ドル)で提供されます。

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

産業用制御システムセキュリティ市場の概要と動向(2025年~2030年)

# 市場概要

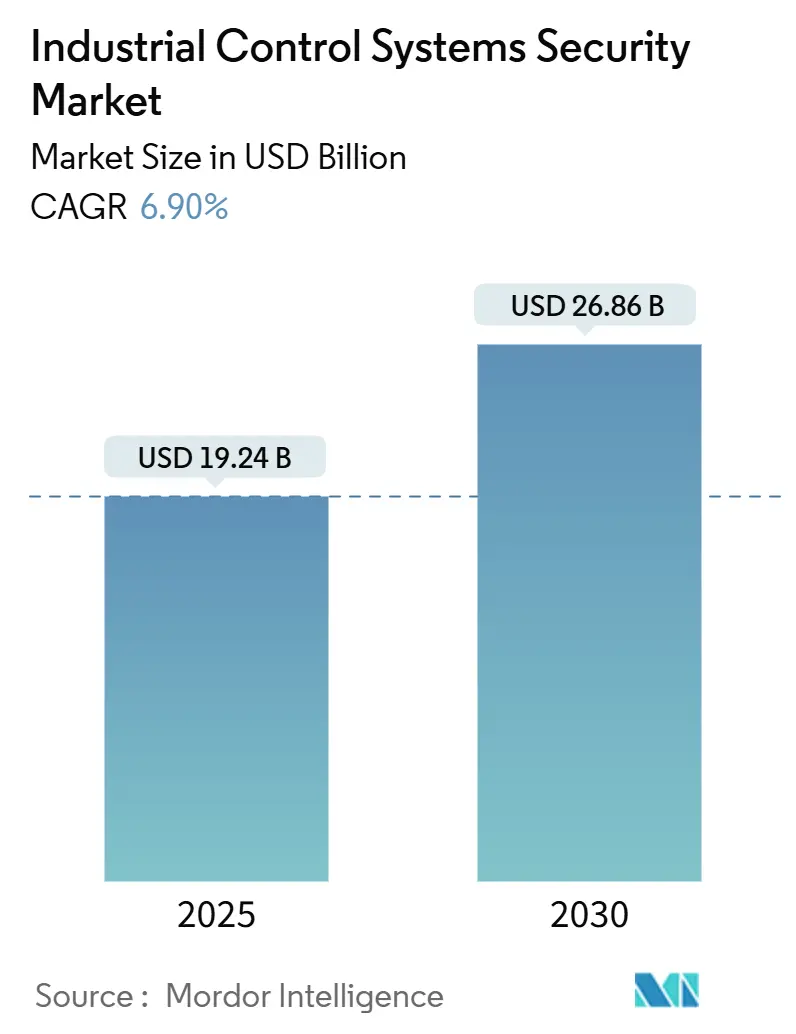

産業用制御システム(ICS)セキュリティ市場は、2025年には192.4億米ドルと推定され、2030年には268.6億米ドルに達すると予測されており、予測期間(2025年~2030年)における年平均成長率(CAGR)は6.90%で推移する見込みです。この市場の成長は、運用技術(OT)サイバーレジリエンスに対する経営層の優先順位付け、IT-OTネットワークの融合、そしてランサムウェア活動の増加によって支えられています。

地域別に見ると、北米はNERC CIP-013などの規制や迅速なインシデント報告義務(CIRCIA)により、引き続き最大の市場としての地位を維持しています。一方、アジア太平洋地域は、公益事業やディスクリート製造業におけるSCADA資産の近代化とIIoTデバイスの大規模な接続により、最も急成長する市場となる見込みです。

市場の収益基盤は引き続きソリューションが中心ですが、マネージドセキュリティサービスは2桁の成長を遂げており、OT熟練労働者の深刻な不足を背景に、企業が24時間365日の外部監視へと移行している傾向を示しています。現在の導入ではネットワークセグメンテーションとディープパケットインスペクションが主流ですが、クラウドホスト型ヒストリアンやリモートメンテナンスポータルの増加に伴い、クラウド/リモートアクセス保護が勢いを増しています。

主要な市場プレイヤーには、IBM Corporation、Cisco Systems Inc.、Fortinet, Inc.、Honeywell International Inc.、ABB Ltd.などが挙げられます。

# 主要レポートサマリー

* コンポーネント別: ソリューションは2024年に産業用制御システムセキュリティ市場シェアの68%を占めました。マネージドセキュリティサービスは2030年までに11.2%のCAGRで成長すると予測されています。

* セキュリティタイプ別: ネットワークセキュリティは2024年に37%の収益シェアを占めました。クラウド/リモートアクセスセキュリティは2030年までに12.5%のCAGRで拡大すると予測されており、最も高い成長率を示しています。

* 制御システムタイプ別: SCADAは2024年に産業用制御システムセキュリティ市場規模の44%を占めました。PLCソリューションは2025年から2030年の間に10.8%のCAGRで成長しています。

* エンドユーザー産業別: 電力・公益事業は2024年に産業用制御システムセキュリティ市場シェアの24%を占めました。水・廃水部門は2030年までに12.1%のCAGRで成長する見込みです。

* 地域別: 北米は2024年に33%の収益に貢献しました。アジア太平洋地域は予測期間中に8.3%のCAGRを記録する見込みです。

# グローバル産業用制御システムセキュリティ市場の動向と洞察

推進要因(Drivers)

市場の成長を牽引する主な要因は以下の通りです。

1. IIoT駆動のOT接続性の加速(EUおよび日本):

2025年には750億台の接続デバイスのうち3分の1が工場内に存在すると予想されており、これによりレガシーな生産ラインが前例のないサイバーリスクに晒されています。欧州や日本のディスクリート製造業では、ビジョンシステム、ロボット、予知保全センサーの統合が進み、東西トラフィックの検査とゼロトラストセグメンテーションが不可欠となっています。このデータフローの増加は従来の境界防御に負担をかけ、Ethernet/IP、PROFINET、Modbusネットワーク内部でのプロトコル認識型検出ツールの導入を促しています。ベンダーは、リソース制約のあるコントローラー向けの軽量エージェントや、サイクルタイムを妨げずに独自の産業用フレームを解析するDPIセンサーで対応しています。ITチームとOTチームが資産を共同管理するにつれて、Purdueレベル0~3をマッピングし、ポリシー展開を自動化する統合ダッシュボードの需要が高まっています。セキュリティ支出は、回避されたダウンタイムによる投資収益率(ROI)の観点から、全体設備効率(OEE)指標とますます結びつけられています。この要因はCAGRに1.8%の影響を与え、欧州、日本、北米で中期的な影響(2~4年)をもたらします。

2. 重要インフラ事業者に対するNERC CIP-013およびEU NIS2の義務的遵守:

北米のNERC CIP-013とEUのNIS2指令は、サプライチェーンリスク管理から72時間以内のインシデント報告まで、拘束力のある義務を課しています。公益事業、輸送ネットワーク、化学プラントは、年間売上高の2%を超える罰金を回避するために調達を加速しています。これらの規制は、サイバーに関する議論をエンジニアリングチームから経営委員会へと引き上げ、監査対応レポートや証拠収集を提供するベンダーの販売サイクルを短縮しています。インテグレーターは、資産発見、構成監視、セキュアファイル転送機能をバンドルし、複数の管轄区域でのコンプライアンスを簡素化しています。また、保険会社がICSセグメンテーションの証明を要求し、保険更新や保険料引き下げの条件とすることで、ICSセキュリティ市場の勢いはさらに加速しています。この要因はCAGRに2.1%の影響を与え、北米と欧州で短期的な影響(2年以内)をもたらします。

3. OTセキュリティ専門知識の不足と人材育成の必要性:

産業制御システム(ICS)の複雑化とサイバー脅威の高度化に伴い、OTセキュリティに特化した専門知識を持つ人材の不足が深刻化しています。多くの組織は、ITセキュリティの専門家をOT環境に適用しようと試みていますが、OT固有のプロトコル、レガシーシステム、運用要件に関する知識の欠如が課題となっています。この人材ギャップは、企業が外部のコンサルタント、マネージドセキュリティサービスプロバイダー(MSSP)、または自動化されたセキュリティソリューションに依存する傾向を強めています。ベンダーは、導入と管理が容易な統合型プラットフォームや、OTセキュリティに関するトレーニングと認定プログラムを提供することで、このニーズに対応しています。これにより、セキュリティソリューションの導入が加速し、特に中小企業やリソースが限られた組織での市場成長を促進しています。この要因はCAGRに1.5%の影響を与え、北米、欧州、アジア太平洋地域で中期的な影響(3~5年)をもたらします。

本レポートは、産業用制御システム(ICS)セキュリティ市場に関する詳細な分析を提供しています。ICSセキュリティは、産業環境で稼働する機械や関連デバイスの運用を制御・監視する統合されたハードウェアおよびソフトウェアパッケージを含む、産業用制御システムとそのソフトウェアおよびハードウェアを保護し、安全を確保することに焦点を当てています。本調査では、市場の概要、推進要因、阻害要因、バリューチェーン分析、規制・技術動向、ポーターのファイブフォース分析、投資分析などを網羅しています。

エグゼクティブサマリーによると、ICSセキュリティ市場は2025年に192.4億米ドルに達し、2030年までに268.6億米ドルに成長すると予測されています。

市場の成長を牽引する主要な要因は多岐にわたります。具体的には、欧州および日本におけるIIoT(産業用モノのインターネット)主導のOT(オペレーショナルテクノロジー)接続性の加速、重要インフラ事業者に対するNERC CIP-013およびEU NIS2といった規制遵守の義務化、アジアの電力・水道事業における老朽化したSCADA/DCS資産の近代化が挙げられます。また、米国および中東の石油・ガスパイプラインに対するランサムウェア攻撃の急増、リモートアクセス保護を必要とする分散型再生可能エネルギーの成長、クラウドホスト型ヒストリアンおよびリモートメンテナンスプラットフォームの採用拡大も市場拡大に寄与しています。

一方で、市場の成長を阻害する要因も存在します。レガシーPLC(プログラマブルロジックコントローラ)に対する高額な改修費用とダウンタイム、ASEANの中規模製造業者におけるOTスキルを持つサイバー人材の不足、独自の産業用プロトコルの相互運用性の限界、IT/OTツールスタックの重複による調達遅延(「セキュリティ疲労」)などが課題となっています。

地域別では、北米が厳格な規制と大規模な攻撃事例を背景に、世界の収益の33%を占め、ICSセキュリティソリューションへの支出をリードしています。コンポーネント別では、OTスキルを持つ専門家の深刻な不足により、資産所有者が24時間365日の監視を外部委託する傾向が強まっているため、マネージドセキュリティサービスが年平均成長率(CAGR)11.2%で製品販売よりも速く成長しています。制御システムタイプ別では、攻撃者がコントローラファームウェアを標的とすることが増えているため、PLCセキュリティソリューションがCAGR 10.8%で最も急速に拡大すると予測されています。エンドユーザー産業別では、一連の侵害と新しいEPA指令により、水道事業者がサイバーセキュリティ予算を増額しているため、水・廃水処理セグメントが2030年までCAGR 12.1%で高い需要を示しています。

本レポートでは、市場を以下の要素で詳細にセグメント化し、予測を提供しています。コンポーネント別(ソリューションとサービス)、セキュリティタイプ別(ネットワーク、エンドポイント、アプリケーション、データベース、クラウド/リモートアクセスセキュリティ)、制御システムタイプ別(SCADA、DCS、PLCなど)、エンドユーザー産業別(自動車、化学・石油化学、電力・公益事業、石油・ガス、食品・飲料、医薬品、水・廃水処理、鉱業・金属、運輸・物流など)、および地域別(北米、欧州、アジア太平洋、中東、アフリカ、南米の主要国を含む)です。

また、競争環境についても、市場集中度、戦略的動向、市場シェア分析、主要企業のプロファイルを通じて深く掘り下げています。主要企業には、Honeywell International Inc.、Cisco Systems Inc.、IBM Corporation、Fortinet Inc.、ABB Ltd.、Rockwell Automation Inc.などが含まれており、これらの企業プロファイルが詳細に分析されています。

市場の機会と将来の展望についても、未開拓分野や満たされていないニーズの評価を通じて分析されており、今後の市場動向を理解するための重要な情報が提供されています。

1. はじめに

- 1.1 調査の前提条件と市場の定義

- 1.2 調査範囲

2. 調査方法

3. エグゼクティブサマリー

4. 市場概況

- 4.1 市場概要

-

4.2 市場推進要因

- 4.2.1 離散型製造業におけるIIoT主導のOT接続性の加速(EUおよび日本)

- 4.2.2 重要インフラ事業者に対するNERC CIP-013およびEU NIS2の義務的遵守

- 4.2.3 アジアの電力・水道事業における老朽化したSCADA/DCS資産の近代化

- 4.2.4 石油・ガスパイプラインに対するランサムウェア攻撃の急増(米国および中東)

- 4.2.5 リモートアクセス保護を必要とする分散型再生可能エネルギーの成長

- 4.2.6 クラウドホスト型ヒストリアンおよびリモートメンテナンスプラットフォームの採用

-

4.3 市場の阻害要因

- 4.3.1 レガシーPLCの高額な改修費用とダウンタイム

- 4.3.2 ASEANの中規模製造業者におけるOTスキルを持つサイバー人材の不足

- 4.3.3 独自の産業用プロトコルの相互運用性の制限

- 4.3.4 IT/OTツールスタックの重複による調達の遅延(「セキュリティ疲労」)

- 4.4 バリュー/サプライチェーン分析

- 4.5 規制および技術的展望

-

4.6 ポーターの5つの競争要因分析

- 4.6.1 供給者の交渉力

- 4.6.2 買い手の交渉力

- 4.6.3 新規参入の脅威

- 4.6.4 代替品の脅威

- 4.6.5 競争の激しさ

- 4.7 投資分析

5. 市場規模と成長予測(金額)

-

5.1 コンポーネント別

- 5.1.1 ソリューション

- 5.1.1.1 ファイアウォールとIPS

- 5.1.1.2 IDおよびアクセス管理

- 5.1.1.3 アンチウイルスとアンチマルウェア

- 5.1.1.4 セキュリティおよび脆弱性管理

- 5.1.1.5 データ損失防止とリカバリ

- 5.1.1.6 その他のソリューション

- 5.1.2 サービス

- 5.1.2.1 コンサルティングと評価

- 5.1.2.2 統合と展開

- 5.1.2.3 サポートとメンテナンス

- 5.1.2.4 マネージドセキュリティサービス

-

5.2 セキュリティタイプ別

- 5.2.1 ネットワークセキュリティ

- 5.2.2 エンドポイントセキュリティ

- 5.2.3 アプリケーションセキュリティ

- 5.2.4 データベースセキュリティ

- 5.2.5 クラウド/リモートアクセスセキュリティ

-

5.3 制御システムタイプ別

- 5.3.1 監視制御およびデータ収集 (SCADA)

- 5.3.2 分散制御システム (DCS)

- 5.3.3 プログラマブルロジックコントローラ (PLC)

- 5.3.4 その他の制御システム

-

5.4 エンドユーザー産業別

- 5.4.1 自動車

- 5.4.2 化学・石油化学

- 5.4.3 電力・公益事業

- 5.4.4 石油・ガス

- 5.4.5 食品・飲料

- 5.4.6 医薬品

- 5.4.7 水・廃水

- 5.4.8 鉱業・金属

- 5.4.9 運輸・物流

- 5.4.10 その他の産業

-

5.5 地域別

- 5.5.1 北米

- 5.5.1.1 米国

- 5.5.1.2 カナダ

- 5.5.1.3 メキシコ

- 5.5.2 ヨーロッパ

- 5.5.2.1 イギリス

- 5.5.2.2 ドイツ

- 5.5.2.3 フランス

- 5.5.2.4 イタリア

- 5.5.2.5 その他のヨーロッパ

- 5.5.3 アジア太平洋

- 5.5.3.1 中国

- 5.5.3.2 日本

- 5.5.3.3 インド

- 5.5.3.4 韓国

- 5.5.3.5 その他のアジア太平洋

- 5.5.4 中東

- 5.5.4.1 イスラエル

- 5.5.4.2 サウジアラビア

- 5.5.4.3 アラブ首長国連邦

- 5.5.4.4 トルコ

- 5.5.4.5 その他の中東

- 5.5.5 アフリカ

- 5.5.5.1 南アフリカ

- 5.5.5.2 エジプト

- 5.5.5.3 その他のアフリカ

- 5.5.6 南米

- 5.5.6.1 ブラジル

- 5.5.6.2 アルゼンチン

- 5.5.6.3 その他の南米

6. 競合情勢

- 6.1 市場集中度

- 6.2 戦略的動向

- 6.3 市場シェア分析

-

6.4 企業プロファイル(グローバル概要、市場概要、主要セグメント、財務、戦略情報、市場ランク/シェア、製品とサービス、最近の動向を含む)

- 6.4.1 ハネウェル・インターナショナル株式会社

- 6.4.2 シスコシステムズ株式会社

- 6.4.3 IBMコーポレーション

- 6.4.4 フォーティネット株式会社

- 6.4.5 ABB株式会社

- 6.4.6 ロックウェル・オートメーション株式会社

- 6.4.7 ドラゴス株式会社

- 6.4.8 ノゾミネットワークス株式会社

- 6.4.9 パロアルトネットワークス株式会社

- 6.4.10 チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

- 6.4.11 ダークトレース・ホールディングス・リミテッド

- 6.4.12 ブロードコム株式会社(シマンテック)

- 6.4.13 トレリックス

- 6.4.14 シュナイダーエレクトリックSE

- 6.4.15 シーメンスAG

- 6.4.16 カスペルスキー・ラボ

- 6.4.17 GEベルノバ(GEデジタル)

- 6.4.18 クラロティ株式会社

- 6.4.19 トレンドマイクロ株式会社

- 6.4.20 アンラボ株式会社

7. 市場機会と将来展望

*** 本調査レポートに関するお問い合わせ ***

産業用制御システムセキュリティとは、電力、ガス、水道、交通といった重要インフラや、製造業の工場、プラントなどで使用される産業用制御システム(ICS: Industrial Control System)をサイバー攻撃や不正アクセスから保護するための一連の対策を指します。ICSは、SCADA(Supervisory Control And Data Acquisition)、DCS(Distributed Control System)、PLC(Programmable Logic Controller)など多岐にわたり、物理的なプロセスを監視・制御する役割を担っています。これらのシステムがサイバー攻撃を受けると、設備の破壊、生産停止、環境汚染、さらには人命に関わる重大な事故に繋がり得るため、そのセキュリティ確保は極めて重要です。従来のITセキュリティが情報資産の機密性、完全性、可用性を重視するのに対し、ICSセキュリティではシステムの安全性(Safety)、可用性(Availability)、そして完全性(Integrity)を最優先とし、リアルタイム性や安定稼働を損なわない対策が求められる点が大きな特徴です。

産業用制御システムセキュリティの対策は、技術的側面と組織的側面の両方から多層的に実施されます。技術的対策としては、まずネットワークレベルでの防御が挙げられます。具体的には、ICSネットワークとITネットワーク間の厳格なセグメンテーション、ファイアウォールによる通信制御、不正侵入検知・防御システム(IDS/IPS)の導入、そしてOTプロトコルに対応したディープパケットインスペクションなどが含まれます。次に、エンドポイントレベルでは、PLCやHMI(Human Machine Interface)などのデバイスに対するアンチウイルスソフトウェア、ホワイトリスト方式によるアプリケーション制御、脆弱性管理とパッチ適用(ただし、システムの安定性を最優先)、そしてUSBメモリなどの外部メディア制御が重要です。また、認証・認可の強化として、多要素認証の導入や最小権限の原則に基づいたアクセス制御が不可欠です。さらに、ログ監視とSIEM(Security Information and Event Management)による異常検知、脅威インテリジェンスを活用したプロアクティブな防御も重要な要素となります。組織的対策としては、リスクアセスメントの実施、セキュリティポリシーの策定、従業員への定期的なセキュリティ教育、そしてサイバーインシデント発生時の対応計画(IRP: Incident Response Plan)の策定と訓練が挙げられます。

産業用制御システムセキュリティは、現代社会を支えるあらゆる重要インフラにおいて不可欠な要素となっています。具体的には、電力供給網、ガス・水道の供給システム、鉄道や航空管制などの交通システム、石油化学プラント、製鉄所、自動車工場などの製造業、さらにはスマートビルディングの管理システムなど、広範な分野でその重要性が認識されています。これらのシステムがサイバー攻撃の標的となった場合、単なる情報漏洩に留まらず、物理的な設備の損傷、大規模な停電や断水、交通網の麻痺、生産ラインの停止による経済的損失、環境汚染、そして最悪の場合、人命に関わる重大な事故を引き起こす可能性があります。また、国家間のサイバー戦争の一環として、重要インフラへの攻撃が国家安全保障上の脅威となるケースも増えています。そのため、ICSセキュリティは、社会の安定と安全を維持するための基盤であり、企業にとっては事業継続性(BCP: Business Continuity Plan)を確保し、信頼性を維持するための生命線とも言えるでしょう。

産業用制御システムセキュリティは、様々な先進技術と密接に関連しながら進化しています。OT(Operational Technology)とIT(Information Technology)の融合が進む中で、IoT(Internet of Things)やIIoT(Industrial Internet of Things)デバイスの普及は、ICSのネットワーク接続性を高め、同時に新たなセキュリティリスクをもたらしています。これに対応するため、AI(人工知能)や機械学習(ML)を活用した異常検知システムが注目されています。これにより、通常の運用パターンから逸脱する挙動をリアルタイムで検知し、未知の脅威にも対応できるようになります。また、ゼロトラストアーキテクチャの概念は、ICS環境においても「何も信頼しない」という前提で、全てのアクセスを検証し、最小限の権限を与えることでセキュリティを強化します。サプライチェーン全体のセキュリティを確保するためには、ブロックチェーン技術によるデータの完全性保証や、部品のトレーサビリティ確保も検討されています。さらに、サイバー物理システム(CPS: Cyber-Physical System)の進化は、物理世界とサイバー世界がより密接に連携する未来を示しており、そのセキュリティ設計は初期段階から考慮されるべき課題です。脅威インテリジェンス(CTI: Cyber Threat Intelligence)は、最新の攻撃手法や脆弱性情報を収集・分析し、プロアクティブな防御策を講じる上で不可欠な情報源となっています。

産業用制御システムセキュリティ市場は、近年急速な拡大を見せています。その背景には、いくつかの主要な要因があります。第一に、サイバー攻撃の質と量の増加です。特に、StuxnetのようなICSを標的とした高度なマルウェアの登場以降、重要インフラへの攻撃リスクが世界的に認識されるようになりました。第二に、スマートファクトリーやIndustry 4.0といった概念の普及に伴い、OTネットワークとITネットワークの接続が進み、インターネットに直接接続されるICSデバイスが増加したことです。これにより、従来の閉鎖的な環境では考えられなかった新たな攻撃経路が生まれています。第三に、サプライチェーン攻撃のリスク増大です。ICSを構成する機器やソフトウェアのサプライチェーンのどこかに脆弱性があれば、それが全体のセキュリティホールとなり得ます。第四に、各国政府による法規制の強化です。重要インフラ保護に関するNIST CSF(Cybersecurity Framework)やIEC 62443といった国際標準、GDPRのようなデータ保護規制などが、企業にセキュリティ対策の強化を促しています。しかし、OT環境特有のレガシーシステムの存在や、ICSセキュリティに関する専門知識を持つ人材の不足は、市場の成長を阻害する課題でもあります。

産業用制御システムセキュリティの将来は、技術革新と脅威の変化に対応しながら、より高度で自律的な防御へと進化していくと予測されます。AIや機械学習のさらなる発展により、異常検知の精度が向上し、脅威の予測や自動対応が可能になることで、セキュリティ運用はより効率的かつ効果的になるでしょう。ゼロトラストモデルは、OT環境においても標準的なセキュリティアーキテクチャとして普及し、内部からの脅威やサプライチェーン攻撃に対する耐性を高めます。また、クラウドベースのOTセキュリティソリューションの利用も拡大し、専門知識やリソースが限られる企業でも高度なセキュリティ対策を導入しやすくなるでしょう。サプライチェーン全体のセキュリティ強化は引き続き重要なテーマであり、部品レベルでのセキュリティ保証や、サプライヤーとの連携強化が進められます。人材育成の面では、OTとITの両方の知識を持つ「OTセキュリティエンジニア」の需要がさらに高まり、専門教育プログラムの拡充が求められます。国際的な協力体制も強化され、サイバー脅威インテリジェンスの共有や共同訓練を通じて、国家レベルでの防御能力が向上していくと考えられます。最終的には、単なる防御だけでなく、インシデント発生時の迅速な回復を可能にするレジリエンス(回復力)の向上が、ICSセキュリティの重要な目標となるでしょう。