IoT IDアクセス管理市場規模・シェア分析 – 成長動向と予測 (2025-2030年)

IoT IDアクセス管理(IAM)市場レポートは、コンポーネント(ソリューションおよびサービス)、展開モード(クラウド、オンプレミス、ハイブリッド)、組織規模(大企業および中小企業)、産業分野(製造業、ヘルスケア、エネルギー・公益事業、運輸・ロジスティクス、スマートホーム・家電など)、および地域別に分類されます。市場予測は、金額(米ドル)で提供されます。

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

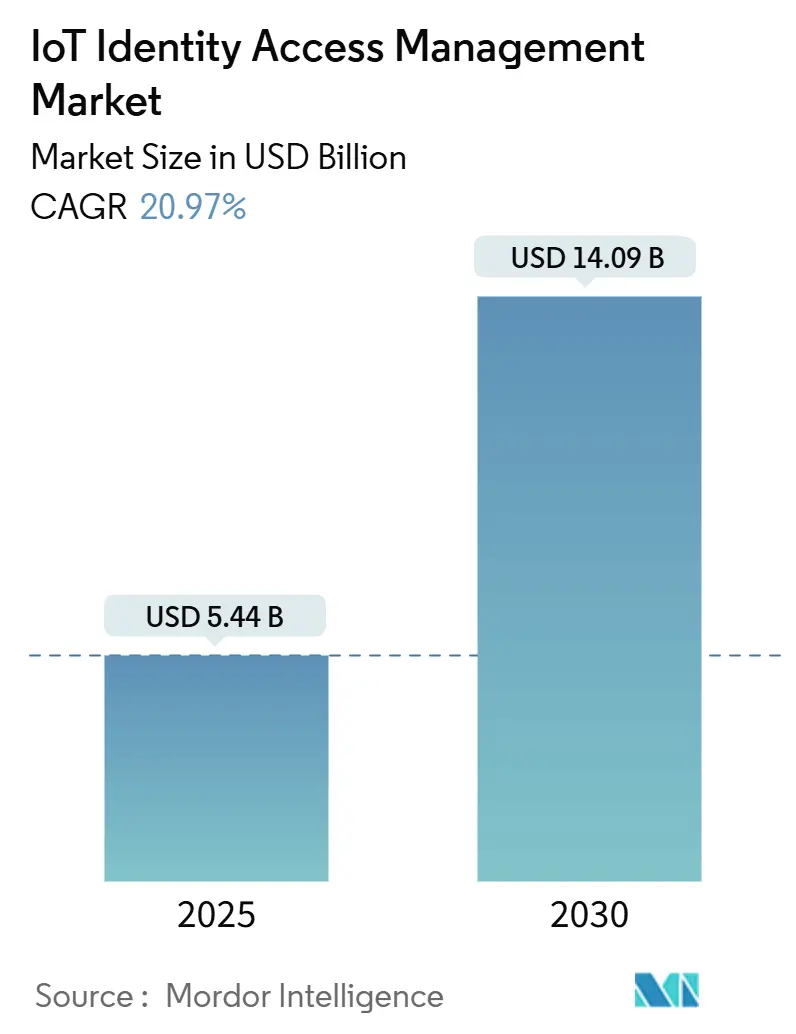

IoT Identity Access Management(IAM)市場は、2025年から2030年の予測期間において、著しい成長が見込まれています。2025年には54.4億米ドルと推定される市場規模は、2030年までに140.9億米ドルに達し、予測期間中の年平均成長率(CAGR)は20.97%と予測されています。特にアジア太平洋地域が最も急速に成長し、北米が最大の市場シェアを維持すると見られています。市場の集中度は中程度です。

市場分析の概要

この成長は、運用技術(OT)のブラウンフィールド改修の加速、大西洋両岸でのソフトウェア部品表(SBOM)義務化、産業環境におけるパスワードレス認証の主流化によって後押しされています。製造業におけるゼロトラスト制御の導入、医療分野におけるFDAのサイバーセキュリティ義務化、クラウドベースのIDプラットフォームへの移行などが、IoT IAM市場拡大の主要因となっています。通信事業者によるセキュリティ・アズ・ア・サービス(SaaS)バンドルは中小企業の参入障壁を下げ、サイバー保険料の高騰は強力なID管理を導入する組織に明確な経済的メリットをもたらしています。市場には依然として断片化が見られますが、既存企業による戦略的買収やチップレベルのゼロトラスト設計の登場により、競争環境の再編が示唆されています。

主要なレポートのポイント

* コンポーネント別: 2024年にはソリューションが収益シェアの62.75%を占め、サービスは2030年までに21.54%のCAGRで成長すると予測されています。

* 展開モード別: 2024年のIoT IAM市場ではクラウドが70.54%のシェアを占め、ハイブリッドアーキテクチャは2030年までに22.67%のCAGRで成長する見込みです。

* 組織規模別: 2024年には大企業がIoT IAM市場規模の58.43%を占めましたが、中小企業(SME)は2030年までに21.96%と最も速いCAGRを記録すると予測されています。

* 産業分野別: 2024年には製造業がIoT IAM市場シェアの24.64%を占めてリードし、ヘルスケア分野は2030年までに24.01%のCAGRで拡大すると予測されています。

* 地域別: 2024年には北米が38.54%のシェアを維持しましたが、アジア太平洋地域は予測期間中に24.65%と最も高いCAGRを示すと見られています。

グローバルIoT Identity Access Management市場のトレンドと洞察

市場の主要な推進要因

1. ブラウンフィールド産業プラントにおける接続されたOT資産の爆発的な増加: 数十年物の機械にセンサーやゲートウェイが取り付けられることで、かつてはエアギャップされていたネットワークにIDの死角が生じています。レガシープロトコルと最新の認証を連携させる必要性から、ハイブリッドIDフレームワークへの移行が促されています。

2. 米国およびEUにおけるSBOM開示義務化: NISTのSBOM義務化やCISAのガイダンス、欧州のサイバーレジリエンス法により、接続デバイスメーカーはソフトウェアコンポーネントのカタログ化と脆弱性の開示が義務付けられています。これにより、サプライチェーン全体でID管理が不可欠となっています。

3. チップベンダーによるエッジネイティブなゼロトラスト参照アーキテクチャ: 半導体設計者は、ゼロトラストの設計図をシリコンに組み込み、境界防御中心のモデルを回避しています。ハードウェアパスキーの準備が整い、OEMは「信頼を機能として」提供できるようになっています。

4. サイバー保険料の高騰によるIAM導入の促進: 保険会社は、IoTカバレッジを発行する前に、特権アクセス衛生の証明を要求するようになっています。監査可能なID管理を提示できる企業とそうでない企業との間で保険料の差が拡大し、IAMへの支出がリスクファイナンスの節約につながっています。

5. IoTエンドポイントにおけるパスワードレス認証への主流シフト: パスワードレス認証の普及は、IoTデバイスのセキュリティを向上させ、ユーザーエクスペリエンスを簡素化します。

6. 通信事業者によるマネージドIoTセキュリティ・アズ・ア・サービスバンドル: 通信事業者が提供するマネージドサービスは、中小企業にとってIoTセキュリティ導入の障壁を下げ、市場の成長を促進しています。

市場の主な阻害要因

1. ハードコードされた認証情報を持つレガシーPLC: 数百万台のプログラマブルロジックコントローラー(PLC)が、ファームウェアに工場出荷時のパスワードが焼き付けられており、現場での更新が困難です。これにより、高度なIDオーケストレーションの対象セグメントが制限されています。

2. ベンダー間の証明書フォーマットの非互換性: X.509がデファクトスタンダードであるにもかかわらず、ベンダーは独自のフィールド拡張、異なる鍵長、カスタム更新フックを実装しています。これにより、異種証明書認証局の統合が複雑化し、マルチベンダー展開が遅れています。

3. 大規模なX.509ライフサイクル管理に伴うOPEXの急増: 大規模な証明書管理は、運用コスト(OPEX)を大幅に増加させる可能性があります。

4. 新興市場におけるOTセキュリティ熟練労働者の不足: アジア太平洋、中東・アフリカ、ラテンアメリカなどの新興市場では、OTセキュリティの専門知識を持つ人材が不足しており、IAM導入のペースを鈍化させています。

セグメント別分析

* コンポーネント別: ソリューションがエンタープライズ展開を牽引

ソリューションは2024年にIoT IAM市場シェアの62.75%を占め、認証、認可、デバイスプロビジョニングを統合したオールインワンプラットフォームへの企業の需要を裏付けています。サービスは21.54%のCAGRで成長すると予測されており、組織が設定、ポリシー調整、インシデント対応を認定パートナーにアウトソーシングする傾向が強まっています。

* 展開モード別: クラウドの優位性とハイブリッドの革新

2024年の展開ではクラウドオプションが70.54%を占め、即時的な弾力性、組み込みの冗長性、使用量ベースのコスト曲線といった運用上の魅力が確認されています。しかし、ハイブリッドモデルは2030年までに22.67%のCAGRで成長すると予測されており、工場が決定論とエアギャップ隔離を維持するためにローカルな強制ノードを必要としているためです。

* 組織規模別: 大企業のリーダーシップから中小企業の加速へ

大企業は2024年に支出の58.43%を占め、広範な制御ネットワークにIDを導入するための統合能力を持っていました。しかし、中小企業は21.96%のCAGRを記録しており、フリーミアムSaaSティアや通信事業者バンドルを通じて、エンタープライズグレードの機能へのアクセスが民主化されていることを示しています。

* 産業分野別: 製造業の成熟がヘルスケアの革新を推進

製造業は2024年にIoT IAM市場シェアの24.64%を占め、PLCにおける広範なゼロトラスト展開に支えられています。ヘルスケアは24.01%のCAGRで他のどのセクターよりも速く成長しており、FDAが堅牢なデバイス認証に依存する市販前サイバーリスク文書を要求しているためです。

地域別分析

* 北米: 2024年にはIoT IAM市場収益の38.54%を占め、成熟したゼロトラスト体制、NISTのガイダンス、検証済みIDフレームワークに対する有利な保険割引に支えられています。

* アジア太平洋: 24.65%と最も急峻なCAGRを示しており、日本のKDDIやNECのようなコングロマリットが通信バックボーン資産とサイバーセキュリティプラットフォームを組み合わせてサプライチェーンを保護しています。

* ヨーロッパ: サイバーレジリエンス法に基づく規制の調和に支えられ、着実な成長を遂げています。

* 中東・アフリカ: グリーンフィールドインフラを活用し、IDプロトコルが最初から組み込まれた5G対応スマートシティを展開しています。

* ラテンアメリカ: サイバーセキュリティのマイルストーンを規定する多国間融資の恩恵を受けていますが、OTセキュリティ人材の不足が導入曲線を抑制しています。

競争環境

IoT IAM市場は依然として集中度が低く、特定のベンダーが単一桁のシェアを超えることはなく、専門的なニッチプロバイダーが多数存在しています。Xage SecurityとDarktraceの提携、ArmisによるSilk Securityの買収、MicrosoftによるCyberXの吸収など、戦略的買収が機能拡張を加速させています。プラットフォームの差別化は、統合されたSBOM分析、ポスト量子暗号への対応、チップセットレベルのセキュアエレメントに重点が置かれています。主要プレイヤーには、Amazon Web Services, Inc.、Microsoft Corporation、International Business Machines Corporation、Oracle Corporation、Cisco Systems, Inc.などが挙げられます。

最近の業界動向

* 2025年7月: Nozomi Networksが産業用PLC向けに初の組み込み型セキュリティセンサーを提供し、制御層でのAI異常検知を追加しました。

* 2025年5月: KDDIとNECが日本の重要インフラおよびサプライチェーンを保護するための共同サイバーセキュリティ事業を開始しました。

* 2025年3月: G+DとAWSがクラウドベースのeSIM提供における協業を深め、大規模IoT向けのIDプロビジョニング機能を強化しました。

* 2025年3月: HoneywellとVerizon BusinessがHoneywellのスマートメーターにVerizon 5Gを統合し、リモートアクセスとグリッド信頼性の向上を実現しました。

以上が、IoT Identity Access Management市場の概要、成長トレンド、予測に関する詳細なまとめとなります。

本レポートは、グローバルIoTアイデンティティ・アクセス管理(IAM)市場に関する詳細な分析を提供しています。市場の定義、調査範囲、調査方法から、市場の現状、成長予測、競争環境、そして将来の展望までを網羅しています。

IoT IAM市場は、2030年までに年平均成長率(CAGR)20.97%という急速な成長が見込まれています。この成長は、複数の主要な推進要因によって加速されています。主な推進要因としては、まず、ブラウンフィールド産業プラントにおける接続されたOT(Operational Technology)資産の爆発的な増加が挙げられます。次に、米国およびEUにおけるSBOM(Software Bill of Materials)開示義務化規則が、セキュリティ対策の強化を促しています。さらに、チップベンダーによるエッジネイティブなゼロトラスト参照アーキテクチャの登場、サイバー保険料の高騰によるIAM導入の推進、IoTエンドポイントにおけるパスワードレス認証への主流シフト、そして通信事業者(Telco)によるマネージドIoTセキュリティ・アズ・ア・サービスバンドルの提供が、市場拡大に大きく貢献しています。サイバー保険会社は、IAM投資を財務的に魅力的なものとするため、文書化されたID管理をますます要求しています。また、通信事業者は、VerizonのSensor InsightsやAerisのIoT Watchtowerのように、接続サービスとマネージドIDサービスをバンドルすることで、中小企業が安全なIoTを迅速に導入できるよう支援しています。

一方で、市場の成長を阻害する要因も存在します。特に、ハードコードされた認証情報を持つレガシーPLC(Programmable Logic Controller)は、脆弱性をもたらし、近代化を遅らせることで、予測CAGRを最大2.1%減少させる可能性があります。その他、ベンダー間の証明書フォーマットの非互換性、大規模なx.509ライフサイクル管理に伴う運用コスト(OPEX)の急増、そして新興市場におけるOTセキュリティスキルを持つ労働者の不足も課題となっています。

市場は、コンポーネント(ソリューション、サービス)、展開モード(クラウド、オンプレミス、ハイブリッド)、組織規模(大企業、中小企業)、産業分野、および地域別に詳細に分析されています。展開モードでは、スケーラビリティと低い設備投資(CAPEX)を理由にクラウドが70.54%を占め、依然として優位に立っています。しかし、工場でのローカルな強制適用を求める動きから、ハイブリッドアーキテクチャもCAGR 22.67%で拡大しています。産業分野別では、FDAのサイバーセキュリティガイダンスによりデバイス認証とSBOM提出が義務付けられたヘルスケア分野が、CAGR 24.01%で最も急速に成長しているセクターとなっています。その他、製造業、エネルギー・公益事業、運輸・物流、スマートホーム・家電、政府・防衛などが主要な産業分野として挙げられます。地域別では、北米、ヨーロッパ、アジア太平洋、中東・アフリカ、南米が詳細に分析されており、特に米国、ドイツ、中国、日本、インドなどが主要な市場として注目されています。

競争環境の分析では、市場集中度、戦略的動向、市場シェア分析が行われています。主要な企業としては、Amazon Web Services, Inc.、Microsoft Corporation、International Business Machines Corporation、Oracle Corporation、Cisco Systems, Inc.、Okta, Inc.、Ping Identity Holding Corp.、Thales Group、Siemens AG、Palo Alto Networks, Inc.などが挙げられ、これらの企業のグローバルおよび市場レベルの概要、主要セグメント、財務情報、戦略的情報、製品・サービス、最近の動向がプロファイルされています。

本レポートは、市場の機会と将来の展望についても言及しており、未開拓の領域や満たされていないニーズの評価を通じて、今後の市場の方向性を示唆しています。

1. はじめに

- 1.1 調査の前提と市場の定義

- 1.2 調査範囲

2. 調査方法

3. エグゼクティブサマリー

4. 市場の状況

- 4.1 市場概要

- 4.2 市場の推進要因

- 4.2.1 既存の産業プラントにおける接続されたOT資産の爆発的な増加

- 4.2.2 米国およびEUにおけるSBOM(ソフトウェア部品表)開示義務化規則

- 4.2.3 チップベンダーによるエッジネイティブなゼロトラストリファレンスアーキテクチャ

- 4.2.4 サイバー保険料の高騰がIAM導入を促進

- 4.2.5 IoTエンドポイントにおけるパスワードレス認証への主流の移行

- 4.2.6 通信事業者によるマネージドIoTセキュリティ・アズ・ア・サービスバンドル

- 4.3 市場の阻害要因

- 4.3.1 ハードコードされた認証情報を持つレガシーPLC

- 4.3.2 ベンダー間の証明書形式の非互換性

- 4.3.3 大規模なx.509ライフサイクル管理によるOPEXの急増

- 4.3.4 新興市場におけるOTセキュリティ熟練労働者の不足

- 4.4 サプライチェーン分析

- 4.5 技術的展望

- 4.6 規制環境

- 4.7 ポーターの5つの力分析

- 4.7.1 新規参入者の脅威

- 4.7.2 供給者の交渉力

- 4.7.3 買い手の交渉力

- 4.7.4 代替品の脅威

- 4.7.5 競争上の対抗関係

5. 市場規模と成長予測(金額)

- 5.1 コンポーネント別

- 5.1.1 ソリューション

- 5.1.2 サービス

- 5.2 展開モード別

- 5.2.1 クラウド

- 5.2.2 オンプレミス

- 5.2.3 ハイブリッド

- 5.3 組織規模別

- 5.3.1 大企業

- 5.3.2 中小企業 (SMEs)

- 5.4 産業分野別

- 5.4.1 製造業

- 5.4.2 ヘルスケア

- 5.4.3 エネルギー・公益事業

- 5.4.4 運輸・ロジスティクス

- 5.4.5 スマートホーム・家電

- 5.4.6 政府・防衛

- 5.4.7 その他の産業分野

- 5.5 地域別

- 5.5.1 北米

- 5.5.1.1 米国

- 5.5.1.2 カナダ

- 5.5.1.3 メキシコ

- 5.5.2 欧州

- 5.5.2.1 ドイツ

- 5.5.2.2 英国

- 5.5.2.3 フランス

- 5.5.2.4 イタリア

- 5.5.2.5 スペイン

- 5.5.2.6 ロシア

- 5.5.2.7 その他の欧州

- 5.5.3 アジア太平洋

- 5.5.3.1 中国

- 5.5.3.2 日本

- 5.5.3.3 インド

- 5.5.3.4 韓国

- 5.5.3.5 オーストラリア

- 5.5.3.6 その他のアジア太平洋

- 5.5.4 中東・アフリカ

- 5.5.4.1 中東

- 5.5.4.1.1 アラブ首長国連邦

- 5.5.4.1.2 サウジアラビア

- 5.5.4.1.3 トルコ

- 5.5.4.1.4 その他の中東

- 5.5.4.2 アフリカ

- 5.5.4.2.1 南アフリカ

- 5.5.4.2.2 ナイジェリア

- 5.5.4.2.3 その他のアフリカ

- 5.5.5 南米

- 5.5.5.1 ブラジル

- 5.5.5.2 アルゼンチン

- 5.5.5.3 その他の南米

6. 競合情勢

- 6.1 市場集中度

- 6.2 戦略的動向

- 6.3 市場シェア分析

- 6.4 企業プロファイル(グローバルレベルの概要、市場レベルの概要、主要セグメント、利用可能な財務情報、戦略情報、主要企業の市場ランキング/シェア、製品とサービス、および最近の動向を含む)

- 6.4.1 Amazon Web Services, Inc.

- 6.4.2 Microsoft Corporation

- 6.4.3 International Business Machines Corporation

- 6.4.4 Oracle Corporation

- 6.4.5 Cisco Systems, Inc.

- 6.4.6 Okta, Inc.

- 6.4.7 Ping Identity Holding Corp.

- 6.4.8 Thales Group

- 6.4.9 ForgeRock, Inc.

- 6.4.10 Samsung SDS Co., Ltd.

- 6.4.11 Siemens AG

- 6.4.12 PTC Inc.

- 6.4.13 Palo Alto Networks, Inc.

- 6.4.14 Huawei Technologies Co., Ltd.

- 6.4.15 Ericsson AB

- 6.4.16 HCL Technologies Limited

- 6.4.17 Aruba Networks, Inc.

- 6.4.18 DigiCert, Inc.

- 6.4.19 Entrust Corporation

- 6.4.20 Bosch.IO GmbH

7. 市場機会と将来展望

*** 本調査レポートに関するお問い合わせ ***

IoT IDアクセス管理とは、モノのインターネット(IoT)環境において、膨大な数のIoTデバイス、それを利用するユーザー、そして関連するアプリケーションが、特定のデータや機能、リソースにアクセスする際の「誰が(または何が)」「何に」「どのように」アクセスできるかを制御し、管理するための一連の仕組みとプロセスを指します。従来のITシステムにおけるIDアクセス管理が主に人間ユーザーやサーバー、アプリケーションを対象としていたのに対し、IoT IDアクセス管理は、リソース制約のある小型デバイスから高性能な産業機器まで、多種多様なデバイスをその対象に含み、その規模と複雑性において大きな違いがあります。これにより、不正アクセスやデータ漏洩を防ぎ、システムのセキュリティ、プライバシー、そして運用効率を確保することが極めて重要となります。

この管理には、主に「認証(Authentication)」と「認可(Authorization)」の二つの側面があります。認証は、デバイスやユーザーが「主張するIDが本物であるか」を確認するプロセスであり、認可は、認証されたデバイスやユーザーが「特定のリソースに対してどのような操作を許可されるか」を決定するプロセスです。IoT環境では、デバイスが物理的に分散していること、リソースが限られていること、そしてライフサイクルが長いことなど、特有の課題が存在するため、これらのプロセスを堅牢かつ効率的に実装する必要があります。

IoT IDアクセス管理の種類は多岐にわたります。まず、デバイス認証においては、X.509証明書を用いた公開鍵基盤(PKI)ベースの認証が最も一般的で、デバイスに固有のデジタル証明書を付与し、その正当性を検証します。これは、セキュアエレメントやトラステッドプラットフォームモジュール(TPM)といったハードウェアセキュリティモジュールと組み合わせることで、より高いセキュリティを実現できます。また、共有鍵やAPIキーを用いた認証も存在しますが、鍵管理の複雑さから大規模環境では課題となることがあります。ユーザー認証に関しては、パスワード認証に加え、多要素認証(MFA)や生体認証、シングルサインオン(SSO)などが利用され、ユーザーの利便性とセキュリティの両立が図られます。アクセス制御モデルとしては、役割ベースアクセス制御(RBAC)が広く用いられ、ユーザーやデバイスに特定の役割を割り当て、その役割に基づいてアクセス権限を付与します。さらに、属性ベースアクセス制御(ABAC)は、デバイスの種類、場所、時間、データの機密性などの属性に基づいて、よりきめ細やかなアクセス制御を可能にします。管理方式としては、クラウドベースの集中型IAMサービスが主流ですが、エッジコンピューティングの普及に伴い、エッジデバイス上での分散型管理や、ブロックチェーンを活用した分散型ID(DID)の概念も注目されています。

IoT IDアクセス管理の用途は、私たちの生活や産業のあらゆる側面に広がっています。スマートファクトリーでは、産業用ロボットやセンサー、制御システムへのアクセスを管理し、生産ラインの安全性と効率性を確保します。スマートシティでは、監視カメラ、交通センサー、公共インフラデバイスへのアクセスを制御し、都市の安全とサービスの最適化に貢献します。スマートホームにおいては、スマート家電やセキュリティシステムへのユーザーアクセスを管理し、プライバシー保護と利便性を提供します。ヘルスケア分野では、医療機器や患者データへのアクセスを厳格に管理し、機密性の高い情報の保護と規制遵守を実現します。コネクテッドカーでは、車両と外部システム間の通信における認証・認可が不可欠であり、安全な運転支援や情報提供を支えます。これらの用途において、IoT IDアクセス管理は、不正アクセスによるシステム停止やデータ改ざん、プライバシー侵害といったリスクを軽減し、コンプライアンス要件を満たしながら、IoTシステムの信頼性と持続可能性を高める基盤となります。

関連技術としては、まず「公開鍵基盤(PKI)」が挙げられます。これは、デジタル証明書の発行、管理、失効を行うための基盤であり、IoTデバイスの認証において中心的な役割を果たします。「IDアクセス管理(IAM)」は、従来のITシステムで培われた概念であり、IoT環境へとその適用範囲が拡張されています。「ゼロトラストセキュリティ」は、「決して信頼せず、常に検証する」という原則に基づき、IoTデバイスやユーザーのアクセスを常に検証し、最小限の権限のみを付与することで、セキュリティを強化します。「ブロックチェーン」技術は、分散型台帳の特性を活かし、改ざん不可能な分散型ID(DID)や、デバイス間のセキュアな通信、データ共有の基盤として期待されています。また、「AI(人工知能)/機械学習」は、異常なアクセスパターンを検知したり、リスクベース認証を強化したりすることで、セキュリティ運用の自動化と高度化に貢献します。さらに、ハードウェアレベルでのセキュリティを提供する「セキュアエレメント」「TPM」「TEE(Trusted Execution Environment)」なども、デバイスの信頼性を確保する上で不可欠な技術です。APIを介したデバイス間の通信が増える中で、「APIセキュリティ」も重要な要素となります。

市場背景としては、IoTデバイスの爆発的な増加が最も大きな要因です。数兆個に及ぶデバイスがネットワークに接続される時代において、個々のデバイスのIDを管理し、適切なアクセス権限を付与することは、従来の管理手法では対応しきれない規模となっています。同時に、IoTデバイスを狙ったサイバー攻撃が高度化・巧妙化しており、デバイスがボットネットの一部として利用されたり、企業ネットワークへの侵入経路となったりするリスクが高まっています。このような状況下で、GDPRやCCPAといったデータプライバシー規制が強化され、個人データの保護が強く求められるようになりました。これにより、IoTデバイスが収集するデータのアクセス管理は、法的・倫理的なコンプライアンスの観点からも非常に重要です。また、運用コストの削減ニーズも高く、効率的かつ自動化されたIDアクセス管理ソリューションが求められています。クラウドサービスの普及は、IoT IDアクセス管理サービス(IAMaaS)の利用を促進し、中小企業でも高度なセキュリティ機能を導入しやすくなっています。さらに、エッジコンピューティングの進化により、クラウドだけでなくエッジ側での認証・認可処理の必要性も高まっています。

将来展望として、IoT IDアクセス管理はさらなる進化を遂げると考えられます。分散型ID(DID)の普及は、デバイスやユーザーが自己主権的にIDを管理し、必要な情報のみを開示する「自己主権型ID(SSI)」の実現を加速させるでしょう。これにより、プライバシー保護とセキュリティが両立した、より柔軟なアクセス管理が可能になります。AIや機械学習の活用は、異常検知やリスクベース認証の精度を向上させ、セキュリティ運用の自動化とインテリジェント化を一層進めるでしょう。例えば、デバイスの振る舞いを学習し、通常と異なるアクセスパターンを自動でブロックするようなシステムが一般的になるかもしれません。量子コンピュータの登場に備え、「量子耐性暗号」への移行も重要な課題となり、現在の暗号技術が将来的に破られるリスクに対応する必要があります。また、IoTエコシステム全体の相互運用性を高めるための標準化の進展も期待されます。エッジとクラウドの連携はさらに強化され、ハイブリッドな管理モデルが主流となるでしょう。ゼロトラストセキュリティの原則は、IoT環境全体に深く浸透し、あらゆるアクセスが常に検証されることで、より強固なセキュリティ体制が構築されます。最終的には、セキュリティと利便性を両立させ、ユーザーが意識することなく安全にIoTサービスを利用できるような、人間中心設計のアクセス管理が求められるようになるでしょう。これらの進化を通じて、IoT IDアクセス管理は、安全で信頼性の高いIoT社会の実現に不可欠な要素として、その重要性を増していくことになります。