IoTセキュリティ市場 規模・シェア分析、成長トレンドと予測 (2025年~2030年)

モノのインターネット(IoT)セキュリティ市場レポートは、セキュリティタイプ(ネットワークセキュリティ、エンドポイント/デバイスセキュリティ、アプリケーションセキュリティ、クラウド/仮想セキュリティ)、コンポーネント(ソリューション、サービス)、エンドユーザー産業(スマート製造、コネクテッドヘルスケア、自動車・モビリティ、エネルギー・公益事業など)、展開モード(オンプレミス、クラウド/SECaaS、ハイブリッドエッジ)、および地域別に分類されます。

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

IoTセキュリティ市場の概要、成長トレンド、シェア、および2030年までの予測に関する詳細なレポートを以下にまとめました。

# IoTセキュリティ市場の概要

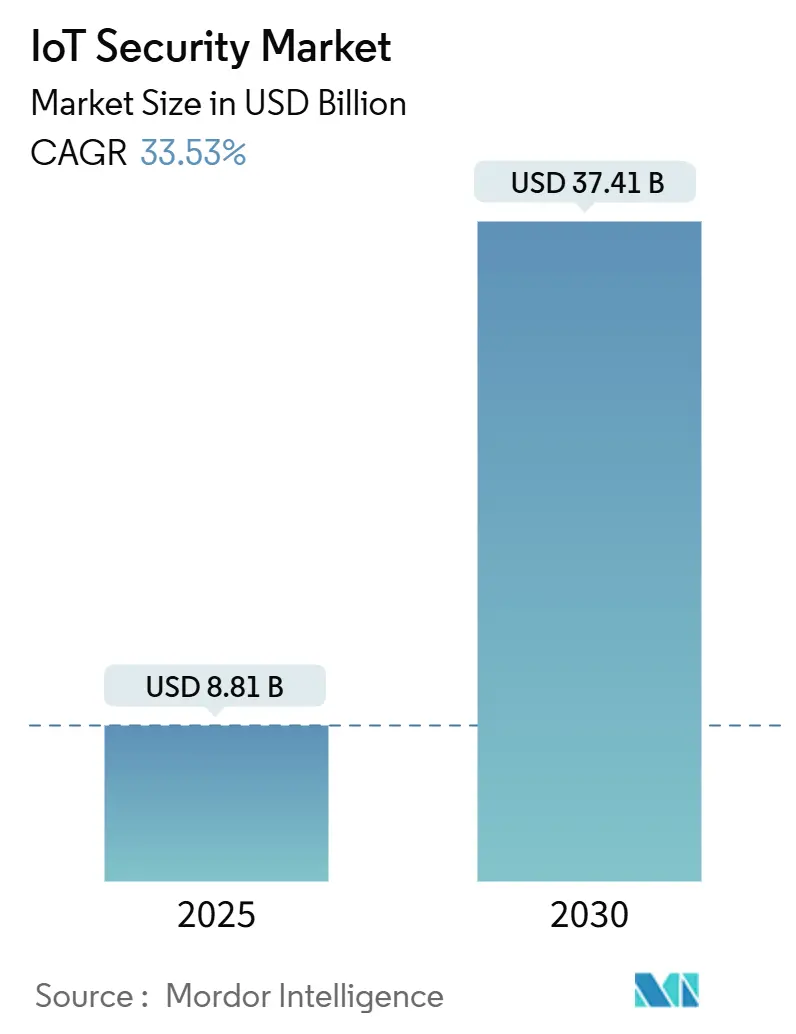

IoTセキュリティ市場は、2025年には88.1億米ドルと推定され、2030年には374.1億米ドルに達すると予測されており、予測期間(2025年~2030年)において年平均成長率(CAGR)33.53%で成長する見込みです。この成長は、規制当局による「セキュリティ・バイ・デザイン」の義務化、運用技術(OT)とITネットワークの融合、およびAI分析による大規模なデバイスフリート全体でのリアルタイム検出能力の向上によって加速されています。英国の製品セキュリティ・電気通信インフラ法や欧州連合のサイバーレジリエンス法は、セキュリティを「ベストプラクティス」から「法的要件」へと転換させ、企業の予算を裁量的なプロジェクトから必須のコンプライアンスへと振り向ける要因となっています。数百万もの管理されていないエンドポイントが攻撃対象領域を拡大しているため、境界中心の防御は依然として優先されますが、クラウド提供型制御への移行が調達基準を再形成しています。ベンダーの差別化は、工場現場から遠隔エッジノードまで拡張可能な、自動化され、標準に準拠した保護の証拠にますます依存しています。

主要なレポートのポイント

* セキュリティタイプ別: ネットワークセキュリティが2024年にIoTセキュリティ市場シェアの42%を占め、クラウド/仮想セキュリティは2030年までに35.45%のCAGRで成長すると予測されています。

* コンポーネント別: ソリューションが2024年にIoTセキュリティ市場規模の58%を占め、サービスは2030年までに36.08%のCAGRで成長すると見込まれています。

* エンドユーザー別: スマートマニュファクチャリングが2024年にIoTセキュリティ市場の27%を占め、エネルギー・公益事業は33.42%のCAGRで成長すると予測されています。

* 展開モード別: クラウド/SECaaSが2024年にIoTセキュリティ市場の46%を占め、ハイブリッドエッジ展開は34.20%のCAGRで成長すると予測されています。

* 地域別: 北米が2024年の収益の35%を占め、アジア太平洋地域は2030年までに35.49%のCAGRで増加すると予測されています。

# グローバルIoTセキュリティ市場のトレンドと洞察

市場の推進要因

1. データ侵害による規制強化:

規制当局は、自主的なガイドラインから懲罰的な執行へと移行しています。EUのサイバーレジリエンス法は、非準拠デバイスがEU圏に流入した場合、最大1500万ユーロの罰金を課す可能性があります。英国のPSTI法は2024年4月に施行され、デフォルトパスワードの禁止や更新期間の義務化により、メーカーにファームウェアパイプラインの再設計を強制しています。米国の連邦通信委員会(FCC)が2024年に導入した消費者向けラベルは、購入者がセキュリティ成熟度を比較できるようにし、コンプライアンスに準拠したベンダーに競争優位性をもたらしています。2025年3月に550万人の患者記録が流出したYale New Haven Healthへのサイバー攻撃のような高プロファイルな事件は、規制の緊急性を示し、監視を強化しています。ティア1のアセンブラーは現在、コンポーネントサプライヤーに第三者認証の取得を義務付けており、セキュアな開発プロセスが文書化されていない企業にとって参入障壁が高まっています。

2. OTとITセキュリティスタックの融合:

かつては独立して稼働していた運用技術(OT)ネットワークが、予測保全や分析をサポートするために企業クラウドに接続されるようになりました。2025年第1四半期には、北米の工場でIT-OTインターフェースを標的としたランサムウェアが84%急増し、調達文書で統合された可視性が義務付けられるようになりました。ModbusやDNP3のようなレガシー産業用プロトコルには、決定論的なトラフィックと厳格な遅延しきい値を理解するセキュリティツールが必要であり、ベンダーは工場環境に特化したディープパケットインスペクションを統合するよう求められています。シスコのセキュリティ収益は、2025年第2四半期の決算で2倍以上に増加し、顧客が統合されたネットワーキングおよびセキュリティプラットフォームに集約していることを示しています。実装の複雑さにより、長時間のダウンタイムなしに既存の工場を移行できるプロフェッショナルサービスへの需要が高まっています。統合された展開が成熟するにつれて、最高情報セキュリティ責任者(CISO)は、プロセス制御装置、企業ラップトップ、およびリモートメンテナンスリンク全体で異常を単一のコンソールから相関させるソリューションを求めています。

3. シフトレフト製品設計の義務化:

EUのサイバーレジリエンス法に組み込まれた「セキュリティ・バイ・デザイン」の義務は、脅威モデリングと脆弱性スキャンをエンジニアリングの最も初期段階に押し進めています。製品チームは現在、プロトタイプがラボを出る前に、暗号鍵の保存方法やソフトウェア部品表(SBOM)データの公開方法を文書化する必要があり、開発サイクルは長くなりますが、発売後の修正費用は削減されます。2024年には、ブロックチェーンベースのデータ認証システムや低コストセンサー向けのセキュアエレメントチップセットなど、組み込みセキュリティに関する特許出願が急増しました。中小メーカーは、新しいセキュア開発ライフサイクルへの資金提供に苦労することが多く、統合やセキュリティ設計コンサルタントへのアウトソーシングにつながっています。投資家は、ETSI EN 303 645などの標準の下で認証されたプロセスを実証する企業を評価し、コンプライアンス資格に市場プレミアムを生み出しています。中期的には、継続的な更新サポートを文書化できないデバイスエコシステムは、主要な小売および通信チャネルから排除されるリスクがあります。

4. AIを活用した適応型脅威分析:

機械学習検出エンジンは現在、数百万のデバイス間で行動ベースラインを比較し、異常なトラフィックをミリ秒単位でフラグ付けし、疑わしいノードを自動的に隔離します。2024年の査読済み研究では、グラフニューラルネットワークを使用してIoTトラフィック内の悪意のあるパケットを識別する際に99.52%の精度が報告されました。自律走行車やスマート製造ラインにおけるエッジ展開は、データをクラウドロギングサービスにルーティングするとタイミング制約に違反するため、これらの低遅延モデルに依存しています。Palo Alto Networksのようなベンダーは、2025会計年度にAI強化型セキュリティサブスクリプションの年間経常収益(ARR)が43%増加したと報告しています。ハードウェアメーカーは、バッテリーと熱の制限を克服するために、暗号化ワークロードに調整された低電力AIアクセラレータで対応しています。企業は、デバイスの数が数千万に拡大しても、シグネチャを自己調整し、検出までの平均時間(MTTD)を短縮するAIエンジンを高く評価しています。

市場の抑制要因

1. 断片化されたファームウェア更新エコシステム:

一般的なマイクロコントローラー全体で53,000のファームウェアイメージを分析した結果、99.43%が平文で保存されており、攻撃者にブートローダーや秘密情報への直接アクセスを許していることが示されました。ベンダーの3分の1しか自動的なOTA(Over-The-Air)更新パイプラインを維持しておらず、古いコンポーネントは平均1.34年間パッチが適用されないままになっています。EUの規則は現在、自動更新を強制しており、リモートフラッシュプロセスの再設計を余儀なくされています。産業オペレーターは、更新のためのダウンタイムが1時間あたり数十万米ドルの費用がかかる可能性があるため、ためらい、パッチが適用されていない資産が重要インフラ内に残り続けています。その結果、高度な認証フレームワークの採用を遅らせるセキュリティ負債が拡大しています。

2. レガシーなブラウンフィールドデバイスの更新遅延:

サイバーセキュリティが注目される何年も前に設置された数百万のプログラマブルロジックコントローラー(PLC)やリモートターミナルユニット(RTU)は、署名付きファームウェアや最新の暗号化を受け入れることができません。交換には、安全基準に基づく再認証を含め、生産ラインあたり300万米ドルを超える費用がかかる可能性があり、最高財務責任者(CFO)はアップグレードを延期しています。ベンダーは、レガシーデバイスを修正するのではなく、それらを取り囲むネットワークベースのマイクロセグメンテーションと異常検出で対応していますが、これらのオーバーレイは複雑さとコストを追加します。この課題は、変電所設備が30年の耐用年数を持つにもかかわらず、国家レベルの侵入試行に直面しているエネルギー公益事業で特に深刻です。時間の経過とともに、資産所有者の取締役会はサイバーリスクを物理的な安全性と同等のものと見なすかもしれませんが、更新へのためらいは次の投資サイクルにおける成長の逆風となるでしょう。

3. IoT特有のサイバー人材不足:

IoTセキュリティの専門知識を持つ人材の不足は、市場の成長を阻害する重要な要因です。特にアジア太平洋地域ではこの問題が深刻であり、企業がIoTデバイスのセキュリティを確保するための専門家を見つけることが困難になっています。この人材不足は、新しいセキュリティソリューションの導入や既存システムの維持・管理を遅らせる可能性があります。

4. 暗号化のためのエッジコンピューティング能力の限界:

バッテリー駆動のIoTデバイスなど、エッジデバイスのコンピューティング能力には限界があり、高度な暗号化処理を実行することが難しい場合があります。これにより、セキュリティ機能の実装が制限され、デバイスのセキュリティレベルが低下する可能性があります。エネルギー効率の高い軽量暗号化技術の開発が進められていますが、依然として多くのデバイスで課題となっています。

# セグメント分析

セキュリティタイプ別: ネットワーク境界が防御戦略の要

* ネットワークセキュリティ: 2024年にIoTセキュリティ市場収益の42%を占めました。これは、企業が依然としてネットワークエッジを唯一均一に制御可能な強制ポイントとして扱っていることに起因します。ファイアウォール、マイクロセグメンテーション、セキュアSD-WANポリシーは、チップレベルの保護を欠くことが多い異種エンドポイント間の東西トラフィックを制限します。生産ラインがレガシーなプログラマブルロジックコントローラーを分析クラウドに接続するにつれて、検査エンジンは標準IPと並行して産業用プロトコルを解析するようになり、専門的な脅威インテリジェンスフィードが求められています。FCC規則がベンダーにクラウド対応の更新パスを示すことを義務付けていることも、ファイアウォールとプロキシテレメトリーを統合してパッチステータスを検証するプロバイダーへの購入者の移行を促しています。

* クラウド/仮想セキュリティ: 2030年までに35.45%のCAGRで成長すると予測されており、プラットフォームがSecurity-as-a-Service(SECaaS)へと移行しています。弾力的な容量は、大規模なファームウェア更新のプッシュやビデオセンサーからのバックホールといったバーストに対応します。企業は、デバイスの近くで強制を維持しつつ、ログを中央でホストされる分析に転送して相関異常検出を行うことで、遅延のバランスを取っています。LEAのような軽量暗号スイートはAES-128よりも30%少ないエネルギーを消費し、コイン型電池で駆動するタグでもリアルタイム暗号化を可能にします。5G RedCapが工場現場の帯域幅を拡大すれば、クラウドポリシーエンジンとローカル強制エージェントを融合するベンダーは、追加のIoTセキュリティ市場シェアを獲得する態勢が整っています。

コンポーネント別: サービスの加速がソリューション展開を上回る

* ソリューション: 2024年にIoTセキュリティ市場規模の58%を維持しました。これには、暗号化ライブラリ、IDプラットフォーム、デバイスSDKにパッケージ化されたランタイム異常検出エージェントなどが含まれます。事前認証されたスタックは、ETSI EN 303 645やISO 27400などのコンプライアンス監査を短縮するため、購入者は依然として規制チェックリストを満たすソフトウェアライセンスに予算を割り当てています。

* サービス: 特にマネージド検出・対応(MDR)は、人材不足によりオペレーターが24時間365日の監視をアウトソーシングするため、36.08%のCAGRで増加すると予測されています。EUが2025年1月にサイバーレジリエンス法の段階的な施行を開始した後、プロフェッショナルコンサルティングの需要が高まり、メーカーは製品発売前にサプライチェーンリスク評価を文書化することを余儀なくされました。マネージドセキュリティサービスプロバイダー(MSSP)は、ツールを一元化し、顧客間で脅威インテリジェンスを共有することで、中規模の公益事業がグローバルブランド向けに予約されていた機能にアクセスできるようにしています。SOCチームがアラートをトリアージするAIコパイロットを統合するにつれて、人員が横ばいでもサービスマージンが拡大し、製品販売から経常収益モデルへの構造的シフトが強化されています。

エンドユーザー産業別: 製造業の優位性がエネルギー部門の挑戦に直面

* スマートマニュファクチャリング: 2024年の収益の27%を占めました。これは、複数の8桁の生産停止を余儀なくされたランサムウェアの波の後、ダウンタイムを嫌う工場が多額の投資を行ったためです。工場は、ロボットセルを隔離するためにゼロトラストオーバーレイを展開し、コントローラーコマンドを認証するために時分割ネットワークを使用し、数百万米ドル相当の日常生産物を保護しています。

* エネルギー・公益事業: 2030年までに33.42%のCAGRで成長すると予測されており、変電所の侵入検出とセキュアなSCADAゲートウェイへの支出を加速しています。欧州の規制当局は、屋上太陽光発電インバーターをカスケード障害のリスクとして指摘し、グリッドオペレーターにエッジノードの強化を義務付けています。分散型発電資産周辺のマイクロセグメンテーションと量子安全鍵交換の試行は、この垂直産業が製造業の成長率を上回る位置にあります。IEC 62443-3-3のようなセクター固有の認証は、発電、送電、配電全体での多層防御の証拠を要求し、専門的なリファレンスアーキテクチャを提供するベンダーに契約を誘導しています。

展開モード別: クラウド移行がエッジセキュリティの採用を加速

* クラウド/SECaaS: 2024年にIoTセキュリティ市場収益の46%を占めました。これは、組織が継続的な更新パイプラインとプールされた脅威インテリジェンス分析を提供するサブスクリプションモデルを採用したためです。生涯パッチサポートに対する規制圧力は、オンプレミス展開を段階的に行うのではなく、数時間以内に修正をプッシュできるマルチテナントアーキテクチャと自然に一致します。

* ハイブリッドエッジ: 34.20%のCAGRで成長すると予測されています。これは、自律移動ロボットや遠隔手術における低遅延アプリケーションが、すべてのパケットを遠隔のデータセンターに往復させることができないためです。エッジノードは、異常をローカルでブロックするためにコンテナ化された推論を実行し、クラウドはモデルトレーニングとポリシーオーケストレーションをホストします。エッジネイティブなハードウェアセキュリティモジュールに関する特許件数は2024年に2倍になり、バッテリー予算を消耗することなくゼロ知識証明を加速できるプロセッサへの投資を反映しています。時間の経過とともに、エアギャップされた設置はプライベート5Gと専用MECサーバーを採用し、両方の展開極端の利点を融合させるでしょう。

# 地域分析

* 北米: 2024年には世界の収益の35%を維持しました。これは、セキュアな更新メカニズムを文書化する準備ができているベンダーを優遇するFCCラベリングスキームなどの連邦政府のイニシアチブに支えられています。企業はAI対応分析を早期に採用し、広範なクラウドインフラストラクチャと成熟したSOC(Security Operations Center)人員を活用しています。国土安全保障省は、重要インフラへの外国からの侵入を最上位のリスクとして具体的に挙げており、水道事業やパイプライン監視パイロットへの連邦補助金を推進しています。カナダは米国の手法を模倣しており、メキシコのニアショアリングブームは国境を越えた物流ハブ全体での統合セキュリティを必要としています。スタートアップはシリコンバレーとオースティン周辺に集中し、特許取得済みのファームウェア整合性およびポスト量子暗号ソリューションをFortune 500のサプライチェーンに供給しています。

* アジア太平洋: 最も急速に成長している地域であり、35.49%のCAGRが予測されています。これは、積極的なスマートシティの展開と大規模な消費者向けIoTの採用によって推進されています。中国は2024年8月までに25.7億の接続端末を報告しており、ローカルオペレーターのトラフィック認証とボットネット活動のブロック能力を限界まで引き上げています。日本の総務省は2024年にセキュアなスマートシティガイドラインを発行し、当初からゼロトラストを組み込む地方自治体の調達を活性化させました。韓国の6G研究には、IoTエンドポイント向けの量子耐性鍵交換が含まれており、標準が安定すれば国内ベンダーが輸出契約を獲得する位置にあります。インドネシアとベトナムの政府は現在、製造業のインセンティブにサイバー衛生監査を組み込み、外国投資家に認証されたセキュリティプラットフォームの購入を義務付けています。

* 欧州: 生のボリュームよりも規制の牽引力を活用しています。サイバーレジリエンス法は、EU圏で販売されるすべての接続製品に対し、脅威モデリング、脆弱性開示、および生涯更新ポリシーを文書化することを義務付けています。欧州以外のメーカーは市場からの排除を避けるためにこれに準拠し、規制の影響を世界中に輸出しています。英国のPSTI法は、消費者向け電子機器の棚からデフォルトパスワードを排除し、ベースラインの回復力を高めています。ドイツのIndustrie 4.0プロジェクトは、IEC 62443制御によって保護された決定論的ネットワーキングを強調し、フランスの都市データプラットフォームは、エッジゲートウェイと集中型分析間のエンドツーエンド暗号化を要求しています。EUのデジタルヨーロッパプログラムからの資金は、中小企業による認証されたセキュリティスタックの採用を補助し、マネージドサービスプロバイダーの対象市場を拡大しています。

# 競合状況

IoTセキュリティ市場は中程度の断片化を示しています。シスコのような既存企業は、ネットワーキングのフットプリントを活用して脅威インテリジェンスをバンドルし、2025年第2四半期にはセキュリティ収益が前年比117%増加しました。Palo Alto Networksのようなプラットフォームプレイヤーは、リアルタイムで適応する機械学習エンジンを組み込むことで、次世代セキュリティのARRが43%拡大したと報告しています。Check Point、Fortinet、Microsoftは、OTプロトコルデコーダーでXDRスイートを強化し、クラウド、キャンパス、工場全体で単一ペインの可視性を求める顧客を追求しています。

スタートアップ企業は、低電力センサー向けのパケットインシリコン検査、量子安全ファームウェア更新、ブロックチェーンベースのデバイスID台帳など、狭く定義されたギャップに集中しています。ベンチャー資金は、IEC 62443認証やブラウンフィールド精製所でのパイロットプロジェクトの成功を示す創業者を優遇しています。買収は統合圧力を示しており、大手ベンダーは有機的に構築するよりも、AIモデルライブラリやエッジセキュアOSスタックにプレミアムを支払っています。特許分析は、軽量ホモモルフィック暗号化とフェデレーテッドラーニング脅威検出への転換を強調しており、ポスト量子標準が具体化するにつれてIPポートフォリオが競争力の基盤となることを示唆しています。

チャネル戦略はマネージドサービスを中心に展開しています。MSSPはOEMのクラウドポータルをホワイトラベル化し、通信事業者はプライベート5Gスライスとセキュリティをパッケージ化しています。規制監査は販売促進要因となり、既製の文書キットを提供するサプライヤーは、顧客のコンプライアンス認証までの時間を短縮し、競争入札での評価スコアを向上させています。予測期間を通じて、証拠収集と継続的な制御監視を自動化できるベンダーは、依然として年間ライセンス契約に重点を置いている競合他社を上回るでしょう。

IoTセキュリティ業界の主要企業

* Palo Alto Networks

* Fortinet, Inc.

* Cisco Systems, Inc.

* IBM Corporation

* Broadcom Inc.

# 最近の業界動向

* 2025年6月: United Natural Foods Inc.は、主要な米国小売業者への食品流通を混乱させたサイバー攻撃を公表し、サプライチェーンIoTシステムの侵害が連鎖的な影響をもたらすことを示しました。

* 2025年4月: Marks & Spencerは、ベンダー関連のサイバーインシデントにより推定3億ポンド(3億8000万米ドル)の損失を報告し、オムニチャネル小売におけるサードパーティIoTリスクを強調しました。

* 2024年10月: UnitedHealthは、Change Healthcareランサムウェア攻撃が1億人以上の個人に影響を与えたことを確認し、医療IoTの脆弱性を浮き彫りにしました。

* 2024年8月: Palo Alto Networksは、2024会計年度の収益が80.3億米ドルに達し、AI駆動型次世代セキュリティのARRが43%増加したと報告しました。

このレポートは、IoTセキュリティ市場が急速に進化し、規制、技術革新、および増大するサイバー脅威によって大きく牽引されていることを示しています。企業は、これらの変化に対応し、堅牢なセキュリティ戦略を導入することが不可欠です。

IoTセキュリティ市場に関する本レポートは、モノのインターネット(IoT)における接続デバイスおよびネットワークに対するサイバー脅威を軽減するための技術分野に焦点を当てています。IoTは、相互に関連するコンピューティングデバイス、機械、デジタル機器、オブジェクト、および人々をインターネットに接続するシステムであり、この相互接続性により、適切な保護がなければ深刻な脆弱性が生じる可能性があります。この市場は、製品の普及レベルが高く、製品差別化が中程度から高く、競争が激しいことが特徴です。

市場規模と成長予測に関して、IoTセキュリティ市場は2025年に88.1億米ドルに達し、2030年までには374.1億米ドルに成長すると予測されており、今後数年間で大幅な拡大が見込まれています。

市場の主要な推進要因としては、データ侵害に起因する規制当局による監視の強化、運用技術(OT)と情報技術(IT)セキュリティスタックの統合の進展、製品設計における「シフトレフト」(開発初期段階でのセキュリティ組み込み)原則の義務化、そしてAIを活用した適応型脅威分析の進化が挙げられます。さらに、スマート製造、コネクテッドヘルスケア、自動車などの重要産業におけるセキュアなIoTソリューションへの需要増加や、遠隔資産における衛星ベースのNB-IoT(狭帯域IoT)展開も市場成長を力強く後押ししています。

一方で、市場の成長を阻害する要因も存在します。具体的には、多様なデバイスとベンダーに起因するファームウェア更新エコシステムの断片化、既存のレガシーなブラウンフィールドデバイスの更新にかかるコストと遅延、IoTに特化したサイバーセキュリティ人材の深刻な不足、そしてエッジコンピューティングデバイスにおける暗号化処理のための電力制限などが挙げられ、これらが広範な導入の障壁となっています。

セキュリティタイプ別に見ると、ネットワークセキュリティが市場最大のシェアを占めており、その割合は42%に上ります。これは、企業がネットワーク境界を中心とした防御を優先していることを反映しています。コンポーネント別では、ソリューション(IAMおよびPKI、DDoS防御、IDS/IPS、暗号化およびトークン化など)とサービス(プロフェッショナルサービス、マネージドセキュリティサービスなど)に分類され、それぞれの市場動向が詳細に分析されています。

展開モード別では、ハイブリッドエッジ展開が年平均成長率34.20%で最も急速に成長すると見込まれています。これは、低遅延処理の必要性とクラウドベースの集中型オーケストレーションの利点をバランス良く組み合わせる能力が評価されているためです。

エンドユーザー産業は、スマート製造、コネクテッドヘルスケア、自動車およびモビリティ、エネルギーおよび公益事業、BFSI(銀行・金融サービス・保険)、政府およびスマートシティ、小売およびロジスティクスなど、幅広い分野にわたります。これらの産業におけるIoT導入の進展がセキュリティ需要を牽引しています。

地域別では、アジア太平洋地域が年平均成長率35.49%で最も急速に成長する地域と予測されています。これは、スマートシティへの爆発的な投資と、数十億規模に及ぶ消費者向けIoTエンドポイントの急速な追加が主な要因です。その他、北米(米国、カナダ、メキシコ)、南米(ブラジル、アルゼンチン)、欧州(ドイツ、英国、フランス、イタリア)、中東およびアフリカ(アラブ首長国連邦、サウジアラビア、南アフリカ)といった主要地域も詳細に分析され、それぞれの市場特性が明らかにされています。

規制環境も市場に大きな影響を与えています。EUサイバーレジリエンス法や英国PSTI法などの新たな規制は、製品の設計段階からのセキュリティ(security-by-design)と、製品ライフタイムにわたる継続的なアップデートサポートを義務付けています。これにより、購入者はこれらのコンプライアンス要件を明確に満たし、証明できるベンダーを優遇する傾向にあります。

競争環境の分析では、市場集中度、主要企業の戦略的動向、および市場シェア分析が行われています。Cisco Systems、IBM、Broadcom (Symantec)、Palo Alto Networks、Check Point、Fortinet、Microsoft、Trend Micro、Armis、Infineon Technologies、AT&T Cybersecurity、Darktrace、SecureWorks、Rapid7、Trustwave、Thales、RSA Security、Qualys、Kaspersky、Zscalerなど、多数の主要企業がグローバルおよび市場レベルでの概要、コアセグメント、財務情報、戦略情報、市場ランク/シェア、製品とサービス、最近の動向を含めて詳細にプロファイルされています。

本レポートはまた、市場における新たな機会と将来の展望、特に未開拓の領域や満たされていないニーズの評価についても言及しており、今後の市場発展の方向性を示唆しています。

1. はじめに

- 1.1 調査の前提と市場の定義

- 1.2 調査範囲

2. 調査方法

3. エグゼクティブサマリー

4. 市場概況

- 4.1 市場概要

-

4.2 市場の推進要因

- 4.2.1 データ侵害による規制強化

- 4.2.2 OT + ITセキュリティスタックの統合

- 4.2.3 シフトレフト製品設計の義務化

- 4.2.4 AIを活用した適応型脅威分析

- 4.2.5 重要産業におけるセキュアIoTの需要増加

- 4.2.6 遠隔資産における衛星ベースのNB-IoT展開

-

4.3 市場の阻害要因

- 4.3.1 断片化されたファームウェア更新エコシステム

- 4.3.2 レガシーなブラウンフィールドデバイスの更新遅延

- 4.3.3 IoT特有のサイバー人材不足

- 4.3.4 暗号化のためのエッジコンピューティングの電力制限

- 4.4 バリュー/サプライチェーン分析

- 4.5 規制状況

- 4.6 技術的展望

-

4.7 ポーターの5つの力分析

- 4.7.1 新規参入者の脅威

- 4.7.2 買い手の交渉力

- 4.7.3 供給者の交渉力

- 4.7.4 代替品の脅威

- 4.7.5 競争上の対抗関係

5. 市場規模と成長予測(金額)

-

5.1 セキュリティタイプ別

- 5.1.1 ネットワークセキュリティ

- 5.1.2 エンドポイント/デバイスセキュリティ

- 5.1.3 アプリケーションセキュリティ

- 5.1.4 クラウド/仮想セキュリティ

-

5.2 コンポーネント別

- 5.2.1 ソリューション

- 5.2.1.1 IAMおよびPKI

- 5.2.1.2 DDoS防御

- 5.2.1.3 IDS/IPS

- 5.2.1.4 暗号化とトークン化

- 5.2.2 サービス

- 5.2.2.1 プロフェッショナルサービス

- 5.2.2.2 マネージドセキュリティサービス

-

5.3 エンドユーザー産業別

- 5.3.1 スマートマニュファクチャリング

- 5.3.2 コネクテッドヘルスケア

- 5.3.3 自動車およびモビリティ

- 5.3.4 エネルギーおよび公益事業

- 5.3.5 BFSI

- 5.3.6 政府およびスマートシティ

- 5.3.7 小売およびロジスティクス

-

5.4 展開モード別

- 5.4.1 オンプレミス

- 5.4.2 クラウド/SECaaS

- 5.4.3 ハイブリッドエッジ

-

5.5 地域別

- 5.5.1 北米

- 5.5.1.1 米国

- 5.5.1.2 カナダ

- 5.5.1.3 メキシコ

- 5.5.2 南米

- 5.5.2.1 ブラジル

- 5.5.2.2 アルゼンチン

- 5.5.2.3 その他の南米諸国

- 5.5.3 ヨーロッパ

- 5.5.3.1 ドイツ

- 5.5.3.2 イギリス

- 5.5.3.3 フランス

- 5.5.3.4 イタリア

- 5.5.3.5 その他のヨーロッパ諸国

- 5.5.4 アジア太平洋

- 5.5.4.1 中国

- 5.5.4.2 日本

- 5.5.4.3 インド

- 5.5.4.4 韓国

- 5.5.4.5 その他のアジア太平洋地域

- 5.5.5 中東およびアフリカ

- 5.5.5.1 アラブ首長国連邦

- 5.5.5.2 サウジアラビア

- 5.5.5.3 南アフリカ

- 5.5.5.4 その他の中東およびアフリカ地域

6. 競合情勢

- 6.1 市場集中度

- 6.2 戦略的動向

- 6.3 市場シェア分析

-

6.4 企業プロファイル(グローバルレベルの概要、市場レベルの概要、主要セグメント、利用可能な財務情報、戦略情報、主要企業の市場ランク/シェア、製品とサービス、最近の動向を含む)

- 6.4.1 シスコシステムズ

- 6.4.2 IBM

- 6.4.3 ブロードコム(シマンテック)

- 6.4.4 パロアルトネットワークス

- 6.4.5 チェック・ポイント

- 6.4.6 フォーティネット

- 6.4.7 マイクロソフト

- 6.4.8 トレンドマイクロ

- 6.4.9 アーミス

- 6.4.10 インフィニオン・テクノロジーズ

- 6.4.11 AT&T サイバーセキュリティ

- 6.4.12 ダークトレース

- 6.4.13 セキュアワークス

- 6.4.14 ラピッド7

- 6.4.15 トラストウェーブ

- 6.4.16 タレス

- 6.4.17 RSAセキュリティ

- 6.4.18 クオリス

- 6.4.19 カスペルスキー

- 6.4.20 ゼットスケーラー

7. 市場機会と将来展望

*** 本調査レポートに関するお問い合わせ ***

IoTセキュリティとは、インターネットに接続されるあらゆるモノ(IoTデバイス)とその関連システム全体を、サイバー攻撃や不正アクセス、データ漏洩などの脅威から保護するための包括的な取り組みを指します。従来のITセキュリティが主に情報システムやデータに焦点を当てていたのに対し、IoTセキュリティは、センサー、アクチュエーター、スマート家電、産業機器など、物理世界と密接に連携する多様なデバイス群を対象とします。これらのデバイスは、リソースが限られているものや、物理的なアクセスが容易な場所に設置されるものも多く、また長期にわたって運用されるため、従来のセキュリティ対策だけでは不十分であり、IoT特有の課題に対応した専門的なアプローチが求められます。具体的には、機密性、完全性、可用性といった情報セキュリティの三要素に加え、IoTデバイスが物理的な動作を伴うことから、安全性(Safety)の確保も極めて重要な要素となります。

IoTセキュリティには、多岐にわたる側面があります。まず「デバイスセキュリティ」は、IoTデバイスそのものの保護を指します。これには、ハードウェアレベルでの改ざん防止機能、セキュアブートによる正規ファームウェアの起動保証、暗号化モジュールによるデータ保護、そしてデバイス固有のIDを用いた認証・認可メカニズムなどが含まれます。次に「ネットワークセキュリティ」は、デバイスとクラウド、あるいはデバイス間での通信経路を保護するものです。TLS/DTLSなどの暗号化プロトコルによる通信の秘匿化、ファイアウォールやネットワークセグメンテーションによる不正アクセスの防止、侵入検知・防御システム(IDS/IPS)による異常通信の監視などが該当します。さらに「プラットフォーム/クラウドセキュリティ」は、IoTデバイスから収集されたデータを処理・保存するクラウドプラットフォームや、デバイス管理を行うIoTプラットフォーム自体のセキュリティを確保します。これには、プラットフォームの脆弱性管理、データ保存時の暗号化、厳格なアクセス制御、APIセキュリティなどが含まれます。最後に「データセキュリティ」は、IoTデバイスが生成・収集するデータのプライバシー保護と完全性維持に焦点を当てます。データの暗号化、匿名化、そして改ざん検知技術などが用いられ、GDPRや個人情報保護法などの規制要件への対応も重要です。これらの対策は、IoTデバイスの設計から製造、運用、廃棄に至るまでのライフサイクル全体で考慮される必要があります。

IoTセキュリティの用途は非常に広範であり、その重要性は増すばかりです。産業分野では、スマートファクトリーにおける生産設備の監視・制御、エネルギー管理システム、物流・サプライチェーン管理など、OT(Operational Technology)セキュリティと融合した形で活用されています。社会インフラにおいては、スマートシティの交通システム、公共施設の監視、医療分野におけるIoMT(Internet of Medical Things)デバイスの保護など、人々の生活に直結する領域で不可欠です。コンシューマー分野でも、スマートホームデバイス、ウェアラブルデバイス、コネクテッドカーなど、私たちの身近な製品にセキュリティが組み込まれています。これらの分野でセキュリティが欠如すると、工場停止による経済的損失、インフラの破壊、個人情報の漏洩によるプライバシー侵害、医療機器の誤作動による人命に関わる事態など、物理的・社会的に甚大な被害が発生する可能性があります。そのため、IoTセキュリティは単なる情報保護に留まらず、社会の安全性と信頼性を支える基盤として極めて重要な役割を担っています。

IoTセキュリティを支える関連技術も多岐にわたります。基盤となるのは「暗号技術」であり、公開鍵暗号や共通鍵暗号、ハッシュ関数などがデータの秘匿性や完全性を保証します。デバイスやユーザーの正当性を確認する「認証技術」としては、PKI(公開鍵基盤)を用いたX.509証明書や、OAuth/OpenID Connectなどのプロトコルが利用されます。近年注目されている「ブロックチェーン」は、分散型台帳技術によりデバイスIDの管理やデータの完全性保証に応用され始めています。また、膨大なIoTデータから異常を検知したり、未知の脅威を予測したりするために「AI(人工知能)/機械学習」の活用が進んでいます。デバイスのハードウェアレベルでのセキュリティを強化する「セキュアエレメント」や「TPM(Trusted Platform Module)」も重要な技術です。さらに、ネットワーク内外を問わず、すべてのアクセスを信頼しないことを前提とする「ゼロトラストアーキテクチャ」の考え方も、IoTセキュリティにおいて適用が進んでいます。産業制御システムに特化した「OTセキュリティ」の知見も、IoTセキュリティ、特に産業IoTの分野では不可欠な要素です。

IoTセキュリティの市場背景を見ると、その成長はIoTデバイスの爆発的な普及とデジタルトランスフォーメーション(DX)の加速に強く牽引されています。同時に、サイバー攻撃の高度化・巧妙化、そしてIoTデバイスを狙った攻撃の増加が、セキュリティ対策の必要性を高めています。各国政府や業界団体による規制強化も市場を後押ししており、例えばNIST SP 800-213やEUサイバーセキュリティ法など、IoT製品のセキュリティ要件を定める動きが活発化しています。しかし、市場には多くの課題も存在します。多様なデバイスと通信プロトコルへの対応、リソースが限られたデバイスへのセキュリティ機能の実装、そしてサプライチェーン全体にわたるセキュリティの確保は容易ではありません。また、IoTセキュリティに精通した専門人材の不足も深刻な問題です。コストと利便性のバランスを取りながら、レガシーシステムとの共存を図る必要もあります。このような状況の中、統合型セキュリティソリューションへの需要が高まり、セキュリティコンサルティングやMDR(Managed Detection and Response)サービスなど、専門家による支援の重要性が増しています。

将来のIoTセキュリティは、さらなる技術革新と社会の変化に適応しながら進化していくでしょう。AI/機械学習は、脅威の予測、自律的な防御、脆弱性発見の自動化において、より中心的な役割を果たすと予想されます。量子コンピュータの登場を見据え、「量子耐性暗号」への移行も長期的な課題として浮上しています。クラウドへの依存を減らし、エッジデバイスでセキュリティ処理を行う「エッジセキュリティ」の強化も進むでしょう。国際的な標準化と法規制はさらに進化し、IoT製品のセキュリティ要件はより厳格になることが見込まれます。開発の初期段階からセキュリティを組み込む「セキュリティバイデザイン」の徹底は、もはや義務的なアプローチとなるでしょう。サプライチェーン全体のセキュリティ強化も喫緊の課題であり、部品レベルから最終製品に至るまでのトレーサビリティと信頼性確保が求められます。また、物理世界とデジタル世界を融合する「デジタルツイン」の普及に伴い、仮想空間でのセキュリティ検証とリアル世界へのフィードバックが重要になります。最終的には、利用者の利便性を損なうことなく、安全で信頼性の高いIoT環境を実現する「人間中心のセキュリティ」が追求されていくことでしょう。