耐量子暗号市場 市場規模・シェア分析 – 成長動向と予測 (2025年~2030年)

量子耐性暗号市場レポートは、アルゴリズムタイプ(格子ベース、ハッシュベース、コードベース、多変数ベース、およびアイソジェニーベース)、展開モード(オンプレミス、クラウド/ホスト型、およびハイブリッド)、ソリューションタイプ(ソフトウェアライブラリとSDK、ハードウェアセキュリティモジュール、およびサービス)、エンドユーザー産業(政府・防衛、その他)、および地域によってセグメント化されています。市場予測は、金額(米ドル)で提供されます。

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

量子耐性暗号(PQC)市場の概要と成長トレンド(2025年~2030年)

# はじめに

量子耐性暗号(Post-Quantum Cryptography, PQC)市場は、量子コンピューターの脅威から現在の暗号システムを保護するための技術として、急速な成長を遂げています。本レポートは、PQC市場の規模、シェア、成長トレンド、および2030年までの予測を詳細に分析したものです。政府機関、防衛産業、重要インフラ事業者における規制上の緊急性、NIST(米国国立標準技術研究所)による初の標準化、および連邦予算の迅速な配分が、市場の成長を加速させています。また、クラウドハイパースケーラーによる量子安全なコントロールのマネージドサービスとしての提供は、暗号技術に関する深い専門知識を持たない企業にとっての導入障壁を低減しています。

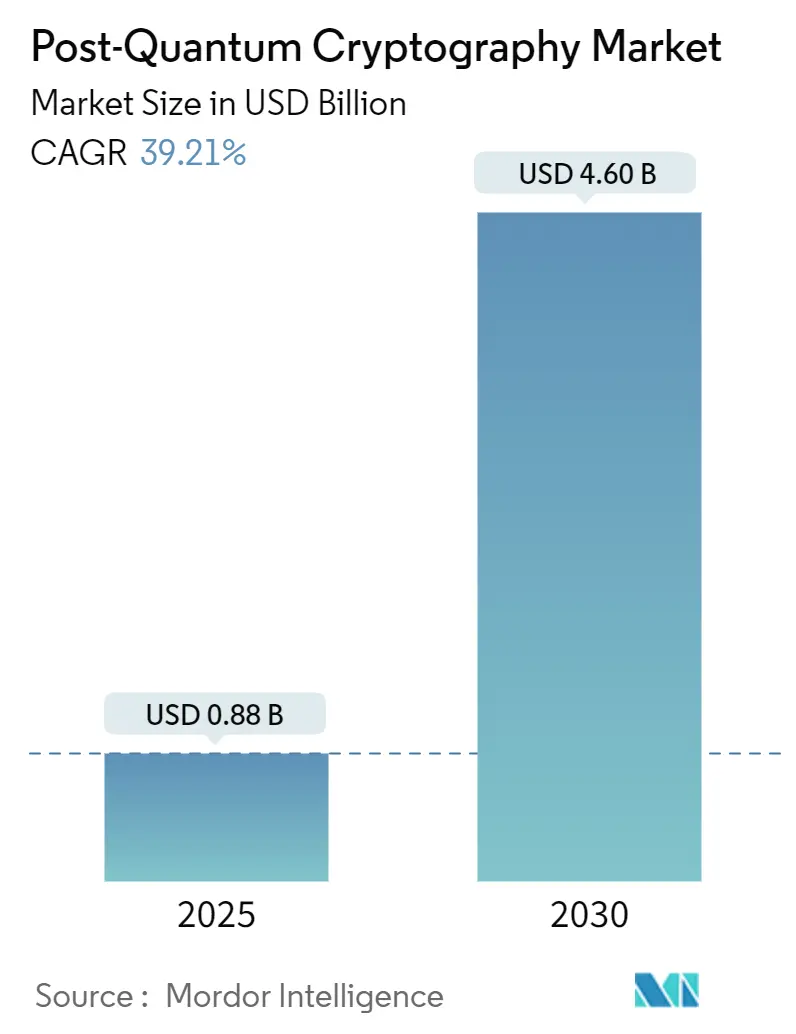

# 市場規模と成長予測

PQC市場は、2025年には0.88億米ドルに達し、2030年までには4.60億米ドルに成長すると予測されています。この期間における年平均成長率(CAGR)は39.27%と非常に高い水準です。地域別に見ると、アジア太平洋地域が最も急速に成長する市場であり、北米が最大の市場となっています。市場の集中度は中程度です。

# 市場分析:主要な推進要因

PQC市場の成長を牽引する主な要因は以下の通りです。

1. 連邦レベルの迅速なコンプライアンス義務:

米国ホワイトハウスは、政府機関全体のPQC移行に71億米ドルを計上し、2026年までに資産目録と移行計画の策定を義務付けています。欧州委員会も同様の指令を発行し、2030年までに重要インフラにおける量子安全なコントロールを義務付けています。これらの法的・規制上の要件は、政府調達におけるPQC導入を加速させ、防衛サプライチェーン全体に波及効果をもたらしています。

2. HSM(ハードウェアセキュリティモジュール)およびTLSスタックの定期的な更新サイクル:

既存のHSMではPQCのパフォーマンス要件を満たせないため、ThalesやUtimacoなどのベンダーから、ML-KEMやDilithiumのワークロードに対応した新しいHSMが登場しています。TLSスタックのアップグレードも、証明機関の変更、アプリケーションの書き換え、ネットワークの再構成を伴い、複数年にわたるコンサルティング契約を生み出しています。金融機関は、段階的な導入中に後方互換性を維持するため、ハイブリッド鍵合意モデルを採用しており、HSMの更新予算がPQC移行資金と結びつき、2029年まで世界的な需要を維持すると見られています。

3. ハイパースケーラーによるクラウドネイティブPQC統合:

Google CloudはKey Management Service APIにML-KEMを追加し、AWSはサイト間トンネル用の量子安全なVPNエンドポイントをリリースしました。MicrosoftのSymCryptアップグレードは、NISTの第一波アルゴリズムをAzureワークロード全体に組み込んでいます。これにより、顧客はゼロタッチアップデートの恩恵を受け、導入を妨げる可能性のあるスキルギャップを軽減できます。このモデルは、プラットフォームツールへの依存を深め、PQC市場内で持続的な収益源を生み出しています。

4. 標準化によるベンダー統合:

NISTの最終標準(FIPS 203, 204, 205)は、アルゴリズムの不確実性を低減し、信頼できる製品サプライヤーのリストを絞り込んでいます。認定されたコードベースを持つ既存のセキュリティベンダーは、買収ではなくパートナーシップを通じて市場投入までの時間を短縮しています。この統合は、保守的な購入者にとって調達を合理化しますが、特にクリプトアジリティとパフォーマンス最適化の面で機能競争を激化させます。

5. 自動車およびIoTファームウェア署名の緊急性:

自動車やIoTデバイスのファームウェア署名における量子安全性の確保は、中期的にはPQC市場の重要な推進要因となります。

6. 重要インフラにおける量子安全VPNの需要:

政府部門を中心に、重要インフラにおける量子安全なVPNの需要が高まっています。

# 市場分析:主要な抑制要因

PQC市場の成長を妨げる主な要因は以下の通りです。

1. 既存システム(ブラウンフィールドシステム)の移行の複雑さ:

レガシーな銀行システム、医療EMR、SCADAプラットフォームなどは、ビジネスロジックの奥深くに暗号ルーチンを組み込んでいるため、全面的に置き換えることは困難です。部分的なアップグレードは相互運用性の障害やセキュリティギャップのリスクを伴い、完全な書き換えはミッションクリティカルな運用を中断させる可能性があります。これにより、プロジェクトの期間が長期化し、短期的なPQC市場の導入量が抑制されます。

2. 古典暗号に対するパフォーマンスオーバーヘッド:

初期のベンチマークでは、Dilithium署名がRSA-2048の約10倍の計算サイクルを必要とし、ML-KEM鍵交換はハンドシェイクパケットを最大3KB増加させることが示されています。高頻度取引や時間制約のあるIoTなど、遅延に敏感な環境では、即座にパフォーマンス上の負担が生じます。ハードウェアアクセラレータがこのギャップを埋めつつありますが、生産負荷の下でパフォーマンスの同等性が検証されるまでは、調達が遅れる可能性があります。

3. SIKE事件後のアルゴリズム破壊の不確実性:

SIKE(Supersingular Isogeny Key Encapsulation)アルゴリズムの破綻は、アルゴリズムの安定性に対する不確実性を高め、リスク回避型のセクターでPQC導入への懸念を強めています。

4. Gen-AIセキュリティへの短期的な予算転用:

生成AI(Gen-AI)のセキュリティ対策への短期的な予算転用が、PQCへの投資を一時的に抑制する可能性があります。

# セグメント分析

アルゴリズムタイプ別

* 格子ベース暗号: 2024年のPQC市場収益の52%を占め、FIPS-203 KyberとFIPS-204 Dilithiumの認定が牽引しています。格子問題の数学的困難性、比較的コンパクトな鍵サイズ、オープンソースのリファレンスコードの利用可能性が、公共部門ネットワークやハイパースケールデータセンターでの採用を加速させています。

* コードベース暗号: 2030年まで45.31%のCAGRで成長すると予測されており、Classic McElieceがツールサポートを得て学術的なニッチから商業展開へと移行しています。長年の暗号解析による検証が購入者の信頼を高め、アーカイブストレージ、セキュアメールゲートウェイ、衛星コマンドリンクなど、鍵サイズの制約よりも復号速度が重視される用途で魅力的です。SIKEの失敗は、イソゲニーベースのオプションから需要をシフトさせ、成熟した代数基盤の重要性を浮き彫りにしました。HQCの2025年の標準化選定は、アルゴリズムポートフォリオをさらに多様化させます。

展開モード別

* オンプレミス: 2024年のシェアは46%で、防衛、金融、ヘルスケア分野における主権的鍵管理、厳格な監査証跡、エアギャップ型災害復旧設計に対する規制要件を反映しています。

* クラウドホスト型: 2030年まで44.85%のCAGRで拡大しており、Google、AWS、Microsoftが量子安全なプリミティブをマネージド機能として提供しています。企業は、自動鍵ローテーションやSLA保証付きセキュリティパッチを活用し、機密性の低いワークロードから移行を進めています。

* ハイブリッド: 重要データにはローカル鍵、周辺ワークロードにはクラウド鍵を使用するハイブリッド設計が、デフォルトのアーキテクチャとして台頭しています。

ソリューションタイプ別

* ソフトウェアライブラリおよびSDK: 2024年の支出の41%を占め、暗号カーネルを開発者向けにラップする機能を提供しています。OpenSSL、BoringSSL、LibOQSのリリースにはKyberとDilithiumが含まれており、アプリケーションと量子安全なプリミティブを接続する役割を果たしています。

* サービス: 2030年まで46.03%のCAGRで最速成長しています。企業は、PQC移行には資産発見、リスクモデリング、変更管理、スタッフの再教育が必要であることを認識しており、暗号技術の専門知識と業界の専門知識を融合したコンサルティングサービスが高額な料金を要求しています。

エンドユーザー産業別

* 政府および防衛: 2024年の収益の30%を占め、法的義務と複数年契約を伴う長期調達サイクルに支えられています。政府機関の購入は、商業購入者にとって技術のリスクを低減し、コンポーネントベンダーにとって規模の経済を生み出します。

* 電気通信およびITサービス: 44.07%のCAGRで最高の勢いを示しています。5Gコアのアップグレード、エッジMECノード、進行中の6G研究は、将来のフォークリフトアップグレードを避けるため、初期段階から量子安全な鍵管理を組み込んでいます。

* 金融機関: 金融記録の長期保存要件とシステムリスク規制により、PQC導入を推進しています。

* ヘルスケア: 厳格なデータ整合性認証のため、より慎重な導入ですが、プロジェクトが開始されると病院ネットワーク全体を網羅し、大規模な取引につながります。

# 地域分析

* 北米: 2024年の収益シェアは38%で、NISTの主導、豊富なベンチャーキャピタル、ホワイトハウスの数十億ドル規模の移行予算に支えられています。シリコンバレー企業と連邦研究機関の協力により、アルゴリズムの迅速な成熟とKyberおよびDilithiumワークロード向けの早期ハードウェアアクセラレータが実現しています。

* アジア太平洋: 2025年から2030年にかけて46.55%のCAGRで最も急速に成長する地域です。中国の国家量子戦略は、計算ハードウェアと量子耐性暗号の両方に資金を提供し、国内ベンダーが「一帯一路」フレームワークで輸出される通信機器にKyber代替品を組み込むことを推進しています。日本のNEDOイニシアチブは、金融および製造業におけるPQCパイロットに1500万米ドルを投じ、PQShieldと提携してリファレンスライブラリを提供しています。シンガポールの金融ハブとしての地位は、地域の銀行を早期移行プログラムに引き込み、韓国は6G基地局シリコンに量子安全プロトコルを統合するための研究助成金を提供しています。

* 欧州: 18の加盟国によって批准されたEUレベルのロードマップを通じて導入を調整しており、2030年までに重要インフラのコンプライアンスを目標としています。ドイツのBSIは技術ガイドラインを発行し、フランスとオランダはワーキンググループを共同議長し、汎欧州の公益事業者は国境を越えたエネルギーグリッド向けに量子安全VPNを試験運用しています。

* 中東およびアフリカ: サウジアラビアのVision 2030やUAEの連邦クラウドフレームワークなど、主権デジタルイニシアチブによって新たな需要が生まれています。

# 競争環境

PQC市場は中程度に断片化されており、伝統的なセキュリティベンダー、量子ネイティブスタートアップ、ハイパースケールクラウドプロバイダーが重複する価値提案で競合しています。Thales、Entrust、Utimacoは、認定されたHSMラインを規制産業に提供しています。PQShieldやQuantinuumなどの量子専門企業は、軽量アルゴリズムの実装と形式検証に注力し、自動車ファームウェアやIoTシリコンで牽引力を得ています。AWS、Microsoft Azure、Google Cloudは、FIPS-203/204プリミティブをネイティブに統合し、暗号技術の専門知識を持たない企業にとって最もシンプルなパスとしてマネージドサービスを位置付けています。

市場では、買収よりも戦略的パートナーシップが重視されています。IBMは大学とアルゴリズム研究で協力し、そのz-Systemsメインフレームに格子アクセラレータを組み込んでいます。CiscoはQuSecureと提携し、ソフトウェアのみでルーターを改修し、顧客の混乱を軽減しています。資金はシードおよびシリーズBラウンドに集中しており、PQShieldの3700万米ドルの資金調達は、純粋なサプライヤーに対する投資家の意欲を裏付けています。SIKEの破綻はクリプトアジリティの需要を再確認させ、ベンダーは単一メソッドの提供ではなく、プラグイン可能なアルゴリズムフレームワークを市場に投入するよう促しています。予測期間中、認定コストをプールするアライアンスを通じてサプライヤーの統合が進むと予想され、顧客のロックインはパフォーマンスベンチマークと鍵管理の人間工学に左右されるでしょう。

主要なPQC業界リーダーには、IBM Corporation、Microsoft Corporation、Thales Group、Quantinuum Ltd.、PQShield Ltd.などが挙げられます。

# 最近の業界動向

* 2025年7月: NISTは第4ラウンドプロセスでHQCを選定し、2026年にドラフト標準、2027年に最終版が予定されています。

* 2025年6月: 欧州委員会は、18のEU加盟国が承認した協調的な量子安全ロードマップを発表し、重要インフラの最終コンプライアンス期限を2030年と定めました。

* 2025年6月: QuSecureは、ハードウェア変更なしでCiscoルーターを強化するQuProtect Core Securityをリリースしました。

* 2025年4月: Keyfactorは、そのPKIプラットフォーム内でFIPS-203、204、205をカバーするように証明書ライフサイクル管理を拡張しました。

このレポートは、PQC市場が今後数年間で大幅な成長を遂げ、技術革新、規制要件、および戦略的パートナーシップによって形成されることを示しています。

このレポートは、ポスト量子暗号(PQC)市場に関する詳細な分析を提供しています。市場の定義、調査範囲、および調査方法について説明し、市場の現状、将来の展望、主要な推進要因と抑制要因、競争環境を包括的に評価しています。

エグゼクティブサマリーでは、PQC市場が2030年までに46億米ドルに達し、年平均成長率(CAGR)39.27%で成長すると予測されています。特に、格子ベースのアルゴリズム(CRYSTALS-Kyber、Dilithium、FALCONなど)が2024年の収益の52%を占め、最大のシェアを保持しています。展開モード別では、クラウドホスト型の実装がハイパースケーラーによる量子安全サービス組み込みの進展により、CAGR 44.85%で最も急速に拡大しています。地域別では、アジア太平洋地域が中国の量子技術への投資や日本のNEDOプログラムに牽引され、CAGR 46.55%で最も急速な成長が見込まれています。

市場の成長を牽引する主要な要因としては、連邦レベルでの迅速なコンプライアンス義務化、HSM(ハードウェアセキュリティモジュール)やTLSスタックの定期的な更新サイクル、ハイパースケーラーによるクラウドネイティブなPQC統合が挙げられます。また、標準化によるベンダー統合、自動車およびIoTファームウェア署名の緊急性、重要インフラにおける量子安全VPNの需要も市場拡大に寄与しています。政府機関や契約業者には2026年までの移行が義務付けられており、これが初期段階の需要を保証し、ベンダーのロードマップを形成しています。

一方で、市場の成長を抑制する要因も存在します。既存のブラウンフィールドシステムの移行における複雑性、従来の暗号方式と比較したパフォーマンスオーバーヘッド、そしてSIKE事件後のアルゴリズム破綻の不確実性が挙げられます。PQCアルゴリズムは計算サイクルとパケットサイズを増加させるため、ハードウェアアクセラレータがギャップを埋めるまでは、レイテンシに敏感なワークロードにとって課題となります。さらに、短期的な予算が生成AIセキュリティに転用される傾向も影響を与えています。

市場は、アルゴリズムタイプ、展開モード、ソリューションタイプ、エンドユーザー産業、および地域によって詳細にセグメント化されています。

アルゴリズムタイプでは、格子ベース(CRYSTALS-Kyber、Dilithium、FALCON)、ハッシュベース(SPHINCS+)、コードベース(Classic McEliece)、多変数ベース(Rainbow、GeMSS)、アイソジェニーベース(SIKE、CSIDH)が分析されています。

展開モードでは、オンプレミス、クラウド/ホスト型、ハイブリッドの各モデルが評価されています。

ソリューションタイプには、ソフトウェアライブラリとSDK、ハードウェアセキュリティモジュール(HSM)、およびコンサルティング、統合、監査などのサービスが含まれます。

エンドユーザー産業は、政府および防衛、銀行・金融サービス・保険(BFSI)、通信およびIT、ヘルスケアおよびライフサイエンス、重要インフラおよびエネルギー、その他の産業(製造、小売など)に分類されています。

地域別では、北米、ヨーロッパ、アジア太平洋、中東、アフリカ、南米の主要市場が詳細に分析されており、特に米国、カナダ、英国、ドイツ、フランス、イタリア、中国、日本、インド、韓国などが含まれます。

競争環境のセクションでは、市場集中度、戦略的動向、市場シェア分析が提供されています。主要な競合企業としては、IBM Corporation、Microsoft Corporation、Thales Group、Quantinuum Ltd.、PQShield Ltd.、Infineon Technologies AG、Huawei Technologies Co., Ltd.、Samsung Electronics Co., Ltd.、Crypto4A Technologies Inc.、SandboxAQ Inc.、Cisco Systems, Inc.、AWS (Amazon Web Services, Inc.)、Google LLC、Eviden (Atos SE)、Securosys SA、Nokia Corporation、Entrust Corporation、ISARA Corporation、Keyfactor Inc.、DigiCert Inc.などが挙げられ、それぞれの企業プロファイルが詳細に記述されています。

レポートでは、市場の機会と将来の展望についても言及されており、未開拓の分野や満たされていないニーズの評価が含まれています。

1. はじめに

- 1.1 調査の前提と市場の定義

- 1.2 調査範囲

2. 調査方法

3. エグゼクティブサマリー

4. 市場概況

- 4.1 市場概要

- 4.2 市場の推進要因

- 4.2.1 主流の迅速な連邦レベルのコンプライアンス義務

- 4.2.2 HSMおよびTLSスタックの定期的な更新サイクル

- 4.2.3 ハイパースケーラーによるクラウドネイティブPQC統合

- 4.2.4 標準主導のベンダー統合

- 4.2.5 自動車およびIoTファームウェア署名の緊急性

- 4.2.6 重要インフラにおける量子安全VPNの需要

- 4.3 市場の阻害要因

- 4.3.1 既存システム移行の複雑さ

- 4.3.2 従来の暗号に対するパフォーマンスオーバーヘッド

- 4.3.3 SIKE事件後のアルゴリズム破綻の不確実性

- 4.3.4 短期的な予算のGen-AIセキュリティへの転用

- 4.4 バリューチェーン分析

- 4.5 技術的展望

- 4.6 規制環境

- 4.7 ポーターの5つの力分析

- 4.7.1 新規参入の脅威

- 4.7.2 供給者の交渉力

- 4.7.3 買い手の交渉力

- 4.7.4 代替品の脅威

- 4.7.5 競争上の対抗関係

5. 市場規模と成長予測(金額)

- 5.1 アルゴリズムタイプ別セグメンテーション

- 5.1.1 格子ベース (CRYSTALS-Kyber, Dilithium, FALCON)

- 5.1.2 ハッシュベース (SPHINCS+)

- 5.1.3 コードベース (Classic McEliece)

- 5.1.4 多変数ベース (Rainbow, GeMSS)

- 5.1.5 同種写像ベース (SIKE, CSIDH)

- 5.2 展開モード別セグメンテーション

- 5.2.1 オンプレミス

- 5.2.2 クラウド / ホスト型

- 5.2.3 ハイブリッド

- 5.3 ソリューションタイプ別セグメンテーション

- 5.3.1 ソフトウェアライブラリおよびSDK

- 5.3.2 ハードウェアセキュリティモジュール (HSM)

- 5.3.3 サービス (コンサルティング、インテグレーション、監査)

- 5.4 エンドユーザー産業別セグメンテーション

- 5.4.1 政府および防衛

- 5.4.2 銀行、金融サービス、保険 (BFSI)

- 5.4.3 通信およびIT

- 5.4.4 ヘルスケアおよびライフサイエンス

- 5.4.5 重要インフラおよびエネルギー

- 5.4.6 その他の産業 (製造業、小売業など)

- 5.5 地域別セグメンテーション

- 5.5.1 北米

- 5.5.1.1 米国

- 5.5.1.2 カナダ

- 5.5.1.3 メキシコ

- 5.5.2 ヨーロッパ

- 5.5.2.1 イギリス

- 5.5.2.2 ドイツ

- 5.5.2.3 フランス

- 5.5.2.4 イタリア

- 5.5.2.5 その他のヨーロッパ

- 5.5.3 アジア太平洋

- 5.5.3.1 中国

- 5.5.3.2 日本

- 5.5.3.3 インド

- 5.5.3.4 韓国

- 5.5.3.5 その他のアジア

- 5.5.4 中東

- 5.5.4.1 イスラエル

- 5.5.4.2 サウジアラビア

- 5.5.4.3 アラブ首長国連邦

- 5.5.4.4 トルコ

- 5.5.4.5 その他の中東

- 5.5.5 アフリカ

- 5.5.5.1 南アフリカ

- 5.5.5.2 エジプト

- 5.5.5.3 その他のアフリカ

- 5.5.6 南米

- 5.5.6.1 ブラジル

- 5.5.6.2 アルゼンチン

- 5.5.6.3 その他の南米

6. 競争環境

- 6.1 市場集中度

- 6.2 戦略的動向

- 6.3 市場シェア分析

- 6.4 企業プロファイル(グローバルレベルの概要、市場レベルの概要、主要セグメント、利用可能な財務情報、戦略的情報、主要企業の市場ランキング/シェア、製品とサービス、および最近の動向を含む)

- 6.4.1 IBM Corporation

- 6.4.2 Microsoft Corporation

- 6.4.3 Thales Group

- 6.4.4 Quantinuum Ltd.

- 6.4.5 PQShield Ltd.

- 6.4.6 Infineon Technologies AG

- 6.4.7 Huawei Technologies Co., Ltd.

- 6.4.8 Samsung Electronics Co., Ltd.

- 6.4.9 Crypto4A Technologies Inc.

- 6.4.10 SandboxAQ Inc.

- 6.4.11 Cisco Systems, Inc.

- 6.4.12 AWS (Amazon Web Services, Inc.)

- 6.4.13 Google LLC

- 6.4.14 Eviden (Atos SE)

- 6.4.15 Securosys SA

- 6.4.16 Nokia Corporation

- 6.4.17 Entrust Corporation

- 6.4.18 ISARA Corporation

- 6.4.19 Keyfactor Inc.

- 6.4.20 DigiCert Inc.

7. 市場機会と将来展望

*** 本調査レポートに関するお問い合わせ ***

耐量子暗号は、将来実用化されると予想される量子コンピュータによる攻撃に耐えうる暗号技術の総称でございます。現在のデジタル社会を支える公開鍵暗号(例えばRSAや楕円曲線暗号など)は、素因数分解問題や離散対数問題といった、古典的なコンピュータでは解読に膨大な時間がかかる数学的問題の困難性に基づいています。しかし、量子コンピュータが実用化された場合、Shorのアルゴリズムを用いることでこれらの問題が効率的に解読され、現在の公開鍵暗号の安全性が根本から脅かされることになります。耐量子暗号は、このような量子コンピュータの脅威に対しても安全性を維持できるよう設計された、新たな数学的問題に基づく暗号技術として、その研究開発と標準化が世界中で急ピッチで進められています。

耐量子暗号には、その基盤となる数学的問題の種類によっていくつかの主要な候補がございます。

まず、「格子ベース暗号」は、格子(多次元空間における点の集合)上の最短ベクトル問題や最近ベクトル問題といった困難な問題に基づいています。この方式は、高速な処理が可能で、並列処理にも適しており、鍵サイズも比較的コンパクトであることから、NIST(米国国立標準技術研究所)の標準化プロセスにおいて、鍵交換アルゴリズムの「CRYSTALS-Kyber」やデジタル署名アルゴリズムの「CRYSTALS-Dilithium」が有力な候補として選定されています。

次に、「ハッシュベース暗号」は、ハッシュ関数の衝突耐性に基づいています。既存のハッシュ関数を利用するため、その安全性に対する信頼性が高いという特徴がありますが、署名サイズが大きくなる傾向があります。主にデジタル署名に用いられ、「SPHINCS+」や「XMSS」といったアルゴリズムが知られています。

「符号ベース暗号」は、誤り訂正符号の復号問題の困難性に基づいています。特に「McEliece暗号」は、1978年に提案されて以来、長年にわたって安全性が評価されてきた歴史と信頼性がありますが、鍵サイズが非常に大きくなるという課題を抱えています。

「多変数多項式ベース暗号」は、多変数多項式連立方程式を解く困難性に基づいています。署名サイズが小さいものもありますが、安全性解析が複雑であり、新たな攻撃手法が発見される可能性も指摘されています。

かつて有力視されていた「同種写像ベース暗号」は、超特異楕円曲線上の同種写像問題に基づき、非常に小さな鍵サイズを実現できる可能性がありましたが、最近の攻撃研究により、NISTの標準化プロセスから脱落いたしました。

耐量子暗号の用途は、現在の公開鍵暗号が利用されているあらゆる分野に及びます。具体的には、インターネット上の通信を保護するTLS/SSLやVPN、ソフトウェアの配布や電子政府、ブロックチェーン技術におけるデジタル署名、IoTデバイスの認証、そしてクラウドストレージやデータベースに保存されるデータの暗号化など、多岐にわたります。特に、長期にわたって機密性を保持する必要があるデータ(例えば、国家機密や個人の医療情報、金融取引データなど)は、「Harvest Now, Decrypt Later(今収集して、後で解読する)」という脅威に晒される可能性があるため、早期の耐量子暗号への移行が不可欠とされています。

関連技術としては、まず「量子コンピュータ」そのものが挙げられます。耐量子暗号は、量子コンピュータの脅威に対抗するために開発された技術であり、量子コンピュータの進化と密接な関係にあります。また、「量子暗号(量子鍵配送、QKD)」も関連技術として注目されますが、耐量子暗号とは異なるアプローチです。量子暗号は、量子力学の原理を利用して盗聴不可能な鍵配送を実現する技術であり、専用のハードウェアが必要となります。一方、耐量子暗号はソフトウェアで実装可能であり、鍵配送だけでなく、暗号化やデジタル署名も提供します。両者は互いに補完的な関係にあり、将来のセキュリティ基盤を構築する上で、それぞれの強みを活かした活用が期待されています。さらに、既存の公開鍵暗号と耐量子暗号を組み合わせて利用する「ハイブリッドモード」は、量子コンピュータの脅威が現実になるまでの移行期間における現実的な選択肢として注目されています。暗号アルゴリズムの安全性を数学的に厳密に証明する「形式的検証」や、実装上の脆弱性から情報が漏洩するのを防ぐ「サイドチャネル攻撃対策」も、耐量子暗号の実用化において重要な関連技術です。

市場背景としては、NISTが2016年から進めている耐量子暗号の標準化プロセスが最も重要です。このプロセスには世界中の研究者や企業が参加し、厳格な評価と議論を経て、2022年7月には最初の標準候補としてKyber、Dilithium、SPHINCS+、Falconが発表されました。これらの標準化の動きは、各国の政府機関(日本のCRYPTRECなど)やGoogle、IBM、Microsoftといった大手IT企業の研究開発や実装、移行計画を加速させています。量子コンピュータの実用化時期は不確実であるものの、その脅威はすでに現実のものとして認識されており、サプライチェーン全体にわたる広範なシステムや製品への暗号組み込みを考慮すると、大規模な移行作業が避けられないため、早期の準備が求められています。

将来展望としては、NISTの標準化が完了し、ISOなどの国際標準へと展開されることで、耐量子暗号アルゴリズムがOS、ライブラリ、アプリケーション、ハードウェアに広く組み込まれ、社会インフラとして普及していくことが予想されます。しかし、この移行には多くの課題が伴います。既存システムとの互換性、パフォーマンスの最適化、鍵サイズやコードサイズの制約、そして大規模なシステム改修に伴うコストや人材育成などが挙げられます。これらの課題に対応するためには、暗号の入れ替えを容易にする「クリプトアジリティ」の概念が重要となります。また、量子コンピュータの進化や新たな攻撃手法の発見に対応するため、耐量子暗号の研究は今後も継続的に行われ、より安全で効率的なアルゴリズムが開発されるでしょう。移行期間中は、既存暗号と耐量子暗号を併用するハイブリッド方式が主流となる可能性が高く、量子時代におけるセキュリティのあり方を再定義する動きが加速していくと考えられます。耐量子暗号は、来るべき量子コンピュータ時代においても、デジタル社会の安全性と信頼性を確保するための不可欠な技術として、その重要性を増していくことでしょう。