脅威ハンティング市場規模・シェア分析 – 成長動向と予測 (2025年~2030年)

脅威ハンティング市場レポートは、コンポーネント(ソリューション、およびサービス)、展開モード(オンプレミス、およびクラウド)、組織規模(大企業、および中小企業)、業種(BFSI、IT・通信、ヘルスケア・ライフサイエンス、政府・防衛、および製造業)、ならびに地域(北米、南米、その他)別に分類されます。市場予測は、金額(米ドル)で提供されます。

※本ページの内容は、英文レポートの概要および目次を日本語に自動翻訳したものです。最終レポートの内容と異なる場合があります。英文レポートの詳細および購入方法につきましては、お問い合わせください。

*** 本調査レポートに関するお問い合わせ ***

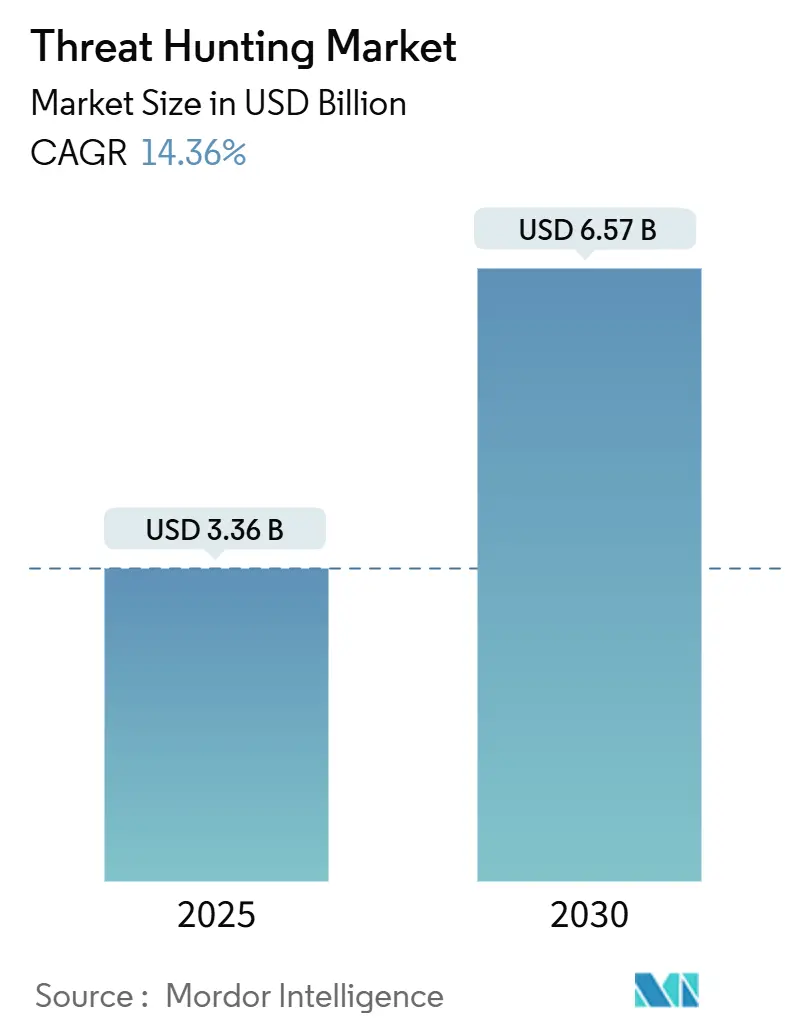

脅威ハンティング市場は、2025年には33.6億米ドル、2030年には65.7億米ドルに達すると予測されており、2025年から2030年までの年平均成長率(CAGR)は14.36%と見込まれています。この成長は、生成AIを悪用する攻撃者の増加、クラウド攻撃対象領域の拡大、および厳格化する規制によってリスクが高まっていることに起因しています。企業は、受動的な防御から能動的な脅威発見へと予算を再配分する傾向にあり、特に金融機関はEUのデジタルオペレーショナルレジリエンス法(DORA)のような新たな規制により、継続的な監視とインシデント対応への支出を増やしています。大規模なサプライチェーン攻撃やポリモーフィック型マルウェアがシグネチャベースの検出への信頼を低下させているため、AI駆動型分析の採用が促進されています。ベンダーは、ツール乱立を抑制するためにSIEMとXDRを単一プラットフォームに統合する戦略を進めており、マネージド検出プロバイダーは、専門知識を提供することで人材不足を補っています。CiscoとSplunk、Palo Alto NetworksとQRadarのような主要な合併は、次世代セキュリティ運用スタックを巡る競争が激化していることを示しています。

市場概要(主要統計)

* 調査期間: 2019年~2030年

* 市場規模(2023年): 298億ドル

* 市場規模(2030年): 763億ドル

* CAGR(2024年~2030年): 14.36%

* 過去のCAGR(2019年~2023年): 12.8%

* 最も成長率の高い地域: アジア太平洋地域

* 最も大きな市場シェアを持つ地域: 北米

市場セグメンテーション

レポートは、コンポーネント、展開タイプ、組織規模、業種、および地域に基づいて市場をセグメント化しています。

コンポーネント別

* ソリューション

* サービス

展開タイプ別

* オンプレミス

* クラウド

組織規模別

* 大企業

* 中小企業

業種別

* BFSI(銀行、金融サービス、保険)

* ITおよび通信

* 政府および防衛

* ヘルスケア

* 小売およびEコマース

* 製造業

* その他

地域別

* 北米

* ヨーロッパ

* アジア太平洋地域

* ラテンアメリカ

* 中東およびアフリカ

主要企業

市場で活動している主要企業には、Cisco Systems, Inc.、Splunk Inc.、Palo Alto Networks, Inc.、IBM Corporation、Microsoft Corporation、CrowdStrike Holdings, Inc.、Fortinet, Inc.、SentinelOne, Inc.、Trellix LLC、Rapid7, Inc.、Exabeam, Inc.、Securonix, Inc.、LogRhythm, Inc.、Sumo Logic, Inc.、Elastic N.V.などが含まれます。これらの企業は、市場での競争力を維持するために、製品革新、戦略的提携、合併・買収などの戦略を採用しています。

市場の動向と機会

サイバーセキュリティ脅威の高度化と頻度の増加は、セキュリティ運用市場の成長を牽引する主要な要因です。特に、ランサムウェア攻撃、サプライチェーン攻撃、および国家支援型サイバー攻撃の増加は、企業がより堅牢なセキュリティソリューションに投資することを促しています。また、クラウドコンピューティングの普及とデジタルトランスフォーメーションの加速は、新たな攻撃対象領域を生み出し、セキュリティ運用の重要性をさらに高めています。AIと機械学習の進化は、脅威検出と対応の自動化を可能にし、セキュリティアナリストの負担を軽減するとともに、より迅速かつ正確なインシデント対応を実現する機会を提供しています。

課題

市場は、熟練したサイバーセキュリティ専門家の不足という大きな課題に直面しています。この人材不足は、企業が高度なセキュリティソリューションを効果的に導入・運用する能力を制限しています。また、セキュリティツールの乱立と複雑化は、統合と管理の課題を引き起こし、セキュリティ運用の効率性を低下させる可能性があります。規制要件の厳格化は、コンプライアンスを確保するための追加の投資とリソースを必要とし、特に中小企業にとっては負担となることがあります。

結論

セキュリティ運用市場は、サイバー脅威の進化とデジタル化の進展により、今後も力強い成長が予測されます。AI駆動型分析、統合プラットフォーム、およびマネージドサービスプロバイダーの役割が拡大する中で、企業は能動的な防御戦略への移行を加速させるでしょう。市場の主要プレイヤーは、革新的なソリューションと戦略的パートナーシップを通じて、このダイナミックな環境に対応し、成長機会を捉えることが期待されます。

グローバル脅威ハンティング市場に関する本レポートは、市場の定義、調査範囲、調査方法、エグゼクティブサマリー、市場概況、成長予測、競争環境、機会、将来のトレンドなどを網羅した包括的な分析を提供しています。

脅威ハンティング市場は、2025年には33.6億米ドルの規模に達し、2030年までに年平均成長率(CAGR)14.36%で成長し、65.7億米ドルに達すると予測されています。特にアジア太平洋地域は、2030年まで15.9%のCAGRで最も急速な成長を遂げると見込まれています。

市場の成長を牽引する主な要因としては、AIを活用したトリアージによる平均検出時間の短縮、XDRスタック統合によるAPIレベルのハントテレメトリーの強化、GenAIコード再利用後のクラウドワークロード攻撃の急増が挙げられます。また、DORAやSECなどのサイバーレジリエンスに関する義務的規制がハンティング予算を増加させていること、マネージド検出・対応(MDR)バンドルにプロアクティブなハンティングが含まれること、国家的なサイバーレンジデータ共有プログラムがツール開発を促進していることも重要な要素です。

一方、市場の成長を阻害する要因としては、脅威ハンティングの専門人材不足によるSOCコストの高騰、ノイズの多いテレメトリーによるアラート疲労がハンティングのROIを低下させること、プライバシー規制が国境を越えたログ集約を制限すること、そして「シフトレフト」のアプセック支出による予算の競合が挙げられます。

市場はコンポーネント別ではソリューションとサービスに分類され、サービス部門がソリューションよりも速い成長を示しています。これは、企業が480万人規模の人材不足に直面しており、プロアクティブなハンティングをマネージドプロバイダーにアウトソーシングする傾向が強まっているためです。その他、展開モード(オンプレミス、クラウド)、組織規模(大企業、中小企業)、産業分野(BFSI、IT・通信、ヘルスケア・ライフサイエンス、政府・防衛、製造業)、および地域(北米、南米、欧州、アジア太平洋、中東・アフリカ)別に詳細な分析が行われています。

競争環境のセクションでは、市場集中度、戦略的動向、市場シェア分析が評価されています。主要企業としては、IBM Corporation、Cisco Systems, Inc.、Google LLC、CrowdStrike Holdings, Inc.、Trellix、Palo Alto Networks, Inc.、Microsoft Corporation、Fortinet, Inc.、SentinelOne, Inc.、Rapid7, Inc.、Elastic N.V.、Splunk Inc.、Darktrace plc、Arctic Wolf Networks, Inc.、Securonix, Inc.、Recorded Future, Inc.、Cybereason Inc.、Kaspersky Lab JSC、Trend Micro Incorporated、Check Point Software Technologies Ltd.など、多数のグローバル企業がプロファイルされています。

レポートでは、市場の機会と将来のトレンド、特にホワイトスペースと未充足ニーズの評価も行われており、市場参加者や投資家にとって貴重な洞察を提供しています。

1. はじめに

- 1.1 市場の定義と調査の前提

- 1.2 調査範囲

2. 調査方法

3. エグゼクティブサマリー

4. 市場の状況

- 4.1 市場概要

- 4.2 市場の推進要因

- 4.2.1 AI支援トリアージによる平均検出時間の短縮

- 4.2.2 XDRスタック統合によるAPIレベルの脅威ハンティングテレメトリの開放

- 4.2.3 GenAIコード再利用後のクラウドワークロード攻撃の急増

- 4.2.4 義務的なサイバーレジリエンス規則(DORA、SEC)による脅威ハンティング予算の増加

- 4.2.5 マネージド検出・対応(MDR)のアップセルバンドルにプロアクティブな脅威ハンティングが含まれる

- 4.2.6 国家サイバーレンジデータ共有プログラムによるツール開発R&Dの促進

- 4.3 市場の阻害要因

- 4.3.1 脅威ハンティング人材の不足がSOCコストを押し上げる

- 4.3.2 ノイズの多いテレメトリによるアラート疲労が脅威ハンティングのROIを低下させる

- 4.3.3 プライバシーの障壁が国境を越えたログ集約を制限する

- 4.3.4 「シフトレフト」AppSec支出による予算の食い合い

- 4.4 バリューチェーン分析

- 4.5 重要な規制枠組みの評価

- 4.6 主要なステークホルダーへの影響評価

- 4.7 技術的展望

- 4.8 ポーターの5つの力分析

- 4.8.1 供給者の交渉力

- 4.8.2 消費者の交渉力

- 4.8.3 新規参入の脅威

- 4.8.4 代替品の脅威

- 4.8.5 競争の激しさ

- 4.9 マクロ経済要因の影響

5. 市場規模と成長予測(金額)

- 5.1 コンポーネント別

- 5.1.1 ソリューション

- 5.1.2 サービス

- 5.2 展開モード別

- 5.2.1 オンプレミス

- 5.2.2 クラウド

- 5.3 組織規模別

- 5.3.1 大企業

- 5.3.2 中小企業 (SMEs)

- 5.4 業界別

- 5.4.1 銀行、金融サービス、保険 (BFSI)

- 5.4.2 ITおよび通信

- 5.4.3 ヘルスケアおよびライフサイエンス

- 5.4.4 政府および防衛

- 5.4.5 製造業

- 5.5 地域別

- 5.5.1 北米

- 5.5.1.1 米国

- 5.5.1.2 カナダ

- 5.5.1.3 メキシコ

- 5.5.2 南米

- 5.5.2.1 ブラジル

- 5.5.2.2 アルゼンチン

- 5.5.2.3 その他の南米

- 5.5.3 ヨーロッパ

- 5.5.3.1 ドイツ

- 5.5.3.2 イギリス

- 5.5.3.3 フランス

- 5.5.3.4 イタリア

- 5.5.3.5 スペイン

- 5.5.3.6 ロシア

- 5.5.3.7 その他のヨーロッパ

- 5.5.4 アジア太平洋

- 5.5.4.1 中国

- 5.5.4.2 日本

- 5.5.4.3 インド

- 5.5.4.4 韓国

- 5.5.4.5 その他のアジア太平洋

- 5.5.5 中東およびアフリカ

- 5.5.5.1 中東

- 5.5.5.1.1 サウジアラビア

- 5.5.5.1.2 アラブ首長国連邦

- 5.5.5.1.3 トルコ

- 5.5.5.1.4 その他の中東

- 5.5.5.2 アフリカ

- 5.5.5.2.1 南アフリカ

- 5.5.5.2.2 ナイジェリア

- 5.5.5.2.3 エジプト

- 5.5.5.2.4 その他のアフリカ

6. 競合情勢

- 6.1 市場集中度

- 6.2 戦略的動向

- 6.3 市場シェア分析

- 6.4 企業プロファイル(グローバルレベルの概要、市場レベルの概要、主要セグメント、利用可能な財務情報、戦略情報、主要企業の市場ランク/シェア、製品とサービス、および最近の動向を含む)

- 6.4.1 IBM Corporation

- 6.4.2 Cisco Systems, Inc.

- 6.4.3 Google LLC

- 6.4.4 CrowdStrike Holdings, Inc.

- 6.4.5 Trellix

- 6.4.6 Palo Alto Networks, Inc.

- 6.4.7 Microsoft Corporation

- 6.4.8 Fortinet, Inc.

- 6.4.9 SentinelOne, Inc.

- 6.4.10 Rapid7, Inc.

- 6.4.11 Elastic N.V.

- 6.4.12 Splunk Inc.

- 6.4.13 Darktrace plc

- 6.4.14 Arctic Wolf Networks, Inc.

- 6.4.15 Securonix, Inc.

- 6.4.16 Recorded Future, Inc.

- 6.4.17 Cybereason Inc.

- 6.4.18 Kaspersky Lab JSC

- 6.4.19 Trend Micro Incorporated

- 6.4.20 Check Point Software Technologies Ltd.

7. 市場機会と将来のトレンド

- 7.1 ホワイトスペースと未充足ニーズの評価

*** 本調査レポートに関するお問い合わせ ***

脅威ハンティングとは、組織のネットワークやシステム内に潜伏している未知の脅威や、既存のセキュリティツールでは検知できない高度な攻撃を、能動的かつプロアクティブに探索し、発見する活動を指します。従来のセキュリティ対策が、既知の脅威に対するシグネチャベースの検知や、アラート発生後の受動的な対応に重点を置くのに対し、脅威ハンティングは、攻撃者がシステム内に侵入し、潜伏している可能性を前提に、仮説を立て、膨大なデータの中から悪意のある活動の痕跡を見つけ出すことを目的としています。これは、人間(ハンター)の専門知識、洞察力、そして創造性が不可欠なプロセスであり、単なる自動化されたツールでは代替できない価値を提供します。

脅威ハンティングにはいくつかの種類が存在します。一つ目は「構造化脅威ハンティング」です。これは、MITRE ATT&CKフレームワークや既知の脅威インテリジェンス(IoC: Indicators of Compromise、TTPs: Tactics, Techniques, and Procedures)に基づいて具体的な仮説を立て、体系的にデータを探索するアプローチです。再現性が高く、比較的経験の浅いハンターでも取り組みやすい特徴があります。二つ目は「非構造化脅威ハンティング」で、これは特定の仮説を持たず、異常な挙動や予期せぬイベントから出発し、データドリブンで探索を進めるアプローチです。高度なスキルと経験が求められますが、未知の脅威や巧妙な攻撃を発見する可能性が高いとされています。その他にも、特定のセキュリティツール(EDRなど)の機能を最大限に活用する「ツール主導型」や、最新の脅威インテリジェンスに基づいてターゲットを絞り込む「インテリジェンス主導型」などがあります。これらのアプローチは、単独で用いられるだけでなく、組み合わせて実施されることも一般的です。

脅威ハンティングの用途と重要性は多岐にわたります。最も重要なのは、従来の防御策をすり抜ける高度なサイバー攻撃、例えばAPT(Advanced Persistent Threat)やゼロデイ攻撃、ランサムウェアの初期侵入などを早期に発見し、被害を未然に防ぐ、あるいは最小限に抑えることです。これにより、攻撃者がシステム内に潜伏している期間(Dwell Time)を短縮し、攻撃の拡大を防ぐことができます。また、脅威ハンティングを通じて、組織のセキュリティ体制における弱点や盲点を特定し、防御メカニズムの改善に繋げることが可能です。この活動は、インシデント発生時の迅速な対応能力を向上させる訓練としての側面も持ち合わせています。さらに、受動的な防御から能動的な防御へとシフトすることで、組織全体のセキュリティ成熟度を高め、より強固なサイバーレジリエンスを構築する上で不可欠な要素となっています。

脅威ハンティングを効果的に実施するためには、様々な関連技術が活用されます。主要なものとしては、ログやイベント情報を一元的に収集・管理し、相関分析を行う「SIEM(Security Information and Event Management)」が挙げられます。これはハンティングのデータソースとして不可欠です。エンドポイントでの詳細な活動を監視し、脅威の検出と対応を行う「EDR(Endpoint Detection and Response)」は、ハンティングにおける主要な情報源であり、攻撃の痕跡を特定する上で極めて重要です。ネットワークトラフィックを監視・分析する「NDR(Network Detection and Response)」は、横展開やC2(Command and Control)通信の検出に有効です。また、ハンティングプロセスの自動化やワークフローの効率化には「SOAR(Security Orchestration, Automation and Response)」が貢献します。最新の攻撃手法やIoC、TTPsなどの情報を提供する「脅威インテリジェンス」は、ハンティングの仮説構築に不可欠な要素です。さらに、ユーザーやエンティティの異常な行動を検出する「UEBA(User and Entity Behavior Analytics)」や、統計分析、機械学習、可視化ツールなどのデータ分析技術も、複雑なデータの中から意味のあるパターンを見つけ出すために広く利用されています。

市場背景としては、サイバー攻撃の高度化・巧妙化が挙げられます。従来のシグネチャベースの防御では検知が困難な攻撃が増加し、多くの組織が未知の脅威に晒されています。攻撃者がシステム内に長期間潜伏する「Dwell Time」の長期化も深刻な問題であり、脅威ハンティングによる早期発見のニーズが高まっています。また、GDPRやCCPAなどのデータ保護規制の強化により、企業はより厳格なセキュリティ対策を講じる必要に迫られています。一方で、高度なスキルを持つセキュリティ人材の不足は世界的な課題であり、脅威ハンティングを自社で実施することが難しい企業も少なくありません。このような背景から、専門ベンダーが脅威ハンティングサービスを提供する「MTH(Managed Threat Hunting)」の需要も拡大しています。クラウド環境への移行が進む中で、クラウドネイティブな脅威ハンティングの必要性も高まっています。

将来展望として、脅威ハンティングはさらなる進化を遂げると予想されます。AIや機械学習技術の活用は、ハンティングプロセスの自動化と効率化を加速させ、異常検知の精度を向上させるでしょう。これにより、ハンターはより高度な分析や仮説構築に集中できるようになります。また、EDR、NDR、クラウドセキュリティなど、複数のセキュリティドメインからのデータを統合し、より広範な可視性と検出能力を提供する「XDR(Extended Detection and Response)」との融合が進むと考えられます。これにより、攻撃の全体像をより迅速かつ正確に把握できるようになるでしょう。脅威ハンティングは、特定の専門家が行う特別な活動ではなく、セキュリティ運用の一部として標準化され、プロアクティブな防御の基盤として定着していくと見られています。脅威インテリジェンスはさらに高度化し、よりタイムリーで具体的な情報が提供されることで、ハンティングの精度と効率が向上するでしょう。一方で、高度なスキルを持つハンターの育成は引き続き重要な課題であり、人材育成プログラムの強化が求められます。将来的には、OT(Operational Technology)やIoT(Internet of Things)デバイスなど、これまでセキュリティ対策が手薄だった領域への脅威ハンティングの適用も拡大していくと考えられます。